Cái giá của điện thoại Trung Quốc giá rẻ: Sự tự do của bạn

Các nhà nghiên cứu tại hội nghị Black Hat phát hiện ra nhiều mẫu điện thoại Trung Quốc vẫn bí mật gửi dữ liệu về server tại Trung Quốc.

Cái giá của điện thoại giá rẻ chính là sự tự do của bạn, các nhà phân tích bảo mật kết luận.

Với giá 60 USD, chiếc Blue R1 HD là smartphone bán chạy nhất trên Amazon . Tháng 11 năm ngoái, các nhà nghiên cứu phát hiện ra nó bí mật gửi dữ liệu cá nhân về Trung Quốc.

Shanghai Adups Technology, tập đoàn đứng sau phần mềm gián điệp trên chiếc Blue R1 HD, gọi nó là một lỗi lầm. Tuy nhiên, nhà phân tích của Kryptowrite phát hiện ra nhà cung cấp phần mềm này vẫn mắc lại một lỗi đó trên các mẫu di động khác, sau gần 9 tháng.

Chuyên gia bảo mật phát hiện một số di động giá rẻ gửi dữ liệu về server tại Trung Quốc mà người dùng không biết. Ảnh: India Express.

Tại hội nghị bảo mật Black Hat (Las Vegas, Mỹ) hôm 26/7, các nhà nghiên cứu từ Kryptowrite phát hiện ra phần mềm của Adups vẫn gửi dữ liệu trên thiết bị về server của công ty tại Thượng Hải mà người dùng không hay biết. Lần này, mức độ bí mật đã được nâng cao hơn.

“Họ thay thế nó bằng một phần mềm tốt hơn”, Ryan Johnson – đồng sáng lập Kryptowrite nói. “Tôi phát hiện ra lưu lượng mạng sử dụng lệnh và kênh điều khiển khi chúng gửi dữ liệu”.

Video đang HOT

Trong khi đó, người phát ngôn của Adups nói công ty đã giải quyết vấn đề từ năm 2016 và nó không còn tồn tại nữa. Kryptowrite lại khẳng định họ phát hiện ra việc gửi dữ liệu bí mật trên ít nhất 3 mẫu di động.

Xâm phạm nghiêm trọng quyền riêng tư của người dùng

Truy cập vào các lệnh và kênh điều khiển – công cụ liên kết giữa thiết bị và server – cho phép Adups tạo ra lệnh mới giống như người dùng, đồng nghĩa họ có thể cài ứng dụng, chụp màn hình, ghi âm màn hình, gọi điện hoặc xóa dữ liệu trên thiết bị mà không cần chủ nhân của nó cho phép.

“Đó có vẻ là sự xâm phạm quyền riêng tư nghiêm trọng”, Johnson nói.

Kryptowrite kiểm tra firmware của hơn 20 mẫu di động Android giá rẻ và phát hiện tất cả đều có lỗ hổng cho phép cài đặt ứng dụng gián điệp. Tất cả smartphone này đều dùng chip MediaTek. Những con chip của hãng này đều cài đặt sẵn ứng dụng có tên MTKLogger, cho phép theo dõi dữ liệu người dùng như lịch sử duyệt web hay vị trí GPS nếu bị xâm nhập.

MediaTek nói họ đã khắc phục vấn đề từ tháng 11 năm ngoái nhưng Kryptowrite phát hiện tuần trước chiếc Bule Advance 5.0 vẫn sử dụng ứng dụng này. Đây là smartphone bán chạy thứ 3 trên Amazon.

Vấn đề không đơn giản

Johnson cho biết phần mềm của Adups trên chiếc điện thoại Blue Grand M ông mua từ BestBuy gữi dữ liệu về Trung Quốc bao gồm danh sách ứng dụng đã cài, ứng dụng đã sử dụng, địa chỉ Mac, IMEI, số điện thoại và ID của trạm phát sóng.

Phần mềm này chủ yếu cài đặt trên điện thoại nhưng cũng xuất hiện trên một số thiết bị kết nối khác, gồm cả xe hơi. Tổng cộng, có khoảng 700 triệu thiết bị sử dụng phần mềm này.

Có điều, Johnson nói ông không tìm thấy phần mềm đó trên bất cứ chiếc điện thoại nào có giá trên 300 USD. “Có vẻ, nó chỉ phổ biến trên các mẫu di động giá rẻ”, ông kết luận.

Hiện chưa rõ nhưng dữ liệu này được xử lý ra sao khi đưa về Trung Quốc. Khi Johnson liên hệ với Adups, công ty này nói họ đơn giản sẽ xóa sạch chúng. Kryptowrite chỉ có thể theo dõi điểm đến của dữ liệu, chứ không thể biết người ta làm gì với chúng.

Đức Nam

Theo Zing

Phần mềm gián điệp tấn công Mac trong nhiều năm

Một phần mềm độc hại mới là Fruitfly đã tấn công người dùng Mac trong nhiều năm mà không bị phát hiện, điều này khiến nhiều người dùng Mac bắt đầu cảm thấy bất an với hệ điều hành của Apple.

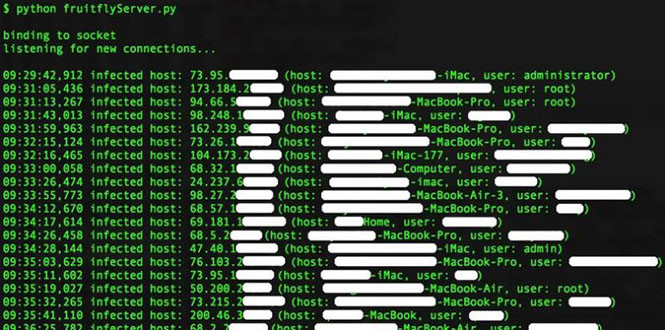

Fruitfly được cho là đã tấn công người dùng Mac trong nhiều năm qua. ẢNH CHỤP MÀN HÌNH THEHACKERNEWS

Theo ZDNet, mặc dù Apple đã phát hành một bản vá cho phiên bản gốc của Fruitfly hồi đầu năm nhưng biến thể mới của phần mềm độc hại này vẫn tiếp tục hoạt động.

Phân tích được thực hiện bởi Giám đốc an ninh Synack - Patrick Wardle cho thấy, trong khi mã của phần mềm độc hại cho thấy Fruitfly đã được phát triển trong nhiều năm trước nhưng nó vẫn có thể làm việc trên các phiên bản hiện đại của hệ điều hành máy Mac, bao gồm cả Yosemite. Nó cũng sử dụng máy chủ Command & Control (C&C) với mục đích điều khiển chương trình trên máy tính nạn nhân.

Hơn nữa, Wardle phát hiện ra rằng Fruitfly cơ bản có thể tiếp nhận một hệ thống bị nhiễm, bao gồm điều khiển bàn phím và chuột, chụp ảnh màn hình, chạy ứng dụng nền, bí mật bật webcam cũng như sửa đổi và ăn cắp tập tin. Để không bị phát hiện, nó thậm chí có thể tự chấm dứt hoạt động trong hệ thống.

"Tính năng đáng chú ý nhất là phần mềm độc hại có thể gửi một cảnh báo khi người dùng đang hoạt động, điều mà trước đây không xảy ra", ông Wardle cho biết.

Danh sách những hệ thống máy Mac bị tấn công bởi Fruitfly. ẢNH CHỤP MÀN HÌNH ZDNET

Ngoài những phát hiện trên, ông Wardle nhận thấy rằng khi phần mềm độc hại kết nối, địa chỉ IP, tên người dùng và tên máy tính sẽ được hiển thị. Thống kê chỉ ra rằng, có đến 90% nạn nhân của mã độc được phát hiện ở Mỹ.

Ông Wardle cho biết, việc lây nhiễm vào hệ thống thông qua những tập tin đính kèm email chứa phần mềm độc hại. Đối tượng tấn công không chỉ là người dùng cao cấp mà ngay cả những người bình thường. Điều đó cho thấy máy tính Mac cũng dễ bị tấn công như bất kỳ máy tính nào khác.

Kiến Văn

Theo Thanhnien

CEO Asus: 'ZenFone sẽ tập trung vào thiết kế và camera'  Giám đốc điều hành Asus - Jerry Shen - khẳng định thiết kế và camera là 2 yếu tố hãng sẽ tập trung nâng cấp để mang lại trải nghiệm tốt hơn cho người dùng ZenFone. Tại triển lãm Computex diễn ra đầu tháng 6 ở Đài Loan, Asus đã giới thiệu một loạt laptop mới dòng ZenBook và VivoBook, trong khi chỉ...

Giám đốc điều hành Asus - Jerry Shen - khẳng định thiết kế và camera là 2 yếu tố hãng sẽ tập trung nâng cấp để mang lại trải nghiệm tốt hơn cho người dùng ZenFone. Tại triển lãm Computex diễn ra đầu tháng 6 ở Đài Loan, Asus đã giới thiệu một loạt laptop mới dòng ZenBook và VivoBook, trong khi chỉ...

MV chủ đề Anh Trai Say Hi mùa 2 đã ra lò: Từ đầu đến cuối như là Rap Việt!05:53

MV chủ đề Anh Trai Say Hi mùa 2 đã ra lò: Từ đầu đến cuối như là Rap Việt!05:53 Mẹ Vu Mông Lung xin kết thúc vụ án, nghi nhận tiền bịt miệng như mẹ Tangmo?02:47

Mẹ Vu Mông Lung xin kết thúc vụ án, nghi nhận tiền bịt miệng như mẹ Tangmo?02:47 Bùi Quỳnh Hoa kiện tài khoản tung clip riêng tư, hé lộ chi tiết sốc02:55

Bùi Quỳnh Hoa kiện tài khoản tung clip riêng tư, hé lộ chi tiết sốc02:55 NSƯT Hoài Linh bị người yêu cũ 'lật tẩy', hé lộ hình xăm và bí mật chưa từng kể02:37

NSƯT Hoài Linh bị người yêu cũ 'lật tẩy', hé lộ hình xăm và bí mật chưa từng kể02:37 Chiếc xe thể thao trị giá 140.000 USD bốc cháy khi đang bơm xăng00:10

Chiếc xe thể thao trị giá 140.000 USD bốc cháy khi đang bơm xăng00:10 Lộc Hàm và Quan Hiểu Đồng chia tay vì có người thứ 3, danh tính gây sốc?02:53

Lộc Hàm và Quan Hiểu Đồng chia tay vì có người thứ 3, danh tính gây sốc?02:53 Vợ Giao Heo gục ngã khi biết tin chồng mất, tiết lộ lời hứa dang dở gây xót xa02:33

Vợ Giao Heo gục ngã khi biết tin chồng mất, tiết lộ lời hứa dang dở gây xót xa02:33 Cát Phượng lên tiếng xin lỗi sau khi bị đạo diễn "Có chơi có chịu" dọa kiện02:31

Cát Phượng lên tiếng xin lỗi sau khi bị đạo diễn "Có chơi có chịu" dọa kiện02:31 Quỳnh Lam "nữ hoàng phim xưa" lộ nhan sắc không tuổi, hạnh phúc bên tình trẻ02:37

Quỳnh Lam "nữ hoàng phim xưa" lộ nhan sắc không tuổi, hạnh phúc bên tình trẻ02:37 Nguyễn Văn Chung tiết lộ sự thật, ca khúc "định mệnh" liên quan cố NS Mai Phương02:44

Nguyễn Văn Chung tiết lộ sự thật, ca khúc "định mệnh" liên quan cố NS Mai Phương02:44 Mỹ nhân nghi hại Vu Mông Lung, kết quả khám nghiệm sốc, cảnh sát không dám đụng?02:34

Mỹ nhân nghi hại Vu Mông Lung, kết quả khám nghiệm sốc, cảnh sát không dám đụng?02:34Tiêu điểm

Tin đang nóng

Tin mới nhất

Apple Watch tích hợp AI phát hiện nguy cơ cao huyết áp

Cập nhật iOS 26, nhiều người "quay xe" muốn trở về iOS 18

Mô hình AI mới dự đoán phản ứng hóa học chính xác nhờ bảo toàn khối lượng

Phát triển AI dự đoán bệnh tật trước nhiều năm

Nghiên cứu mới tiết lộ bí quyết thành công của DeepSeek

Giúp sinh viên hiểu chuyển đổi xanh: Chìa khóa cho đổi mới sáng tạo bền vững

Cách cập nhật iOS 26 nhanh chóng và dễ dàng trên iPhone

Trí tuệ nhân tạo: Khi giới nghiên cứu khoa học 'gian lận' bằng ChatGPT

Google ra mắt ứng dụng desktop mới cho Windows với công cụ tìm kiếm kiểu Spotlight

One UI 8.0 đã ra mắt, nhưng đây là danh sách thiết bị phải chờ "dài cổ"

Lộ diện thêm 7 thiết bị Xiaomi vừa được "lên đời" HyperOS 3 Beta

Apple lưu ý người dùng iPhone trước khi cập nhật iOS 26

Có thể bạn quan tâm

Đầm dự tiệc sang trọng, tôn vẻ trẻ trung, quý phái cho nàng dịp cuối năm

Thời trang

11:12:20 20/09/2025

Ông bố trẻ chuyên mặc váy, dạy 3 "gái rượu" cách đi đứng nói cười duyên dáng: Loạt clip triệu view khiến dân mạng tan chảy

Netizen

11:08:41 20/09/2025

Ngày sinh Âm lịch hé lộ người giàu ý chí vươn lên, càng khó khăn càng tỏa sáng

Trắc nghiệm

11:07:56 20/09/2025

iPhone Air liệu có thay đổi chiến lược của Apple trong thời gian tới?

Đồ 2-tek

11:07:11 20/09/2025

Phá án giải cứu nữ sinh, Trung tá công an bị kẻ lừa đảo dọa 'cho về vườn'

Pháp luật

11:03:57 20/09/2025

Thiếu tá Ukraine bị phạt tù vì cáo buộc cùng vợ cũ làm gián điệp cho Nga

Thế giới

11:01:20 20/09/2025

Hoa hậu Tiểu Vy khoe nhan sắc mộc mạc sau 7 năm đăng quang

Phong cách sao

10:56:52 20/09/2025

Các thuốc điều trị tăng sắc tố da sau viêm

Làm đẹp

10:44:53 20/09/2025

Chê tôi "yếu", vợ trẻ kém 21 tuổi lén lút lấy tiền tìm trai bên ngoài

Góc tâm tình

10:44:25 20/09/2025

Mẹ đơn thân suy sụp phát hiện ung thư giống 2 chị ruột, bác sĩ hé lộ lý do

Sức khỏe

10:35:03 20/09/2025

9 nhân vật giàu nhất giới công nghệ

9 nhân vật giàu nhất giới công nghệ Bphone 2 lộ ảnh và cấu hình cận cao cấp

Bphone 2 lộ ảnh và cấu hình cận cao cấp

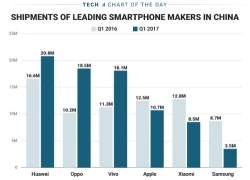

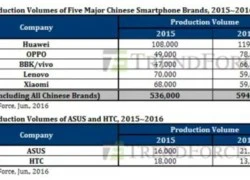

Những hãng nào chi phối thị trường điện thoại Trung Quốc

Những hãng nào chi phối thị trường điện thoại Trung Quốc Kẻ đánh bại Apple ở Trung Quốc là ai?

Kẻ đánh bại Apple ở Trung Quốc là ai? Máy tính bảng Nook của Barnes & Noble bị tố có cài phần mềm gián điệp

Máy tính bảng Nook của Barnes & Noble bị tố có cài phần mềm gián điệp Smartphone giá rẻ bí mật gửi những gì về Trung Quốc

Smartphone giá rẻ bí mật gửi những gì về Trung Quốc Công thức bán điện thoại Trung Quốc tại Việt Nam

Công thức bán điện thoại Trung Quốc tại Việt Nam iPhone dính phần mềm gián điệp, Apple ra bản vá

iPhone dính phần mềm gián điệp, Apple ra bản vá 5 quy tắc để hạn chế rủi ro với ngân hàng trực tuyến

5 quy tắc để hạn chế rủi ro với ngân hàng trực tuyến Cuộc chiến của các tên tuổi smartphone mới tại Việt Nam

Cuộc chiến của các tên tuổi smartphone mới tại Việt Nam Cuộc chiến nội bộ giữa các hãng điện thoại Trung Quốc

Cuộc chiến nội bộ giữa các hãng điện thoại Trung Quốc Lộ cấu hình điện thoại nắp gập Samsung Galaxy Folder 2

Lộ cấu hình điện thoại nắp gập Samsung Galaxy Folder 2 Samsung cung cấp camera kép cho Xiaomi, Oppo

Samsung cung cấp camera kép cho Xiaomi, Oppo Apple bị buộc dừng bán iPhone vì nhái điện thoại Trung Quốc

Apple bị buộc dừng bán iPhone vì nhái điện thoại Trung Quốc Cái tên bất ngờ lọt vào top 10 điện thoại bán chạy nhất Quý II/2025

Cái tên bất ngờ lọt vào top 10 điện thoại bán chạy nhất Quý II/2025 Apple nói gì về việc iOS 26 khiến iPhone cạn pin nhanh?

Apple nói gì về việc iOS 26 khiến iPhone cạn pin nhanh? Vì sao iPhone Air bị hoãn bán tại Trung Quốc?

Vì sao iPhone Air bị hoãn bán tại Trung Quốc? iOS 26 vừa phát hành có gì mới?

iOS 26 vừa phát hành có gì mới? Macbook Air M4 khai phá kỷ nguyên AI, mở ra sức mạnh hiệu năng

Macbook Air M4 khai phá kỷ nguyên AI, mở ra sức mạnh hiệu năng Trí tuệ nhân tạo: DeepSeek mất chưa đến 300.000 USD để đào tạo mô hình R1

Trí tuệ nhân tạo: DeepSeek mất chưa đến 300.000 USD để đào tạo mô hình R1 Google sắp bổ sung Gemini vào trình duyệt Chrome trên thiết bị di động

Google sắp bổ sung Gemini vào trình duyệt Chrome trên thiết bị di động Người dùng Apple Watch đã có thể sử dụng tính năng cảnh báo huyết áp

Người dùng Apple Watch đã có thể sử dụng tính năng cảnh báo huyết áp "Nữ thần thanh xuân" Trần Kiều Ân đòi ly hôn khiến chồng thiếu gia kém 9 tuổi khóc nghẹn

"Nữ thần thanh xuân" Trần Kiều Ân đòi ly hôn khiến chồng thiếu gia kém 9 tuổi khóc nghẹn Hoa hậu Nguyễn Thúc Thùy Tiên được áp dụng tình tiết giảm nhẹ

Hoa hậu Nguyễn Thúc Thùy Tiên được áp dụng tình tiết giảm nhẹ Mẹ khoác áo cử nhân nhận bằng tốt nghiệp kiến trúc sư thay con gái

Mẹ khoác áo cử nhân nhận bằng tốt nghiệp kiến trúc sư thay con gái Nhà hàng lên tiếng vụ 30 khách uống '300 lít bia', hóa đơn 18 triệu

Nhà hàng lên tiếng vụ 30 khách uống '300 lít bia', hóa đơn 18 triệu Gần hết 2025 mới có phim Hàn khiến cả thế giới nháo nhào: Cặp chính là chuẩn mực của sắc đẹp, phải 1000 tập mới bõ

Gần hết 2025 mới có phim Hàn khiến cả thế giới nháo nhào: Cặp chính là chuẩn mực của sắc đẹp, phải 1000 tập mới bõ Hoa hậu H'Hen Niê sinh con đầu lòng: Chồng nhiếp ảnh gia khóc khi vợ "vượt cạn", em bé chào đời trông cực yêu

Hoa hậu H'Hen Niê sinh con đầu lòng: Chồng nhiếp ảnh gia khóc khi vợ "vượt cạn", em bé chào đời trông cực yêu Lan Phương nuôi con 1,4 tỷ/năm, chồng Tây chu cấp bao nhiêu?

Lan Phương nuôi con 1,4 tỷ/năm, chồng Tây chu cấp bao nhiêu?

Chân dung người mẹ mời "tổng tài" ra khỏi quán cà phê: Khí chất này mới thật sự là tổng tài

Chân dung người mẹ mời "tổng tài" ra khỏi quán cà phê: Khí chất này mới thật sự là tổng tài "Mưa đỏ" có doanh thu gần 700 tỷ đồng, dàn diễn viên nhận cát-xê bao nhiêu?

"Mưa đỏ" có doanh thu gần 700 tỷ đồng, dàn diễn viên nhận cát-xê bao nhiêu? Rộ tin Youtuber/Tiktoker nổi tiếng trong giới công nghệ vừa qua đời, chuyến đi cuối cùng thành thảm cảnh

Rộ tin Youtuber/Tiktoker nổi tiếng trong giới công nghệ vừa qua đời, chuyến đi cuối cùng thành thảm cảnh "Tổng tài" đến xin lỗi người bị đánh không được chấp nhận: Tôi rất buồn chán, hối hận

"Tổng tài" đến xin lỗi người bị đánh không được chấp nhận: Tôi rất buồn chán, hối hận Mẹ nạn nhân bị "tổng tài" ra hiệu đánh: "24 giờ là quá muộn để nói xin lỗi"

Mẹ nạn nhân bị "tổng tài" ra hiệu đánh: "24 giờ là quá muộn để nói xin lỗi" Tùng Dương hát nhạc phim "Mưa đỏ", fan tranh cãi về bản gốc của Hòa Minzy

Tùng Dương hát nhạc phim "Mưa đỏ", fan tranh cãi về bản gốc của Hòa Minzy Tóc Tiên dọn ra khỏi biệt thự, Touliver có thay đổi khác lạ nhất từ trước đến nay?

Tóc Tiên dọn ra khỏi biệt thự, Touliver có thay đổi khác lạ nhất từ trước đến nay? Hoa hậu Ngọc Hân gặp hiện tượng hiếm khi sinh con, xảy ra ở 1/80.000 ca sinh

Hoa hậu Ngọc Hân gặp hiện tượng hiếm khi sinh con, xảy ra ở 1/80.000 ca sinh Son Ye Jin đổ bộ thảm đỏ LHP Busan: Mặc sến, lộ nhiều nếp nhăn đến filter cũng không che nổi?

Son Ye Jin đổ bộ thảm đỏ LHP Busan: Mặc sến, lộ nhiều nếp nhăn đến filter cũng không che nổi?