Từ WannaCry, nhìn ra sự đúng đắn của Apple

Cuộc tấn công bằng mã độc WannaCry đã làm sáng tỏ một câu chuyện diễn ra cách đây không xa: vụ kiện giữa Apple và FBI, mà giờ đây có thể khẳng định người chiến thắng là Táo khuyết .

Vụ khủng bố tại San Bernardino làm chết 11 người. Bằng chứng mà một trong hai tên sát nhân để lại là chiếc iPhone 5C bị khóa. Không tìm ra cách mở khóa, FBI yêu cầu Apple phải tạo ra phiên bản iOS đặc biệt để họ đột nhập vào chiếc iPhone 5C này.

Tuy nhiên, Apple ngay lập tức bác bỏ yêu cầu trên. Tim Cook thậm chí còn cho rằng FBI đang muốn họ tạo ra tiền lệ nguy hiểm, vì không có gì khẳng định công cụ mà họ tạo ra để mở khóa lại không rơi vào tay những kẻ có mục đích xấu.

Cuộc tấn công thế kỷ đang diễn ra đã khẳng định một cách đanh thép nhận định của vị CEO Apple là hoàn toàn chính xác. Khi độc dược được tạo ra thì không thể tránh khỏi những hành động độc ác. Theo nhiều báo cáo gần đây, WannaCry đã lây nhiễm hơn 200.000 máy tính trên khắp 150 quốc gia chỉ trong vòng chưa đầy 24 giờ.

Tim Cook từng thẳng thừng từ chối yêu cầu tạo ra công cụ hack chiếc iPhone 5C của kẻ khủng bố từ FBI. Ảnh: BGR.

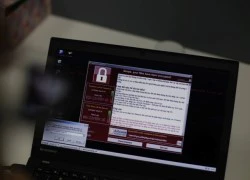

Theo BGR, Wanna Cry được phát triển dựa trên phương thức tấn công EternalBlue do Cơ quan An ninh Quốc gia Mỹ (NSA) phát triển, nhằm thu thập thông tin từ các máy Windows đối thủ. Công cụ này bị nhóm hacker Shadow Brokers đánh cắp, sau đó phát đi cho bất kỳ ai trên thế giới sử dụng. Chỉ 4 tuần sau, WannaCry xuất hiện.

Ngày hôm nay đã cho thấy chính xác những gì đang xảy ra khi các hacker mũ trắng không thể bảo vệ được vũ khí của chính mình. Nhà nghiên cứu bảo mật Matthew Hickey, người luôn theo dõi vụ việc từ sau khi các công cụ của NSA bị đánh cắp cho biết: “Tôi thậm chí còn ngạc nhiên rằng tại sao ‘vũ khí’ của NSA lại không được sử dụng sớm hơn”.

Vì vậy, trong khi những lời hứa của cựu giám đốc FBI James Comey với Apple rằng sẽ bảo mật 100% an toàn phiên bản tùy chỉnh iOS kia vẫn chưa nguội lạnh, WannaCry bắt đầu hành hạ cả thế giới. Thực tế chứng minh nếu NSA có thể, thì FBI hoàn toàn có thể theo sau họ.

Video đang HOT

Cuộc chiến giữa FBI và Apple từng gây xôn xao dư luận một thời nay đã đến hồi ngã ngũ. Ảnh: Techcrunch.

Những lời nói của Tim Cook trong cuộc phỏng vấn với ABC hồi năm ngoái giờ đây rõ ràng hơn bao giờ hết: “Chúng tôi sẽ không bao giờ làm việc tốt cho vài người mà có thể tạo ra tiền lệ xấu đến hàng trăm triệu người khác. Chúng ta cần nhìn rộng ra vấn đề và làm việc dựa trên nguyên tắc. Thông tin cá nhân ngày nay có trong chiếc smartphone của bạn còn nhiều hơn cả trong nhà… Thậm chí, vị trí những đứa trẻ trong gia đình bạn cũng có thể bị một ai đó biết được, do đó, đây không chỉ là vấn đề riêng tư mà còn là sự an toàn của cộng đồng”.

Trùng hợp thay khi nói về vấn đề an toàn công cộng, thì một trong những địa điểm đầu tiên mà WannaCry lây nhiễm chính là hệ thống máy tính tại một số bệnh viện trên khắp Vương quốc Anh.

Cuối cùng, người phát ngôn của Microsoft hôm chủ nhật (14/5), Giám đốc Pháp lý Brad Smith đã đưa ra tuyên bố làm choáng váng cơ quan chính phủ nhiều quốc gia. Một trong số đó có đoạn:

“Cuộc tấn công WannaCry cho thấy những hành động khai thác lỗ hổng bảo mật của các chính phủ thực sự là một vấn đề đáng quan ngại. Đây là một hình thức nổi lên trong năm 2017. Chúng tôi nhìn thấy rủi ro từ hoạt động thu thập lỗ hổng của CIA xuất hiện trên Wikileaks, và bây giờ tới lượt NSA gây ảnh hưởng cho rất nhiều khách hàng trên toàn thế giới…”

“…Nhiều thông tin về lỗi bảo mật do chính phủ khai thác đã bị rò rỉ công khai và gây thiệt hại diện rộng. Điều này có thể làm hình dung về một kịch bản tương tự xảy ra với vũ khí, khi quân đội Mỹ bị đánh cắp tên lửa Tomahawk. Cuộc tấn công lần này cho thấy mối liên hệ rõ ràng giữa hai hình thức nghiêm trọng nhất có thể đe dọa đến an ninh không gian mạng thế giới ngày nay: hành động của chính phủ và hành động của tội phạm có tổ chức”.

Đại Việt

Theo Zing

Chuyên gia khuyến cáo không trả tiền chuộc dữ liệu từ WannaCry

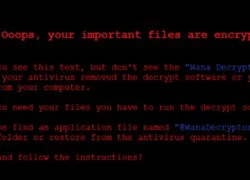

Các chuyên gia an ninh mạng cảnh báo những nạn nhân bị WannaCry tấn công không được đáp ứng bất cứ nhu cầu nào từ nhóm khủng bố đứng sau loại mã độc này.

Ransomware là một loại chương trình độc hại với "chức năng" chặn truy cập và đánh cắp dữ liệu từ máy nạn nhân sau đó đòi hỏi một khoản tiền cụ thể là 300 USD đến 600 USD để phục hồi dữ liệu. Mã độc WannaCry đã làm tê liệt hơn 200.000 hệ thống máy tính ở hơn 150 đất nước.

10 quốc gia có nguồn xuất phát tấn công mạng nhiều nhất thế giới.

Vẫn chưa có một con số cụ thể về tổng thiệt hại mặt kinh tế của vụ khủng bố. Tuy nhiên, theo tuyên bố của ông Rob Wainwright, phạm vi của cuộc tấn công mạng lớn nhất lịch sử đã lan ra phạm vi toàn cầu và số nạn nhân ngày càng gia tăng không đếm xuể.

Đã có nhiều tranh cãi xung quanh việc có nên đáp ứng nhu cầu của bọn khủng bố là trả tiền để giành lại dữ liệu và quyền kiểm soát hệ thống máy tính hay không. Nhưng, việc thỏa thuận với bọn khủng bố có ít khả năng thành công và nguy cơ máy tính của nạn nhân sẽ bị tấn công vào những lần tiếp theo là rất cao.

"Xét về yếu tố đạo đức, chúng ta không thể thỏa hiệp với bọn khủng bố, điều này có nghĩa là chúng ta, kẻ bị hại gián tiếp dung túng cho tội danh của chúng, có khả năng chúng sẽ đòi hỏi ở nạn nhân nhiều hơn mức ban đầu. Tuy nhiên, nhìn vào thực tế, tình hình hiện tại phức tạp hơn nhiều.", Peter Coroneos nguyên CEO của Hiệp hội các ngành công nghiệp kinh doanh trên Internet là một chuyên gia về các chính sách bảo mật công nghệ cao phát biểu.

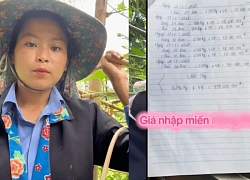

Thỏa hiệp với bọn khủng bố là dung túng cho tội ác của chúng.

Coroneos phân tích một bảng báo cáo an ninh công nghệ vào năm 2017 của hãng Telsa cho thấy khoảng 60% các tổ chức ở Úc đã bị tấn công ít nhất một lần bởi ransomware trong vòng 12 tháng gần đây.

Cụ thể, có 57% tổ chức trả tiền để chuộc lại dữ liệu. Nhưng, trong ba tổ chức thì luôn có một tổ chức không thể hồi phục được dữ liệu mặc dù đã trả tiền chuộc.

Coroneos cho rằng việc chuộc lại dữ liệu và quyền điều khiển hệ thống máy tính theo yêu cầu của bọn khủng bố là "được ăn cả ngã về không". Bởi vì giải pháp này không thể đảm bảo nhóm hacker chắc chắn trả lại toàn bộ dữ liệu cũng như những công ty bị tấn công sẽ trở thành mục tiêu tiềm tàng.

"Đối với những công ty gặp vấn đề cho việc sao lưu dữ liệu, họ phải trở nên tỉnh táo hơn và mong rằng đối phương giữ đúng lời hứa." Coroneos nói.

Trevor Long, phóng viên mảng công nghệ của trang EFTM.com.au cho biết các vụ tấn công bởi ransomware có thể tìm thấy ở bất cứ đâu và nguyên nhân làm cho nạn nhân không thể phòng vệ trước các đợt xâm nhập là do "tính dễ lan rộng và ngẫu nhiên" của chúng.

Công cụ Crypto Sheriff do Europol phát triển để giúp khổ chủ phân biệt những loại ransomware thủ phạm và tìm ra cách giải quyết chúng. Tuy nhiên, công cụ này vẫn chưa thể tìm ra cách giải mã toàn bộ các loại ransomware.

Giao diện của công cụ Crypto Sheriff.

Cho tới thời điểm này, vẫn chưa có một giải pháp triệt để trong việc giành lại những tài liệu bị mã hóa và quyền kiểm soát hệ thống máy tính của những nạn nhân trên toàn thế giới.

Anh Thi

Theo Guardian

Đường dây nóng ứng cứu nạn nhân mã độc WannaCry ở TP.HCM  Có ít nhất 3 đường dây nóng để các doanh nghiệp, tổ chức "cầu cứu" nếu gặp phải sự cố liên quan đến mã độc WannaCry đang phát tán trên toàn cầu. Chiều 16/5, Sở Thông tin và Truyền thông TP.HCM và Chi hội An toàn thông tin phía Nam tổ chức buổi toạ đàm triển khai các biện pháp phòng chống, khắc...

Có ít nhất 3 đường dây nóng để các doanh nghiệp, tổ chức "cầu cứu" nếu gặp phải sự cố liên quan đến mã độc WannaCry đang phát tán trên toàn cầu. Chiều 16/5, Sở Thông tin và Truyền thông TP.HCM và Chi hội An toàn thông tin phía Nam tổ chức buổi toạ đàm triển khai các biện pháp phòng chống, khắc...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Microsoft lặng lẽ 'hồi sinh' MS-DOS trên Windows 11

Bigo Live ra mắt chiến dịch Spot On 2025 nhằm tìm kiếm những ngôi sao tương lai của Việt Nam

Google Chrome sẽ tự động thay đổi mật khẩu khi phát hiện xâm phạm

Tin tức giả về One UI 8 tràn lan trên web

Hướng dẫn cách liên kết WhatsApp với Facebook nhanh chóng

Keysight mở rộng hỗ trợ tiêu chuẩn USB

Cách ẩn tin nhắn trên Telegram nhanh chóng, tiện lợi

Hướng dẫn cách ghi âm trên Macbook nhanh chóng và tiện lợi

Google tích hợp AI vào công cụ tìm kiếm, trình duyệt web Chrome...

Công cụ AI NotebookLM mạnh mẽ đã có trên iOS và Android

Hệ điều hành 'cổ' vẫn âm thầm vận hành bệnh viện và xe lửa toàn cầu

Hai lỗ vuông trên đầu nối USB có tác dụng gì?

Có thể bạn quan tâm

Clip hot: Đại mỹ nhân bỏ chạy khỏi thảm đỏ Cannes 2025 khiến hàng trăm phóng viên ngỡ ngàng

Hậu trường phim

23:36:29 23/05/2025

Cặp đôi ngôn tình đang hot điên đảo: Chemistry tung toé màn hình, nhà gái đẹp nhất Trung Quốc hiện tại

Phim châu á

23:32:09 23/05/2025

'Zootopia 2' tung teaser đầu tiên, hé lộ nhân vật và nhiều vùng đất mới, cùng sự trở lại của cáo Nick và thỏ Judy sau 9 năm vắng bóng

Phim âu mỹ

23:17:28 23/05/2025

Đề xuất tăng mức phạt nghệ sĩ, người nổi tiếng khi quảng cáo sai sự thật

Sao việt

22:58:06 23/05/2025

Người đàn ông lạ mặt xông vào hành hung nữ chủ tiệm cắt tóc ở Nghệ An

Tin nổi bật

22:56:01 23/05/2025

Liệu cái kết của "Cha tôi, người ở lại" sẽ giống phiên bản Trung Quốc?

Phim việt

22:48:29 23/05/2025

Mỹ sắp mở web bán 'thẻ vàng' nhập cư vào tuần tới

Thế giới

22:48:28 23/05/2025

Lĩnh án vì chém hàng xóm té xuống ao nước rồi bỏ mặc dẫn đến tử vong

Pháp luật

22:41:29 23/05/2025

Miley Cyrus có nguy cơ bị hỏng giọng hát

Nhạc quốc tế

22:39:41 23/05/2025

Phương Thanh nói về chuyện 'hết thời', tiết lộ về con gái 20 tuổi

Tv show

22:36:24 23/05/2025

LG V30 sẽ được trang bị màn hình OLED

LG V30 sẽ được trang bị màn hình OLED Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD?

Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD?

WannaCry tấn công Trung Quốc khiến ATM, cây xăng tê liệt

WannaCry tấn công Trung Quốc khiến ATM, cây xăng tê liệt Bkav ra mắt phần mềm phòng mã độc WannaCry

Bkav ra mắt phần mềm phòng mã độc WannaCry Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam

Khẩn cấp ngăn chặn mã độc WannaCry lây lan vào Việt Nam Việt Nam trong top 20 nước bị mã độc tống tiền tấn công

Việt Nam trong top 20 nước bị mã độc tống tiền tấn công Dự trữ tiền mặt Apple có thể đạt 250 tỷ USD

Dự trữ tiền mặt Apple có thể đạt 250 tỷ USD Râm ran tin đồn Apple muốn mua lại Disney với giá 200 tỷ USD

Râm ran tin đồn Apple muốn mua lại Disney với giá 200 tỷ USD iOS 10.3.2 đặt dấu chấm hết cho iPhone 5 và 5C

iOS 10.3.2 đặt dấu chấm hết cho iPhone 5 và 5C Hàng chục triệu iPhone có thể không được cập nhật lên iOS 10.3.2

Hàng chục triệu iPhone có thể không được cập nhật lên iOS 10.3.2 10 năm iPhone qua ảnh

10 năm iPhone qua ảnh Công cụ bẻ khóa iOS do FBI sử dụng xuất hiện công khai trên internet

Công cụ bẻ khóa iOS do FBI sử dụng xuất hiện công khai trên internet One UI 7 đến với dòng Galaxy S21

One UI 7 đến với dòng Galaxy S21 Điều gì xảy ra nếu Google không còn mặc định trên iPhone?

Điều gì xảy ra nếu Google không còn mặc định trên iPhone? Ứng dụng AIoT giúp kiểm soát an ninh nhà ở, doanh nghiệp

Ứng dụng AIoT giúp kiểm soát an ninh nhà ở, doanh nghiệp 6 cách giúp tăng tốc độ điểm phát sóng di động

6 cách giúp tăng tốc độ điểm phát sóng di động Google Docs cho chỉnh sửa tài liệu Word bị mã hóa

Google Docs cho chỉnh sửa tài liệu Word bị mã hóa iOS 18.4 ẩn chứa một chi tiết ít người chú ý

iOS 18.4 ẩn chứa một chi tiết ít người chú ý Google đưa tính năng giá trị vào trình duyệt Chrome

Google đưa tính năng giá trị vào trình duyệt Chrome Computex 2025: Tin vui cho người dùng chuẩn bị nâng cấp laptop AI

Computex 2025: Tin vui cho người dùng chuẩn bị nâng cấp laptop AI Người dùng điện thoại Android sắp được "lột xác" giao diện

Người dùng điện thoại Android sắp được "lột xác" giao diện

Chỉ vì đôi hoa tai hơn 8 tỷ, mỹ nhân showbiz 17 tuổi khiến bố bị điều tra khẩn

Chỉ vì đôi hoa tai hơn 8 tỷ, mỹ nhân showbiz 17 tuổi khiến bố bị điều tra khẩn SBS tung tin nhắn tuyệt mệnh của Kim Sae Ron, Kim Soo Hyun có liên quan đến cái chết của cố diễn viên?

SBS tung tin nhắn tuyệt mệnh của Kim Sae Ron, Kim Soo Hyun có liên quan đến cái chết của cố diễn viên? Bóc gỡ đường dây đa cấp xuyên quốc gia liên quan gần 200.000 người

Bóc gỡ đường dây đa cấp xuyên quốc gia liên quan gần 200.000 người Mượn bạn xe máy mới chưa có biển số đi cướp giật túi xách, gây chết người

Mượn bạn xe máy mới chưa có biển số đi cướp giật túi xách, gây chết người Cưới con gái tù trưởng châu Phi, chàng trai sống sung túc như đại gia

Cưới con gái tù trưởng châu Phi, chàng trai sống sung túc như đại gia Bi kịch của tuyệt sắc giai nhân Việt "trăm năm có một", đẹp như nữ hoàng nhưng bị ám sát ở tuổi 36

Bi kịch của tuyệt sắc giai nhân Việt "trăm năm có một", đẹp như nữ hoàng nhưng bị ám sát ở tuổi 36 Nữ nghệ sĩ Việt sống ở biệt thự thuộc khu giàu nhất Nam California, 60 tuổi vẫn trẻ đẹp như 30

Nữ nghệ sĩ Việt sống ở biệt thự thuộc khu giàu nhất Nam California, 60 tuổi vẫn trẻ đẹp như 30 Thông tin mới nhất về tình hình dịch bệnh COVID-19 tại TP HCM

Thông tin mới nhất về tình hình dịch bệnh COVID-19 tại TP HCM

Tổ chức Quốc tang nguyên Chủ tịch nước Trần Đức Lương trong 2 ngày

Tổ chức Quốc tang nguyên Chủ tịch nước Trần Đức Lương trong 2 ngày

Quản lý nhà hàng ở TPHCM tổ chức cho nam nhân viên đi "sex tour"

Quản lý nhà hàng ở TPHCM tổ chức cho nam nhân viên đi "sex tour" Xót xa hình ảnh cuối cùng của nữ diễn viên hàng đầu vừa đột ngột qua đời vì ung thư

Xót xa hình ảnh cuối cùng của nữ diễn viên hàng đầu vừa đột ngột qua đời vì ung thư Nữ nghệ sĩ ở nhà 350m2 đẹp như resort tại Cầu Giấy, hôn nhân viên mãn bên chồng gia thế

Nữ nghệ sĩ ở nhà 350m2 đẹp như resort tại Cầu Giấy, hôn nhân viên mãn bên chồng gia thế

CSGT chới với trên yên xe máy, khống chế nam thanh niên ở TPHCM

CSGT chới với trên yên xe máy, khống chế nam thanh niên ở TPHCM Cựu công an khai gì về việc dùng xe biển xanh chở ma túy cho 'bà trùm'?

Cựu công an khai gì về việc dùng xe biển xanh chở ma túy cho 'bà trùm'?