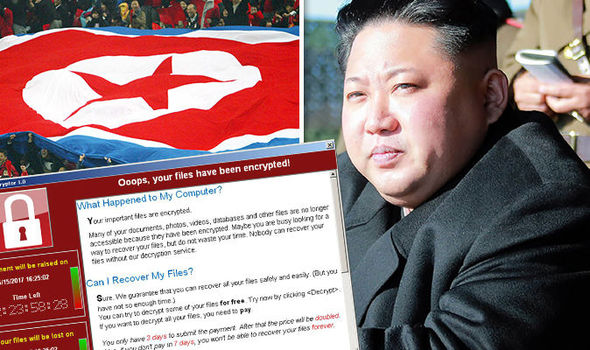

Triều Tiên đứng sau vụ tấn công mạng lớn nhất lịch sử WannaCry?

Các công ty mạng Symantec và Kaspersky nghi ngờ Nhóm Lazarus có liên kết với Triều Tiên có thể đứng sau vụ tấn công mạng WannaCry đang khiến cả thế giới chao đảo.

Các nhà nghiên cứu của 2 công ty mạng Symantec và Kaspersky đã tìm thấy những dấu hiệu đầu tiên dấy lên nghi ngờ Triều Tiên đứng sau vụ tấn công mạng lớn nhất lịch sử WannaCry.

Các công ty mạng Symantec và Kaspersky đang tìm các bằng chứng kỹ thuật để chứng minh nghi ngờ của họ. Hai công ty này cho biết, họ đã tìm được những điểm tương đồng trong đoạn mã độc WannaCry được sử dụng để tấn công mạng đòi tiền chuộc đang khiến cả thế giới chao đảo với các cuộc tấn công mà Nhóm Lazarus thực hiện trước đó.

Vụ tấn công mạng toàn cầu WannaCry hiện đã lây nhiễm cho hơn 300.000 máy tính ở 150 nước kể từ thứ Sáu tuần trước. Trong một tuyên bố mới nhất, Europol nói rằng, WannaCry là cuộc tấn công mạng đòi tiền chuộc lớn nhất trong lịch sử

Video đang HOT

Cả hai công ty Symantec và Kaspersky cho biết vẫn còn quá sớm để nói liệu Triều Tiên có liên quan đến vụ này hay không nhưng một số mã trong một phiên bản WannaCry cũng đã xuất hiện trong các phần mềm độc hại được Nhóm Lazarus sử dụng trước đây. Nhóm Lazarus được cho là do Triều Tiên đứng sau từng tấn công các ngân hàng và đài truyền hình Hàn Quốc.

Nhóm này cũng bị quy trách nhiệm cho một loạt các cuộc tấn công mạng xảy ra ít nhất là từ năm 2009 – bao gồm vụ đánh cắp 62,8 triệu bảng (81 triệu USD) của ngân hàng trung ương Bangladesh.

Ngoài ra, Nhóm Lazarus còn bị cho là đứng đằng sau vụ tấn công mạng năm 2014 nhắm vào hãng phim Sony Pictures Entertainment. Vụ tấn công mạng đã khiến mạng lưới của Sony bị tê liệt trong nhiều tuần.

Các nhà nghiên cứu từ Kaspersky cho biết: “Chúng tôi tin rằng điều này có thể trở thành chìa khóa để giải quyết một số bí ẩn xung quanh cuộc tấn công này. Chúng tôi tin rằng điều quan trọng là các nhà nghiên cứu khác trên khắp thế giới tiếp tục điều tra những điểm tương đồng và tìm cách khám phá thêm nhiều sự thật về nguồn gốc của Wannacry”.

Hiện các chuyên gia bảo mật đang theo dõi các tài khoản Bitcoin được sử dụng để nhận các khoản tiền chuộc từ các nạn nhân của WannaCry trên khắp thế giới chuyển vào.

Mặc dù chủ tài khoản vẫn đang ẩn danh, nhưng các manh mối thường có thể xuất hiện khi tiền được chuyển đổi thành tiền tệ thực.

Theo Danviet

Tin tặc Triều Tiên bị tố tấn công mạng ở 31 quốc gia

Nhóm tin tặc Lazarus bị cho là đứng sau chiến dịch tấn công hàng loạt tổ chức ở 31 quốc gia, nổi bật là ngân hàng Bangladesh, hãng Sony và các tổ chức ở Hàn Quốc.

Nhóm tin tặc Triều Tiên bị tố tấn công mạng ở 31 quốc gia. Ảnh minh họa: Reuters

Tập đoàn an ninh mạng Symantec hôm qua đưa ra cáo buộc trên đối với nhóm tin tặc Triều Tiên, theo Reuters.

Symantec nói trên blog rằng các nhà nghiên cứu của đơn vị này tìm thấy 4 bằng chứng kỹ thuật số cho thấy nhóm Lazarus tìm cách lây lan phần mềm độc hại lên máy tính nạn nhân.

"Chúng tôi khá chắc chắn về điều này", nhà nghiên cứu Eric Chien của Symantec nói trong một cuộc phỏng vấn.

Chính quyền Triều Tiên phủ nhận các cáo buộc. Cục Điều tra Liên bang Mỹ (FBI) chưa đưa ra bình luận.

Lazarus bị cáo buộc thực hiện hàng loạt vụ tấn công mạng, ít nhất từ năm 2009. Trong đó có vụ tấn công lấy trộm 81 triệu USD từ ngân hàng trung ương Bangladesh năm ngoái, vụ tấn công năm 2014 vào hãng Sony làm tê liệt mạng lưới của hãng này trong nhiều tuần. Lazarus cũng bị cho là thực hiện chiến dịch tấn công lâu nay vào các tổ chức ở Hàn Quốc.

Văn Việt

Theo VNE

Thế giới "chao đảo" trước cuộc tấn công mạng nguy hiểm nhất lịch sử  Bước sang tuần làm việc đầu tiên sau khi xảy ra vụ tấn công mạng lớn nhất lịch sử và vẫn chưa thể kiểm soát hoàn toàn những hậu quả của nó, hàng loạt công ty lớn và chính phủ các nước đang tỏ ra lo ngại và cảnh báo về một cuộc tấn công tiếp theo. Cuối tuần trước, cả thế giới...

Bước sang tuần làm việc đầu tiên sau khi xảy ra vụ tấn công mạng lớn nhất lịch sử và vẫn chưa thể kiểm soát hoàn toàn những hậu quả của nó, hàng loạt công ty lớn và chính phủ các nước đang tỏ ra lo ngại và cảnh báo về một cuộc tấn công tiếp theo. Cuối tuần trước, cả thế giới...

Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43

Thực hư tin Campuchia điều binh sĩ tới biên giới với Thái Lan sau vụ đối đầu08:43 Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07

Đòn giáng của ông Trump vào Ukraine trước ngưỡng cửa đàm phán với Nga09:07 Xung đột Nga - Ukraine trước bước ngoặt08:59

Xung đột Nga - Ukraine trước bước ngoặt08:59 Lãnh đạo Mỹ - Ukraine khẩu chiến kịch liệt08:41

Lãnh đạo Mỹ - Ukraine khẩu chiến kịch liệt08:41 'Ông Trump rất thất vọng về ông Zelensky, muốn Ukraine thỏa thuận khoáng sản 500 tỉ USD'09:08

'Ông Trump rất thất vọng về ông Zelensky, muốn Ukraine thỏa thuận khoáng sản 500 tỉ USD'09:08 Ông Trump sẽ đích thân kiểm kê kho vàng trị giá 425 tỉ USD của Mỹ09:43

Ông Trump sẽ đích thân kiểm kê kho vàng trị giá 425 tỉ USD của Mỹ09:43 Ông Trump bất ngờ nặng lời về ông Zelensky, nhiều bên bị sốc08:41

Ông Trump bất ngờ nặng lời về ông Zelensky, nhiều bên bị sốc08:41 Đặc phái viên Mỹ hé lộ điều Nga - Ukraine phải làm để đạt thỏa thuận hòa bình07:56

Đặc phái viên Mỹ hé lộ điều Nga - Ukraine phải làm để đạt thỏa thuận hòa bình07:56 Vụ trộm bồn cầu làm bằng 98 kg vàng: nghi phạm ra tay trong 5 phút09:08

Vụ trộm bồn cầu làm bằng 98 kg vàng: nghi phạm ra tay trong 5 phút09:08 Xe mất thắng lao xuống rãnh ven đường, ít nhất 18 người thiệt mạng tại Thái Lan01:07

Xe mất thắng lao xuống rãnh ven đường, ít nhất 18 người thiệt mạng tại Thái Lan01:07 Không chỉ Mỹ, Pháp cũng đàm phán về khoáng sản quan trọng với Ukraine09:14

Không chỉ Mỹ, Pháp cũng đàm phán về khoáng sản quan trọng với Ukraine09:14Tiêu điểm

Tin đang nóng

Tin mới nhất

Israel đề xuất gia hạn giai đoạn 1 của thỏa thuận ngừng bắn tại Gaza

Cơn sốt vàng ở Mỹ 'hút' vàng thỏi từ nhiều quốc gia khác

Mỹ áp thuế nặng lên cáp nhôm sản xuất tại Hàn Quốc sử dụng vật liệu Trung Quốc

Thủ lĩnh PKK bất ngờ kêu gọi buông vũ khí, ngừng xung đột với Thổ Nhĩ Kỳ

Tổng thống Ukraine có phát biểu công khai đầu tiên sau khi gặp Tổng thống Trump

Đồng minh hóa đối tác

Trung Quốc: Ít nhất 11 người thiệt mạng trong vụ tai nạn tàu thủy

Ba phương án của EU với 198 tỷ USD tài sản của Liên bang Nga bị đóng băng

Anh mời các nhà lãnh đạo châu Âu và EU dự hội nghị thượng đỉnh về Ukraine

Bão Garance đổ bộ vùng lãnh thổ Reunion của Pháp, gây thiệt hại nghiêm trọng

Microsoft 'khai tử' ứng dụng Skype

Israel tuyên bố không rút khỏi vùng đệm Li Băng và hành lang ở Gaza

Có thể bạn quan tâm

Thần số học: Dự đoán vận mệnh trong tháng 3 qua ngày tháng sinh

Trắc nghiệm

17:34:55 01/03/2025

Văn Toàn đóng MV của Hòa Minzy, dân mạng nhiệt tình "đẩy thuyền"

Nhạc việt

17:30:28 01/03/2025

NSƯT Nguyệt Hằng nghỉ việc ở Nhà hát Tuổi trẻ sau 35 năm công tác

Sao việt

17:11:03 01/03/2025

Côn đồ ngông cuồng mang kiếm 'gặp đâu chém đó'

Pháp luật

16:45:39 01/03/2025

Cuối tuần tranh thủ làm món bánh "chiêu tài" này ăn, vừa ngon lại tốt cho sức khỏe

Ẩm thực

16:42:24 01/03/2025

Loài thực vật săn mồi có lá giống hệt rắn hổ mang

Lạ vui

16:24:08 01/03/2025

Vợ đẹp của Lâm Tây gây tranh cãi khi tập gym chỉ sau 10 ngày sinh con, lên tiếng cảnh báo: Đừng như Xuân!

Sao thể thao

16:22:18 01/03/2025

Timothée Chalamet liệu có thể chạm tay tới tượng vàng Oscar?

Hậu trường phim

15:15:44 01/03/2025

Selena Gomez và hành trình giảm cân, lấy lại phong độ nhan sắc

Sao âu mỹ

15:08:28 01/03/2025

Triệu Lộ Tư: Từ thánh nữ vạn người mê thành "tội đồ làm gì cũng bị ghét"

Sao châu á

14:57:41 01/03/2025

Ảnh hiếm Kim Jong-un thị sát tên lửa tầm xa đời mới

Ảnh hiếm Kim Jong-un thị sát tên lửa tầm xa đời mới Dân HQ “phát cuồng” vì cận vệ điển trai của Tổng thống

Dân HQ “phát cuồng” vì cận vệ điển trai của Tổng thống

Tấn công mạng toàn cầu: Việt Nam đã có trường hợp bị nhiễm mã độc

Tấn công mạng toàn cầu: Việt Nam đã có trường hợp bị nhiễm mã độc 1.000 máy tính Bộ Nội vụ Nga bị tấn công mạng

1.000 máy tính Bộ Nội vụ Nga bị tấn công mạng Nhật hợp tác với Israel và Mỹ đẩy mạnh an ninh thông tin mạng

Nhật hợp tác với Israel và Mỹ đẩy mạnh an ninh thông tin mạng Ứng viên bị tấn công email, kịch bản bầu cử Mỹ tái hiện ở Pháp

Ứng viên bị tấn công email, kịch bản bầu cử Mỹ tái hiện ở Pháp Chiến dịch của ứng viên tổng thống Pháp Macron bị tấn công mạng

Chiến dịch của ứng viên tổng thống Pháp Macron bị tấn công mạng Trung Quốc bị tố tấn công mạng nhóm liên quan tới hệ thống tên lửa THAAD

Trung Quốc bị tố tấn công mạng nhóm liên quan tới hệ thống tên lửa THAAD

Nga và Mỹ thảo luận điều gì trong 6 tiếng tại Thổ Nhĩ Kỳ?

Nga và Mỹ thảo luận điều gì trong 6 tiếng tại Thổ Nhĩ Kỳ? Thẩm phán Mỹ chặn lệnh sa thải hàng loạt của chính quyền ông Trump

Thẩm phán Mỹ chặn lệnh sa thải hàng loạt của chính quyền ông Trump Tổng thống Trump có thể ký sắc lệnh ghi nhận tiếng Anh là ngôn ngữ chính thức của Mỹ

Tổng thống Trump có thể ký sắc lệnh ghi nhận tiếng Anh là ngôn ngữ chính thức của Mỹ Tổng thống Trump từ chối hỗ trợ quân sự khi Anh đưa quân tới Ukraine

Tổng thống Trump từ chối hỗ trợ quân sự khi Anh đưa quân tới Ukraine Nga đánh giá vòng đàm phán mới với Mỹ thiết thực và thực chất

Nga đánh giá vòng đàm phán mới với Mỹ thiết thực và thực chất Ninh Thuận: Người phụ nữ lượm ve chai bị sát hại

Ninh Thuận: Người phụ nữ lượm ve chai bị sát hại HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"!

HOT: Á hậu Miss Universe Vietnam được cầu hôn, nhẫn kim cương "to vật vã" chứng minh vị hôn phu "không phải dạng vừa"!

Nam nghệ sĩ bức xúc chỉ tay, nói thẳng mặt những người thiếu tôn trọng mình trong họp báo

Nam nghệ sĩ bức xúc chỉ tay, nói thẳng mặt những người thiếu tôn trọng mình trong họp báo Sốc: Á quân Rap Việt bị tung bài diss tố "tác động vật lý" phụ nữ, bức ảnh được tung ra gây kinh hãi

Sốc: Á quân Rap Việt bị tung bài diss tố "tác động vật lý" phụ nữ, bức ảnh được tung ra gây kinh hãi "Bóc" độ xa hoa và quy định trong đám cưới "cơ trưởng đẹp trai nhất Việt Nam" và phú bà U30 diễn ra hôm nay!

"Bóc" độ xa hoa và quy định trong đám cưới "cơ trưởng đẹp trai nhất Việt Nam" và phú bà U30 diễn ra hôm nay!

"Nam thần mơ ước của các cô gái" lộ nhan sắc thật qua cam thường

"Nam thần mơ ước của các cô gái" lộ nhan sắc thật qua cam thường Nữ nghệ sĩ đình đám đã bán nốt biệt thự 70 tỷ ở Việt Nam

Nữ nghệ sĩ đình đám đã bán nốt biệt thự 70 tỷ ở Việt Nam Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..."

Người mẹ nguy kịch vì bị con trai tạt xăng dã man: "Tôi không bao giờ giận con..." Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất?

Thêm 1 sao Việt tung tin nhắn, "bóc trần" mẹ bé Bắp nói chuyện trước sau bất nhất? Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm

Người mẹ bật điều hòa giữ xác con gái trong căn chung cư suốt 6 năm Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ

Mẹ Bắp lên tiếng về chiến dịch gây quỹ trên Give.Asia và mối quan hệ với gia đình chồng cũ Mẹ bé Bắp: 'Ba mẹ ở quê đi chợ mua đồ nhưng không ai bán, nhà có gì ăn nấy'

Mẹ bé Bắp: 'Ba mẹ ở quê đi chợ mua đồ nhưng không ai bán, nhà có gì ăn nấy' Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống

Nóng: Huy Khánh và Mạc Anh Thư ly hôn sau 12 năm chung sống Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang?

Nóng: Báo Hàn "bắt gọn" Lee Jong Suk hẹn hò Moon Ga Young, chuyện tình với IU đã toang? Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm

Mỹ nhân Việt đổi đời chỉ nhờ 1 cái bĩu môi, cả body lẫn nhan sắc đều thăng hạng đỉnh cao sau 8 năm Kỳ thú hiện tượng "Thất tinh liên châu" - 7 hành tinh hội tụ hiếm gặp, ở Việt Nam quan sát được không?

Kỳ thú hiện tượng "Thất tinh liên châu" - 7 hành tinh hội tụ hiếm gặp, ở Việt Nam quan sát được không?