Tấn công lừa đảo qua email doanh nghiệp tăng gần 500%

Các cuộc tấn công lừa đảo qua thư điện tử của doanh nghiệp (DN) (Business email compromised – BEC) đã chứng kiến sự tăng trưởng bùng nổ 476% từ Quý IV năm 2017 đến Quý IV năm 2018.

Trong khi số vụ lừa đảo qua email đối với các công ty tăng 226% so với quý trước.

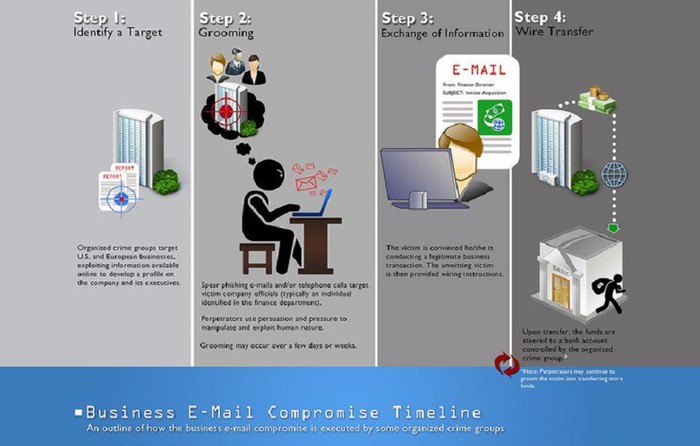

Các cuộc tấn công qua thư điện tử của DN sử dụng kỹ thuật xã hội nhắm mục tiêu vào các nhân viên công ty cụ thể, chủ yếu vào bộ phận Tài chính của công ty và cố gắng thuyết phục họ chuyển số tiền lớn vào tài khoản ngân hàng của bên thứ ba do những kẻ tấn công kiểm soát.

Các tác nhân đe dọa không sử dụng URL hoặc tệp đính kèm độc hại với các chiến dịch BEC của họ, do đó loại tấn công này khó có thể phát hiện hơn bởi các nhân viên mục tiêu, đặc biệt là khi họ không được đào tạo để phát hiện ra chúng.

Báo cáo về mối đe dọa hàng quý của Proofpoint Quý 4/2018 cho biết, trung bình, các công ty mà BEC nhắm đến đã nhận được khoảng 120 email lừa đảo trong quý IV của năm 2018, tăng từ 36 trong quý III và tăng từ 21 trong quý II.

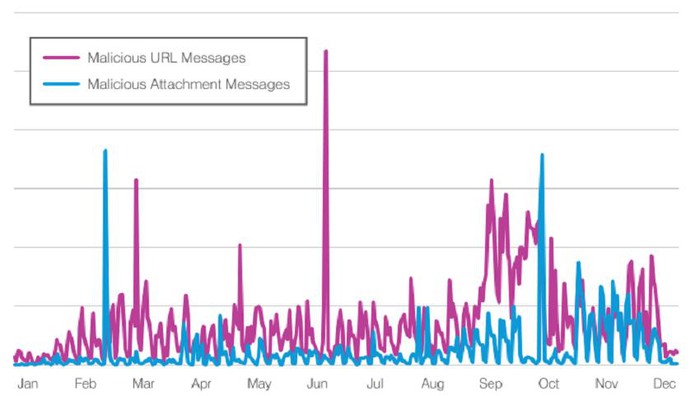

Khối lượng tin nhắn độc hại hàng ngày theo loại tấn công năm 2018

Để làm cho các hoạt động của BEC thành công hơn nữa, các tác nhân lừa đảo qua email cũng sẽ giả mạo tên miền của công ty được nhắm mục tiêu để đảm bảo rằng không có gì sai lệch khi mục tiêu mở ra và đọc thông báo tấn công.

Các nhà nghiên cứu của Proofpoint, cũng phát hiện ra rằng tin nhắn trên mạng sử dụng các URL độc hại vượt trội hơn các tệp đính kèm độc hại khoảng 2: 1 cho Q4 và 3: 1 trong cả năm.

Việc chuyển đổi sang kỹ thuật tấn công “nhiều-đến-nhiều”, khiến các chiến dịch BEC trở nên nguy hiểm hơn trong năm 2018. Phương pháp này cho phép những kẻ lừa đảo che giấu dưới nhiều danh tính giả mạo để có số lượng mục tiêu lớn hơn trong cùng một tổ chức.

Những phát hiện của Proofpoint phù hợp với kết quả của Cục Điều tra Liên bang (FBI) từ tháng 7/2018, theo đó lừa đảo BEC/EAC (loại tiền điện tử) tiếp tục phát triển, nhắm vào các giao dịch cá nhân và DN nhỏ, vừa và lớn. Từ tháng 12/2016 đến tháng 5/2018, các khoản tổn thất được tiết lộ toàn cầu được xác định gia tăng 136% . Những lừa đảo đã được báo cáo ở tất cả 50 tiểu bang của Mỹ và ở 150 quốc gia.

Video đang HOT

Trình tự tấn công email DN

Các nhà nghiên cứu về mối đe dọa của Digital Shadows cũng tìm thấy “12,5 triệu hộp thư email của công ty và 33.000 thông tin bí mật của bộ phận tài chính của nhiều các DN bị truy cập trái phép, với chính xác 27.992 (83%) thông tin cũng có một mật khẩu.

Để giảm thiểu BEC, Digital Shadows khuyến nghị nên cấu hình tài khoản đám mây và thiết bị lưu trữ trên Internet một cách chính xác, đào tạo BEC cho nhân viên công ty, thêm ít nhất một cấp điều khiển thủ công cho tất cả các giao dịch chuyển khoản, cũng như để mắt đến công ty bị lộ thông tin thư điện tử.

Dưới đây là một số số liệu chính từ báo cáo:

Thư điện tử

Trojan ngân hàng vẫn là mối đe dọa từ email hàng đầu trong Quý IV, chiếm 56% tổng số tải trọng độc hại trong Quý IV; Emotet bao gồm 76% trong tổng số payload (phần dữ liệu vận chuyển của một gói tin giữa 2 đối tác) Trojan ngân hàng.

Trojan truy cập từ xa chiếm 8,4% tổng số payloads độc hại trong Quý IV và 5,2% trong năm, đánh dấu một sự thay đổi đáng kể so với các năm trước, trong đó chúng hiếm khi được sử dụng bởi các tác nhân tội phạm.

Mã độc tống tiền (ransomware) tiếp tục giảm hơn trong Quý IV xuống chỉ còn 1/10 của tổng khối lượng tin nhắn độc hại.

Tin nhắn độc hại mang thông tin đánh cắp hoặc tải xuống thông tin chung đã tăng hơn 230% mỗi năm

Gian lận email, còn được gọi là BEC, tiếp tục tăng trưởng mạnh mẽ. Số vụ tấn công gian lận email đối với các công ty mục tiêu đã tăng 226% so với quý trước và 476% so với Quý IV năm 2017.

Tấn công dựa trên web

Hoạt động mã độc nguy hiểm (Coinhive) tăng vọt lên 23 lần so với trung bình trong năm trong hai tuần vào tháng 12/2018. Nhìn chung, hoạt động Coinhive tiếp tục tăng chậm ngoài sự tăng đột biến này.

Trong Quý IV, chứng kiến sự gia tăng 150% trong các phát hiện kỹ thuật xã hội trên mạng lưới cảm biến IDS trên toàn thế giới; trong khi đây là tốc độ tăng trưởng chậm hơn so với quan sát trong các quý trước, nó tiếp tục thể hiện xu hướng về kỹ thuật xã hội ngay cả khi hoạt động EK vẫn còn thấp.

Truyền thông xã hội

Truyền thông xã hội lừa đảo hỗ trợ lừa đảo tài khoản, hoặc lừa đảo độc hại đã tăng 442% so với năm trước

Các liên kết lừa đảo trên các kênh xã hội tiếp tục giảm do các nền tảng giải quyết vấn đề này theo thuật toán.

Nguồn: ictvietnam.vn

5 hình thức tấn công lừa đảo nguy hiểm trong năm 2019

Các chuyên gia bảo mật Trend Micro vừa đưa ra 5 dự đoán về tình hình bảo mật trong năm 2019, mọi thứ chỉ gói gọn trong câu nói phức tạp và nguy hiểm hơn bao giờ hết.

Yếu tố lừa đảo sẽ thay thế chiến dịch tấn công bằng phần mềm

Hình thức lừa đảo trực tuyến hiện nay không chỉ sử dụng qua email mà còn đang dần xuất hiện qua hệ thống tin nhắn SMS và khung hội thoại của các ứng dụng.

Các chiến dịch tấn công sẽ nhắm mục tiêu chính vào thông tin tài khoản ngân hàng trực tuyến của người dùng, tiếp sau đó là tài khoản lưu trữ trong dịch vụ đám mây. Sau khi lấy được thông tin quan trọng từ người dùng, tội phạm mạng sẽ giả dạng và cố gắng thuyết phục bộ phận hỗ trợ chăm sóc khách hàng bên phía nhà mạng cấp lại thẻ SIM số điện thoại của nạn nhân. Từ đó, họ có thể kiểm soát tài khoản qua số điện thoại của nạn nhân.

Các Chatbots sẽ bị tội phạm mạng lạm dụng

Cũng giống như chiến dịch tấn công qua điện thoại đã được phát triển, tận dụng nền tảng tin nhắn được thiết kế sẵn và hệ thống phản hồi bằng tương tác giọng nói (IVR), những kẻ tấn công sẽ tạo nên các chatbot có thể bắt đầu những cuộc hội thoại quen thuộc với người dùng, từ đó lừa đảo họ qua các liên kết độc hại và đánh cắp thông tin cá nhân.

Những kẻ tấn công sẽ gửi đến người dùng các phần mềm độc hại, cài đặt Trojan truy cập từ xa (RAT) trong máy tính nạn nhân để đánh cắp dữ liệu hoặc tống tiền họ.

Tài khoản của những người nổi tiếng trên mạng sẽ bị khai thác cho thủ đoạn tấn công Watering Hole Attack

Tội phạm mạng sẽ tìm kiếm các tài khoản có vài triệu người theo dõi, tấn công họ và sử dụng tài khoản này để lừa đảo người dùng. Trong khoảng thời gian từ khi bị tấn công cho đến lúc chủ tài khoản nhân ra và lấy lại tài khoản, tội phạm mạng sẽ gửi đến người theo dõi các liên kết độc hại. yêu cầu người theo dõi nhấn vào và tải về. Máy tính của người theo dõi sẽ bị lây nhiễm mã độc và bị tội phạm mạng tấn công, khai thác thông tin cá nhân cũng như ví điện tử.

Tội phạm mạng không ngừng khai thác danh tính của người dùng trong thế giới thật

Một báo cáo gần đây của Viện Ponemon và Akamai nhấn mạng rằng việc tội phạm mạng đang sử dụng các thông tin xác thực bao gồm tên người dùng và mật khẩu bị đánh cắp từ một đợt vi phạm dữ liệu đang ngày một nghiêm trọng hơn. Bởi vì số lượng dữ liệu bị vi phạm đang ngày một tăng, báo động nguy cơ tội phạm mạng có thể tìm thấy được các tài khoản đang được sử dụng lại mật khẩu cũ trên một số trang web và các nền tảng mạng xã hội phổ biến.

Tấn công bằng S3xtortion đang gia tăng

S3xtortion là chiến thuật tấn công người dùng bằng các bức ảnh hoặc đoạn phim nhạy cảm của nạn nhân, bằng việc tiếp cận người dùng qua các ứng dụng hẹn hò trực tuyến. Trend Micro nhận thấy sự gia tăng ngày càng lớn từ các báo cáo về thanh thiếu niên và thanh niên bị tống tiền trong các vụ tấn công bằng chiến thuật S3xtortion.

Theo Báo Mới

Cảnh báo email lừa đảo tấn công hộp thư công vụ của TP. Đà Nẵng  Sở TT-TT Đà Nẵng vừa phát đi cảnh báo thư lừa đảo đang phát tán đến các địa chỉ thuộc hệ thống email công vụ của TP. Đà Nẵng. Trung tâm hành chính TP. Đà Nẵng - Ảnh: danang.gov.vn Ngày 23.1 Sở Thông tin và Truyền thông (Sở TT-TT) TP. Đà Nẵng phát đi thông báo số 136/STTT-CNTT về việc "cảnh báo thư...

Sở TT-TT Đà Nẵng vừa phát đi cảnh báo thư lừa đảo đang phát tán đến các địa chỉ thuộc hệ thống email công vụ của TP. Đà Nẵng. Trung tâm hành chính TP. Đà Nẵng - Ảnh: danang.gov.vn Ngày 23.1 Sở Thông tin và Truyền thông (Sở TT-TT) TP. Đà Nẵng phát đi thông báo số 136/STTT-CNTT về việc "cảnh báo thư...

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30 Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50

Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50 One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37

One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37 Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58

Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58 Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57

Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57 Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32 Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51

Apple muốn tạo bước ngoặt cho bàn phím MacBook05:51Tiêu điểm

Tin đang nóng

Tin mới nhất

Android 16 sắp có thể 'chặn đứng' thiết bị USB độc hại

Gemini sắp có mặt trên các thiết bị sử dụng hằng ngày

Apple khuyên người dùng iPhone xóa trình duyệt Chrome

Windows Maps của Microsoft sắp bị 'khai tử'

TSMC xác nhận mẫu iPhone đầu tiên trang bị chip 1,4nm

Tiết kiệm 122 tiếng đồng hồ mỗi năm nhờ sử dụng AI

Apple vội vã làm một việc để né thuế đối ứng của ông Trump

Từ tháng 6, smartphone, máy tính bảng bán tại EU bắt buộc phải làm điều này

Google Chrome đáng giá 50 tỷ USD

Apple được khuyên không nên quảng cáo quá đà cho tính năng AI trên iPhone

Người dùng có thể thay thế trợ lý ảo Siri trên mọi iPhone bằng ứng dụng mới

Pony.ai và Tencent sẽ cung cấp dịch vụ taxi robot trên WeChat

Có thể bạn quan tâm

Thám Tử Kiên: Kỳ Án Không Đầu - Phim trinh thám Việt đủ sức khiến Conan gọi bằng điện thoại

Phim việt

23:55:05 28/04/2025

Mỹ nhân Việt sở hữu biệt thự 40 tỷ, làm chủ 4 công ty, xuất hiện vài giây ở Lật Mặt 8 vẫn bùng nổ visual

Hậu trường phim

23:50:00 28/04/2025

Khoảnh khắc cực đẹp của Tăng Thanh Hà trong dịp đại lễ 30/4

Sao việt

23:44:18 28/04/2025

Phim Netflix mới 'Weak Hero Class 2': Quy mô 'khủng' nhưng nội dung 'nhàm'

Phim châu á

23:37:10 28/04/2025

Park Hyung Sik: Vươn đến đỉnh cao nhờ chọn đúng 'nền văn minh'

Sao châu á

23:31:23 28/04/2025

Mai Tuấn 'Mưa bụi' tiết lộ về cuộc sống khi lui về làm thầy giáo dạy Toán

Nhạc việt

23:19:21 28/04/2025

Jennifer Garner sánh vai bên người yêu sau tin đồn tái hợp Ben Affleck

Sao âu mỹ

23:11:16 28/04/2025

Chàng nhạc công dùng tiếng đàn violin chinh phục được nữ luật sư hơn tuổi

Tv show

23:08:54 28/04/2025

Tử vi 12 cung hoàng đạo ngày 28/4 - tử vi 12 chòm sao hôm nay chi tiết

Trắc nghiệm

22:17:29 28/04/2025

BTS và BLACKPINK được vinh danh là nghệ sĩ Kpop được yêu thích nhất năm 2025

Nhạc quốc tế

22:14:09 28/04/2025

Cảnh sát Mỹ đề nghị Google gỡ bỏ ứng dụng Waze

Cảnh sát Mỹ đề nghị Google gỡ bỏ ứng dụng Waze Status mới của CEO Facebook nên được hiểu như thế nào?

Status mới của CEO Facebook nên được hiểu như thế nào?

Bản vá của Microsoft khiến máy tính xách tay Lenovo bị tê liệt

Bản vá của Microsoft khiến máy tính xách tay Lenovo bị tê liệt Việt Nam đang đứng thứ 3 thế giới về số lượng máy tính ma

Việt Nam đang đứng thứ 3 thế giới về số lượng máy tính ma Trend Micro dự báo tội phạm công nghệ sẽ tinh vi hơn trong năm 2019

Trend Micro dự báo tội phạm công nghệ sẽ tinh vi hơn trong năm 2019 An ninh thông tin trên không gian mạng cho các tổ chức tài chính

An ninh thông tin trên không gian mạng cho các tổ chức tài chính Nở rộ chiếm đoạt tài khoản Facebook, Gmail

Nở rộ chiếm đoạt tài khoản Facebook, Gmail Đến lượt dữ liệu khách hàng FPT Shop bị tung lên mạng

Đến lượt dữ liệu khách hàng FPT Shop bị tung lên mạng Hàng chục trang web bị tấn công mỗi tuần

Hàng chục trang web bị tấn công mỗi tuần Đào tiền ảo từ hơn 6.000 máy tính, 5 tin tặc bị Hàn Quốc bắt giữ

Đào tiền ảo từ hơn 6.000 máy tính, 5 tin tặc bị Hàn Quốc bắt giữ Trước TGDĐ, doanh nghiệp Việt nào bị hacker tấn công gây chấn động?

Trước TGDĐ, doanh nghiệp Việt nào bị hacker tấn công gây chấn động? 120 triệu tài khoản Facebook bị xâm nhập cùng 81.000 người dùng lộ tin nhắn cá nhân

120 triệu tài khoản Facebook bị xâm nhập cùng 81.000 người dùng lộ tin nhắn cá nhân 81.000 tài khoản Facebook bị lấy trộm tin nhắn và rao bán

81.000 tài khoản Facebook bị lấy trộm tin nhắn và rao bán Hàng loạt tài khoản Facebook người nổi tiếng bị hack, hacker đòi chuộc giá nhiều chục triệu đồng

Hàng loạt tài khoản Facebook người nổi tiếng bị hack, hacker đòi chuộc giá nhiều chục triệu đồng Xiaomi ngừng hỗ trợ 7 mẫu điện thoại phổ biến

Xiaomi ngừng hỗ trợ 7 mẫu điện thoại phổ biến ChatGPT vừa miễn phí tính năng AI cao cấp cho tất cả người dùng

ChatGPT vừa miễn phí tính năng AI cao cấp cho tất cả người dùng Sau Internet và iPhone, dự đoán của Kurzweil khiến chúng ta phải giật mình

Sau Internet và iPhone, dự đoán của Kurzweil khiến chúng ta phải giật mình Sạc iPhone qua đêm có sao không? Đây là câu trả lời của Apple

Sạc iPhone qua đêm có sao không? Đây là câu trả lời của Apple Microsoft đưa tính năng Recall gây tranh cãi trở lại PC Copilot+

Microsoft đưa tính năng Recall gây tranh cãi trở lại PC Copilot+ Màn hình Always On là kẻ thù gây hao pin điện thoại?

Màn hình Always On là kẻ thù gây hao pin điện thoại? Bot AI Facebook nhập vai người nổi tiếng nói chuyện tình dục với trẻ em

Bot AI Facebook nhập vai người nổi tiếng nói chuyện tình dục với trẻ em Gmail cho iPhone vừa được Google 'lột xác' sau 4 năm

Gmail cho iPhone vừa được Google 'lột xác' sau 4 năm

Nữ giáo viên ở Điện Biên bị bắt khi đang vận chuyển ma tuý

Nữ giáo viên ở Điện Biên bị bắt khi đang vận chuyển ma tuý Nữ ca sĩ đình đám lần đầu hé lộ gia đình có 3 người mang quân hàm Đại tá

Nữ ca sĩ đình đám lần đầu hé lộ gia đình có 3 người mang quân hàm Đại tá Mới về làm dâu, chị chồng đã ép tôi ký giấy từ chối quyền thừa kế, tôi đồng ý ngay nhưng "chốt" một điều kiện làm chị xám mặt

Mới về làm dâu, chị chồng đã ép tôi ký giấy từ chối quyền thừa kế, tôi đồng ý ngay nhưng "chốt" một điều kiện làm chị xám mặt

Vụ phát hiện 573 nhãn hiệu sữa giả: Bắt tạm giam thêm 4 người

Vụ phát hiện 573 nhãn hiệu sữa giả: Bắt tạm giam thêm 4 người Cuộc sống viên mãn của nam nghệ sĩ Việt nổi tiếng với vợ hơn 15 tuổi, có 2 con riêng

Cuộc sống viên mãn của nam nghệ sĩ Việt nổi tiếng với vợ hơn 15 tuổi, có 2 con riêng Ông Trump nói ông Tập Cận Bình đã gọi điện, Trung Quốc khẳng định 'không có'

Ông Trump nói ông Tập Cận Bình đã gọi điện, Trung Quốc khẳng định 'không có'

Vụ ma túy ở Quảng Ninh: Bạn gái kẻ trốn nã Bùi Đình Khánh bị khởi tố

Vụ ma túy ở Quảng Ninh: Bạn gái kẻ trốn nã Bùi Đình Khánh bị khởi tố Hàng trăm tấn dầu ăn, bột canh giả đã bán cho bếp ăn khu công nghiệp

Hàng trăm tấn dầu ăn, bột canh giả đã bán cho bếp ăn khu công nghiệp Khai quật bào thai để điều tra vụ bé gái 13 tuổi bị hiếp dâm

Khai quật bào thai để điều tra vụ bé gái 13 tuổi bị hiếp dâm Thanh niên nổi tiếng mạng đã đến TP.HCM sau 22 ngày đạp xe từ Hà Nội, nói 5 từ không ngờ khi đã kịp "deadline"

Thanh niên nổi tiếng mạng đã đến TP.HCM sau 22 ngày đạp xe từ Hà Nội, nói 5 từ không ngờ khi đã kịp "deadline" Công an Vĩnh Long làm rõ thủ phạm vụ nổ súng bắn người rồi tự sát

Công an Vĩnh Long làm rõ thủ phạm vụ nổ súng bắn người rồi tự sát Cô gái bị cản ở Vạn Hạnh Mall lên tiếng đanh thép: Mắng bảo vệ, đáp trả CĐM

Cô gái bị cản ở Vạn Hạnh Mall lên tiếng đanh thép: Mắng bảo vệ, đáp trả CĐM Số phận hơn 1.000 học sinh, sinh viên liên quan vụ án Phó Đức Nam

Số phận hơn 1.000 học sinh, sinh viên liên quan vụ án Phó Đức Nam Nữ NSND sở hữu biệt thự gần 500m2 trung tâm TP.HCM, 20 tuổi đã mua ô tô

Nữ NSND sở hữu biệt thự gần 500m2 trung tâm TP.HCM, 20 tuổi đã mua ô tô Tăng Thanh Hà hội ngộ nhóm bạn thân trên du thuyền sang chảnh nhưng cách ăn mặc lại gây chú ý

Tăng Thanh Hà hội ngộ nhóm bạn thân trên du thuyền sang chảnh nhưng cách ăn mặc lại gây chú ý