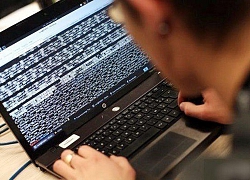

Phát hiện phần mềm độc hại mới cho phép tin tặc điều khiển thiết bị từ xa

Một khi được kích hoạt , phần mềm độc hại này sẽ cho phép tin tặc theo dõi hành vi người dùng, truy cập thông tin bí mật, kích hoạt webcam , chụp ảnh màn hình và định dạng ổ đĩa thiết bị từ xa.

Các nhà nghiên cứu tại Zscaler ThreatLabZ cho biết, tổ chức này vừa phát hiện được một trojan (phần mềm độc hại) truy cập từ xa (RAT) mới có tên là Saefko. Phần mêm này cho phép tin tặc truy xuất lịch sử trình duyệt Chrome của người dùng để tìm kiếm hoạt động liên quan đến tiền điện tử.

Theo các nhà nghiên cứu, RAT được viết bằng .NET. Nguy hiểm hơn, hiện nay, phần mềm này đang được bày bán trên các web chìm. Ngoài tìm kiếm hoạt động liên quan đến giao dịch tiền điện tử, phần mềm này cũng được các chuyên gia xác định là nhắm vào thẻ tín dụng , hoạt động kinh doanh, phương tiện truyền thông xã hội , chơi game và mua sắm trực tuyến của người dùng.

Zscaler ThreatLabZ vừa phát hiện phần mềm độc hại mới cho phép tin tặc điều khiển thiết bị từ xa.

Video đang HOT

Các chuyên gia bảo mật, phần mềm độc hại này cho phép tin tặc để điều khiển từ xa một thiết bị bị lây nhiễm bất kỳ. Bằng cách điều khiển thiết bị từ xa, kẻ xâm nhập có thể lén lút theo dõi hành vi của người dùng, truy cập thông tin bí mật, kích hoạt webcam, chụp ảnh màn hình và định dạng ổ đĩa,…

Đáng nói hơn, khi RAT lây nhiễm vào thiết bị, phần mềm này sẽ chạy ngầm. Nó sẽ tự động kích hoạt khi người dùng đăng nhập, khởi động thiết bị.

Trước sự nguy hiểm của phần mềm độc hại này, các chuyên gia khuyến cáo người dùng không nên tải xuống bất kỳ chương trình hay mở bất kỳ tệp đính kèm nào từ các nguồn không đáng tin.

Ngoài ra, người dùng cũng cần chặn các port (cổng), tắt các dịch vụ không sử dụng và giám sát tất cả các lưu lượng được truyền tải đi.

Theo Người Đưa Tin

Nhóm hacker Turla ẩn mã độc trong phần mềm hợp pháp để qua mặt bước kiểm duyệt

Các nhà nghiên cứu của Kaspersky vừa phát hiện nhóm hacker từ Nga tên là Turla đã cải tiến bộ công cụ của mình bằng cách nén mã độc JavaScript KopiLuwak vào tệp Topinambour, sau đó tạo hai phiên bản với ngôn ngữ khác nhau để thực hiện hành vi tấn công mạng.

Nhóm hacker Turla ẩn mã độc trong phần mềm hợp pháp để qua mặt bước kiểm duyệt

Các nhà nghiên cứu tin rằng công cụ này được phát triển để giảm thiểu khả năng bị phát hiện và tăng độ chính xác khi tấn công mục tiêu. Topinambour được phát hiện trong một phi vụ chống lại Chính phủ vào đầu năm 2019.

Turla là một nhóm hacker người Nga nổi tiếng với nhiều cuộc tấn công mạng chống Chính phủ và tổ chức ngoại giao. Nhóm hacker này đã tạo ra mã độc KopiLuwak, được phát hiện lần đầu tiên vào cuối năm 2016. Năm 2019, các nhà nghiên cứu của Kaspersky đã phát hiện ra những công cụ và kỹ thuật mới được cập nhật trên mã độc nhằm tăng khả năng "lẩn trốn" và giảm thiểu trường hợp bị phát hiện.

Topinambour (tiếng Việt: cây Cúc vu, tiếng Anh gọi là Jerusalem artichoke hoặc atisô Jerusalem) là tên một dạng tệp mới trong hệ thống tệp .NET (một nền tảng lập trình được lập bởi Microsoft).

Topinambour được Turla sử dụng để phát tán mã độc JavaScript KopiLuwak nhưng vẫn qua mặt được các bước kiểm duyệt nhờ cài cắm vào gói cài đặt của những phần mềm hợp pháp như VPN.

KopiLuwak được Turla xây dựng để phục vụ hoạt động tấn công mạng và lây nhiễm mã độc mới nhất của nhóm tin tặc, bao gồm kỹ thuật để giúp mã độc không bị phát hiện.

Ví dụ như cơ sở hạ tầng chỉ huy sẽ xuất hiện những IP bắt chước các địa chỉ LAN thường thấy. Ở giai đoạn lây nhiễm cuối cùng - lúc mã độc gần như vô hình, một Trojan được mã hóa để quản trị từ xa sẽ được nhúng vào hệ thống ghi danh của máy tính, từ đó mã độc sẽ sẵn sàng tấn công khi có cơ hội.

Hai mã độc tương tự KopiLuwak.NET là RocketMan Trojan và PowerShell MiamiBeach Trojan cũng được dùng để tấn công mạng.

Các nhà nghiên cứu cho rằng các phiên bản này được tạo ra để phòng trường hợp phần mềm bảo mật phát hiện ra KopiLuwak. Sau khi được cài cắm thành công, cả ba phiên bản có thể: Thu thập dấu vân tay để nhận biết những máy tính đã bị nhiễm; Thu thập thông tin về hệ thống và mạng; Ăn cắp tập tin; Tải xuống và triển khai phần mềm độc hại bổ sung; MiamiBeach cũng có thể chụp ảnh màn hình.

Theo SGGP

Apple thử nghiệm đăng nhập trang chủ iCloud bằng Face ID và vân tay  Apple đang thử nghiệm đăng nhập trang iCloud beta bằng Face ID và vân tay. Qua đó, mỗi lần vào trang web iCloud, bạn sẽ không cần phải đăng nhập bằng mật khẩu nữa. Apple đang thử nghiệm đăng nhập trang iCloud beta bằng Face ID và vân tay. Trang web iCloud là một công cụ tiện lợi khi người dùng Apple muốn...

Apple đang thử nghiệm đăng nhập trang iCloud beta bằng Face ID và vân tay. Qua đó, mỗi lần vào trang web iCloud, bạn sẽ không cần phải đăng nhập bằng mật khẩu nữa. Apple đang thử nghiệm đăng nhập trang iCloud beta bằng Face ID và vân tay. Trang web iCloud là một công cụ tiện lợi khi người dùng Apple muốn...

Clip anh trai khóc dặn em đi làm dâu 'không như ở nhà' khiến dân mạng bùi ngùi01:32

Clip anh trai khóc dặn em đi làm dâu 'không như ở nhà' khiến dân mạng bùi ngùi01:32 CĐV Đông Nam Á đồng loạt ca ngợi U23 Việt Nam18:55

CĐV Đông Nam Á đồng loạt ca ngợi U23 Việt Nam18:55 Mừng con gái lấy chồng, ông bố Cần Thơ cho cả vườn mai nở sớm00:11

Mừng con gái lấy chồng, ông bố Cần Thơ cho cả vườn mai nở sớm00:11 Cưới cô hàng xóm cách nhà 200m, chú rể Thanh Hóa đem xe mui trần đi đón dâu00:45

Cưới cô hàng xóm cách nhà 200m, chú rể Thanh Hóa đem xe mui trần đi đón dâu00:45 Chú rể Úc dùng xe lôi chở tráp cưới ở An Giang, cộng đồng mạng thích thú01:34

Chú rể Úc dùng xe lôi chở tráp cưới ở An Giang, cộng đồng mạng thích thú01:34 Cô dâu Đồng Tháp đội vương miện vàng, nhận gần 30 cây vàng trong đám cưới01:29

Cô dâu Đồng Tháp đội vương miện vàng, nhận gần 30 cây vàng trong đám cưới01:29 Jordan cảm ơn Việt Nam khi vào tứ kết U23 châu Á00:26

Jordan cảm ơn Việt Nam khi vào tứ kết U23 châu Á00:26 "Sốc visual" Đình Bắc ở tiệm cắt tóc, đá bóng hay lại điển trai vô địch thế này!00:25

"Sốc visual" Đình Bắc ở tiệm cắt tóc, đá bóng hay lại điển trai vô địch thế này!00:25Tiêu điểm

Tin đang nóng

Tin mới nhất

Microsoft chính thức ngừng hỗ trợ Windows Vista

Wikipedia ký thỏa thuận hợp tác AI với Microsoft, Meta và Amazon

Nomad N1: Sạc dự phòng pin trạng thái rắn mỏng nhất thế giới tích hợp cổng AC

Lộ diện AMD Ryzen Pro dòng X3D: Vi xử lý flagship mới với bộ nhớ đệm L3 và TDP cực khủng

Mẹo dọn dẹp hộp thư đến nhanh chóng bằng cách sắp xếp email theo người gửi thay vì thời gian

Apple sẽ sử dụng mô hình AI của Google để nâng cấp Siri

ChatGPT trở thành cố vấn sức khỏe nhưng quyền riêng tư và lòng tin vẫn là bài toán khó

Kể từ iOS 26, người dùng iPhone có thể biết chính xác thời gian sạc đầy pin

Google biến chatbot Gemini thành 'nhân viên bán hàng ảo'

Google Photos sắp có tính năng phát video được chờ đợi từ lâu

Cạnh tranh với OpenAI, Google tích hợp quảng cáo mua sắm vào công cụ AI

Apple dẫn đầu thị trường smartphone toàn cầu 2025, vượt Samsung và Xiaomi

Có thể bạn quan tâm

Apple sẽ chọn vật liệu nào cho iPhone gập đầu tiên?

Đồ 2-tek

07:49:43 16/01/2026

Mạnh Trường "lột xác" với "Lằn ranh": Khi "soái ca" bước vào vùng xám

Hậu trường phim

07:48:14 16/01/2026

Lằn ranh - Tập 53: Ông Sách bất ngờ tuyên bố sẽ giúp đỡ người tình

Phim việt

07:41:43 16/01/2026

Khánh Thi một lần nói hết về bạn nhảy của Phan Hiển

Sao thể thao

07:38:11 16/01/2026

Thị trường xe máy điện Việt sẽ thế nào nhìn từ Honda và VinFast?

Xe máy

07:29:07 16/01/2026

Tình hình của bạn trai cũ Trương Ngọc Ánh

Sao việt

07:15:45 16/01/2026

Hết đường cứu vãn sao nữ "mây mưa" trong xe

Sao châu á

07:11:49 16/01/2026

Hầu Minh Hạo, Cổ Lực Na Trát ghi điểm với 'chemistry' trong 'Ngọc Minh Trà Cốt'

Phim châu á

07:03:48 16/01/2026

Khi ranh giới con người và Zombie bị xóa nhòa: Bromance không tưởng của '28 năm sau: Ngôi đền tử thần'

Phim âu mỹ

06:53:39 16/01/2026

Không phải Jung Kook (BTS), đây mới là Justin Bieber của Hàn Quốc

Nhạc quốc tế

06:16:22 16/01/2026

Đầy quyền lực trên phim, FBI vẫn không mở được điện thoại kẻ xả súng

Đầy quyền lực trên phim, FBI vẫn không mở được điện thoại kẻ xả súng Singapore: Người dân có thể thanh toán điện tử mọi dịch vụ công

Singapore: Người dân có thể thanh toán điện tử mọi dịch vụ công

Giả thư mời của tập đoàn lớn để cài phần mềm độc hại

Giả thư mời của tập đoàn lớn để cài phần mềm độc hại Tấn công lừa đảo qua email doanh nghiệp tăng gần 500%

Tấn công lừa đảo qua email doanh nghiệp tăng gần 500% Hàng trăm bản sao nhạy cảm trên dịch vụ đám mây của Amazon bị rò rỉ

Hàng trăm bản sao nhạy cảm trên dịch vụ đám mây của Amazon bị rò rỉ Chăm sóc y tế thông minh

Chăm sóc y tế thông minh Google tăng cường kiểm soát an ninh cho trình duyệt Chrome

Google tăng cường kiểm soát an ninh cho trình duyệt Chrome TP.HCM lắp camera tại các trung tâm sát hạch tránh gian lận thi cử

TP.HCM lắp camera tại các trung tâm sát hạch tránh gian lận thi cử Facebook Messenger sắp chạy chậm hơn trên iPhone

Facebook Messenger sắp chạy chậm hơn trên iPhone Việt Nam cải thiện thứ hạng trong lĩnh vực viễn thông và an toàn, an ninh mạng

Việt Nam cải thiện thứ hạng trong lĩnh vực viễn thông và an toàn, an ninh mạng TP.Hồ Chí Minh đề xuất thử nghiệm mạng 5G từ tháng 9

TP.Hồ Chí Minh đề xuất thử nghiệm mạng 5G từ tháng 9 Xuất hiện mã QR code gian lận, thận trọng khi dùng kẻo gặp rủi ro

Xuất hiện mã QR code gian lận, thận trọng khi dùng kẻo gặp rủi ro Tấn công mạng đang gia tăng tại Singapore

Tấn công mạng đang gia tăng tại Singapore YouTube sẽ cho phép tải video 1080p lên điện thoại

YouTube sẽ cho phép tải video 1080p lên điện thoại Instagram phủ nhận bị lộ mật khẩu tài khoản, người dùng có nên lo lắng?

Instagram phủ nhận bị lộ mật khẩu tài khoản, người dùng có nên lo lắng? Thành công của DeepSeek mở ra cơ hội hợp tác AI toàn cầu

Thành công của DeepSeek mở ra cơ hội hợp tác AI toàn cầu Meta xoay trục chiến lược: Metaverse nhường chỗ cho AI

Meta xoay trục chiến lược: Metaverse nhường chỗ cho AI AI định hình lại chiến lược nhân sự toàn cầu?

AI định hình lại chiến lược nhân sự toàn cầu? CMC Telecom gia nhập CIS, kết nối hệ sinh thái an ninh mạng toàn cầu

CMC Telecom gia nhập CIS, kết nối hệ sinh thái an ninh mạng toàn cầu Vì sao Apple chọn Google Gemeni thay vì ChatGPT?

Vì sao Apple chọn Google Gemeni thay vì ChatGPT? Tiết lộ gây sốc của Khoa Pug về tình trạng tài chính

Tiết lộ gây sốc của Khoa Pug về tình trạng tài chính Bạn trai kém 11 tuổi của Lệ Quyên không dám ôm hoa hậu Tiểu Vy: "Tôi sợ người yêu nghĩ ngợi"

Bạn trai kém 11 tuổi của Lệ Quyên không dám ôm hoa hậu Tiểu Vy: "Tôi sợ người yêu nghĩ ngợi" Công an ở Hà Nội ngăn chặn vụ lừa đảo, cứu nam sinh bị ép mang vàng đi bán

Công an ở Hà Nội ngăn chặn vụ lừa đảo, cứu nam sinh bị ép mang vàng đi bán Trương Vệ Kiện: Tuổi thơ cơ cực và cuộc đời đầy biến cố

Trương Vệ Kiện: Tuổi thơ cơ cực và cuộc đời đầy biến cố Sáng tỏ vụ thiếu gia Minh Hải muốn tái hợp Hoà Minzy

Sáng tỏ vụ thiếu gia Minh Hải muốn tái hợp Hoà Minzy NSƯT Kim Xuyến tuổi 81: Con dâu không cho rửa bát vì sợ bẩn

NSƯT Kim Xuyến tuổi 81: Con dâu không cho rửa bát vì sợ bẩn 5 loại thực phẩm âm thầm gây rụng tóc mà bạn không biết

5 loại thực phẩm âm thầm gây rụng tóc mà bạn không biết Ồn ào tình ái khiến sự nghiệp mỹ nam Đàn Kiện Thứ chao đảo

Ồn ào tình ái khiến sự nghiệp mỹ nam Đàn Kiện Thứ chao đảo Chú rể Thanh Hóa dùng xe hoa rước di ảnh cô dâu, kể chuyện nghẹn lòng phía sau

Chú rể Thanh Hóa dùng xe hoa rước di ảnh cô dâu, kể chuyện nghẹn lòng phía sau Ca sĩ Tuấn Ngọc ly hôn ở tuổi U80

Ca sĩ Tuấn Ngọc ly hôn ở tuổi U80 Vụ tai nạn 4 người tử vong: Chuyến xe đi thăm nhà trai hóa đại tang

Vụ tai nạn 4 người tử vong: Chuyến xe đi thăm nhà trai hóa đại tang Lệ Quyên lên tiếng nóng sau khi Sở VH&TT TP.HCM vào cuộc xem xét vụ phát ngôn văng tục

Lệ Quyên lên tiếng nóng sau khi Sở VH&TT TP.HCM vào cuộc xem xét vụ phát ngôn văng tục Sở Văn hóa TPHCM vào cuộc vụ ồn ào phát ngôn của Lệ Quyên

Sở Văn hóa TPHCM vào cuộc vụ ồn ào phát ngôn của Lệ Quyên Ở Việt Nam có một phú bà chơi rất nét: Xây biệt thự dưỡng già với bạn thân, U40 chồng chăm như em bé

Ở Việt Nam có một phú bà chơi rất nét: Xây biệt thự dưỡng già với bạn thân, U40 chồng chăm như em bé Tiết lộ nóng: Mỹ sắp tấn công Iran; Tehran bắt đầu đóng cửa không phận

Tiết lộ nóng: Mỹ sắp tấn công Iran; Tehran bắt đầu đóng cửa không phận Dispatch vào cuộc, vạch trần thêm chuyện đáng xấu hổ của sao nữ "mây mưa" trong xe

Dispatch vào cuộc, vạch trần thêm chuyện đáng xấu hổ của sao nữ "mây mưa" trong xe Xe khách chở 11 người gặp nạn trên cao tốc Pháp Vân - Nghi Sơn, 4 người tử vong

Xe khách chở 11 người gặp nạn trên cao tốc Pháp Vân - Nghi Sơn, 4 người tử vong