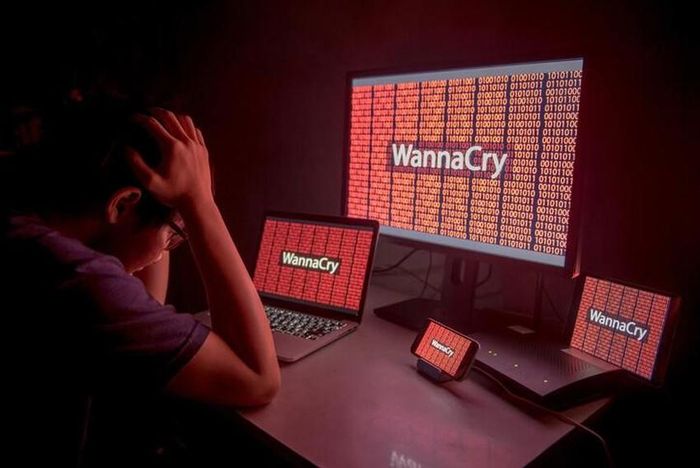

Phần mềm độc hại WannaCry mới sắp xuất hiện?

Theo các chuyên gia bảo mật tại Kaspersky, phần mềm độc hại WannaCry thế hệ mới có thể xuất hiện trong năm 2023.

WannaCry thế hệ mới

Bất ổn chính trị năm 2022 dẫn đến những thay đổi sẽ tác động đến an ninh mạng trong nhiều năm tới, ảnh hưởng trực tiếp đến sự phát triển của các cuộc tấn công tinh vi.

Theo thống kê, những cuộc tấn công mạng lớn nhất và gây ảnh hưởng nhiều nhất xảy ra mỗi 6-7 năm.

Sự vụ gần nhất là tấn công do WannaCry tiến hành, sử dụng lỗ hổng EternalBlue để phát tán ransomware đến máy tính. Các nhà nghiên cứu Kaspersky tin rằng khả năng cao một WannaCry thế hệ tiếp theo sẽ xuất hiện trong năm 2023.

Một trong những kịch bản tấn công có thể xảy ra là gắn drone với công cụ thu thập WPA dùng cho bẻ khóa mật khẩu WiFi ngoại tuyến, hoặc đánh rơi USB độc hại tại những khu vực bị hạn chế với hy vọng người qua đường sẽ nhặt về và cắm vào máy tính.

Một số dự đoán tấn công khác trong năm 2023

- Phần mềm độc hại truyền SIGINT (tín hiệu tình báo): Mặc dù các cuộc tấn công này cực kỳ khó phát hiện, nhưng các nhà nghiên cứu của Kaspersky tin rằng chúng sẽ trở nên phổ biến hơn.

- Gia tăng tấn công phá hủy: Với bối cảnh chính trị hiện tại, các chuyên gia của Kaspersky dự đoán các cuộc tấn công mạng gây rối và phá hủy sẽ đạt số lượng kỷ lục, ảnh hưởng đến cả khu vực chính phủ và các ngành công nghiệp trọng điểm.

Các cuộc tấn công mạng quy mô lớn nhắm vào cơ sở hạ tầng dân sự, chẳng hạn như lưới năng lượng hoặc phát sóng công cộng cũng có thể trở thành mục tiêu, cũng như các dây cáp dưới nước và trung tâm phân phối sợi quang, những đối tượng vốn rất khó bảo vệ.

- Máy chủ mail trở thành mục tiêu hàng đầu: Các máy chủ mail chứa thông tin tình báo quan trọng nên được các tác nhân APT quan tâm nhất. Những công ty dẫn đầu thị trường về loại phần mềm này đã phải đối mặt với việc khai thác các lỗ hổng nghiêm trọng và năm 2023 sẽ là năm ‘zero-day’ đối với các chương trình email lớn.

- APT chuyển hướng sang công nghệ, nhà sản xuất và vận hành vệ tinh: Với khả năng hiện có, việc APT có thể tấn công vệ tinh (sự cố Viasat là một ví dụ) cho thấy các tác nhân đe dọa APT sẽ ngày càng chú ý đến việc thao túng và can thiệp vào các công nghệ vệ tinh trong tương lai, khiến việc bảo mật cho công nghệ này quan trọng hơn bao giờ hết.

- Tấn công và phát tán dữ liệu: Xung đột mới diễn ra vào năm 2022 liên quan đến một số lượng lớn các hoạt động tấn công và rò rỉ dữ liệu. Những điều này sẽ tồn tại trong năm tới với việc các tác nhân APT làm rò rỉ dữ liệu về nhóm đối thủ hoặc phát tán thông tin.

Kaspersky dự báo về xu hướng tấn công mạng trong năm 2023

Tấn công vào công nghệ vệ tinh, máy chủ email, gia phá hủy và rò rỉ thông tin, tấn công vào drone là những xu hướng sẽ xuất hiện trong năm 2023.

Ảnh minh họa. (Nguồn: Kaspersky)

Bất ổn chính trị năm 2022 dẫn đến những thay đổi sẽ tác động đến an ninh mạng trong nhiều năm tới, ảnh hưởng trực tiếp đến sự phát triển của các cuộc tấn công tinh vi. Qua theo dõi hơn 900 nhóm và chiến dịch APT (tấn công mạng có chủ đích), nhóm Nghiên cứu và Phân tích Toàn cầu của Kaspersky (GReAT) đã đưa ra những dự báo về xu hướng tấn công mạng trong năm 2023.

WannaCry thế hệ kế tiếp và sử dụng drone tấn công tiệm cận

Theo thống kê, những cuộc tấn công mạng lớn nhất và gây ảnh hưởng nhiều nhất xảy ra mỗi 6-7 năm. Sự vụ gần nhất là tấn công do WannaCry tiến hành, sử dụng lỗ hổng EternalBlue để tự động phát tán ransomware đến máy tính.

Các nhà nghiên cứu Kaspersky tin rằng khả năng cao một WannaCry thế hệ tiếp theo sẽ xuất hiện trong năm 2023. Lý do có thể giải thích cho sự việc này là kẻ tấn công tinh vi nhất thế giới có khả năng sở hữu ít nhất một cách khai thác, và căng thẳng trên toàn cầu hiện tại làm gia tăng khả năng tấn công và rò rỉ dữ liệu.

Các chuyên gia Kaspersky cũng nhận định trong năm sau, chúng ta có thể thấy những kẻ tấn công táo bạo và các chuyên gia thành thạo trong việc kết hợp tấn công mạng và tấn công vật lý sử dụng drone (máy bay không người lái) để tấn công tiệm cận.

Một trong những kịch bản tấn công có thể xảy ra là gắn drone với công cụ thu thập WPA dùng cho bẻ khóa mật khẩu Wi-Fi ngoại tuyến hoặc đánh rơi USB độc hại tại những khu vực bị hạn chế với hy vọng người qua đường sẽ nhặt về và cắm vào máy tính.

Phần mềm độc hại truyền SIGINT (tín hiệu tình báo)

Một trong những vectơ tấn công mạnh nhất sử dụng các máy chủ ở các vị trí quan trọng của đường trục Internet cho phép các cuộc tấn công man-on-the-side (kẻ tấn công bí mật chuyển tiếp và có thể làm thay đổi giao tiếp giữa hai bên mà họ tin rằng họ đang trực tiếp giao tiếp với nhau) có thể trở lại mạnh mẽ hơn vào năm tới.

Một cuộc tấn công man-on-the-side cho phép hacker đọc và đưa các tin nhắn tùy ý vào một kênh liên lạc, nhưng không thể sửa đổi hoặc xóa các tin nhắn do các bên khác gửi.

Mặc dù các cuộc tấn công này cực kỳ khó phát hiện, nhưng các nhà nghiên cứu của Kaspersky tin rằng chúng sẽ trở nên phổ biến hơn.

Gia tăng tấn công phá hủy

Với bối cảnh chính trị hiện tại, các chuyên gia của Kaspersky dự đoán các cuộc tấn công mạng gây rối và phá hủy sẽ đạt số lượng kỷ lục, ảnh hưởng đến cả khu vực chính phủ và các ngành công nghiệp trọng điểm. Có khả năng là một phần trong số chúng sẽ không dễ dàng truy nguyên được từ các sự cố mạng và sẽ trông giống như các sự cố ngẫu nhiên.

Phần còn lại sẽ ở dạng tấn công giả dạng ransomware hoặc hoạt động hacktivist để cung cấp khả năng từ chối hợp lý cho tác giả thực sự của chúng.

Hacktivism hay còn gọi là chủ nghĩa tin tặc là một hành động xã hội hoặc chính trị được thực hiện bằng cách đột nhập và phá hoại hệ thống máy tính an toàn.

Các cuộc tấn công mạng quy mô lớn nhắm vào cơ sở hạ tầng dân sự, chẳng hạn như lưới năng lượng hoặc phát sóng công cộng cũng có thể trở thành mục tiêu, cũng như các dây cáp dưới nước và trung tâm phân phối sợi quang - những đối tượng vốn rất khó bảo vệ.

APT chuyển hướng sang công nghệ, nhà sản xuất và vận hành vệ tinh

Với khả năng hiện có, việc APT (tấn công có chủ đích) có thể tấn công vệ tinh cho thấy các tác nhân đe dọa sẽ ngày càng chú ý đến việc thao túng và can thiệp vào các công nghệ vệ tinh trong tương lai, khiến việc bảo mật cho công nghệ này quan trọng hơn bao giờ hết.

Chuyên gia Kaspersky cũng nhận định, các máy chủ mail chứa thông tin tình báo quan trọng nên được các tác nhân APT quan tâm và sở hữu bề mặt tấn công lớn nhất. Những công ty dẫn đầu thị trường về loại phần mềm này đã phải đối mặt với việc khai thác các lỗ hổng nghiêm trọng và năm 2023 sẽ là năm 'zero-day' đối với các chương trình email lớn.

Tấn công và phát tán dữ liệu

Xung đột mới diễn ra vào năm 2022 liên quan đến một số lượng lớn các hoạt động tấn công và rò rỉ dữ diệu. Những điều này sẽ tồn tại trong năm tới với việc các tác nhân APT làm rò rỉ dữ liệu về nhóm đối thủ hoặc phát tán thông tin.

Kaspersky cũng nhận định, CobaltStrike sẽ là công cụ được các nhóm APT cũng như tội phạm mạng lựa chọn./.

Dự báo gia tăng tấn công mạng với mục tiêu phá hủy ở năm 2023 Tấn công vào công nghệ vệ tinh, máy chủ email và tấn công vào drone là những xu hướng sẽ xuất hiện trong năm tới, theo dự đoán của các nhà nghiên cứu tại Kaspersky về bối cảnh mối đe dọa năm 2023. Các nhà nghiên cứu Kaspersky tin rằng khả năng cao một mã độc thế hệ tiếp theo sẽ xuất hiện...

Tấn công vào công nghệ vệ tinh, máy chủ email và tấn công vào drone là những xu hướng sẽ xuất hiện trong năm tới, theo dự đoán của các nhà nghiên cứu tại Kaspersky về bối cảnh mối đe dọa năm 2023. Các nhà nghiên cứu Kaspersky tin rằng khả năng cao một mã độc thế hệ tiếp theo sẽ xuất hiện...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Cuối cùng Google và Samsung đã xử lý tính năng khó chịu này trên Android

Rò rỉ mã nguồn Claude Code, cú vấp của Anthropic trong cuộc đua AI

Apple phát hành iOS 26.5 beta 1: Kỳ vọng hỗ trợ nhắn tin RCS và Siri thông minh hơn

iPad to hơn, mạnh hơn, nhưng vì sao lại rẻ hơn iPhone?

Giá smartphone tại Việt Nam bắt đầu tăng

Tiết lộ mới về mối quan hệ giữa Apple và Google

Nền tảng AI giúp doanh nghiệp tự động tương tác khách hàng quy mô lớn

Trung tâm dữ liệu AI đẩy nhiệt độ môi trường xung quanh tăng tới 9C

Trăm triệu người dùng khốn khổ vì DeepSeek

DeepSeek ngừng hoạt động 12 tiếng, hàng trăm triệu người dùng bị ảnh hưởng

Apple xoay trục 'kế hoạch B', biến iPhone thành trung tâm của mọi chatbot

AI và bài toán nhân lực Việt Nam

Có thể bạn quan tâm

Trấn Thành: Xem MV Quỳnh Anh Shyn tưởng của CL hay Lady Gaga

Nhạc việt

00:28:02 03/04/2026

Trung Quốc mới có 1 phim ngôn tình gây nghiện cực mạnh: Nam chính trời sinh làm tổng tài, đẹp đôi với cả thế giới

Phim châu á

00:24:45 03/04/2026

Việt Nam mới có 1 mỹ nhân cổ trang xinh đáo để: Hào quang từ đầu đến chân, lả lướt mướt mắt vô cùng

Phim việt

00:07:50 03/04/2026

Viện trưởng Khánh Thi không còn sợ hãi, con trai Cục trưởng Xuân Bắc gây sốt

Sao việt

23:59:32 02/04/2026

Đặng Tụy Văn từng sống như 'người hầu' để nuôi ước mơ làm diễn viên

Sao châu á

23:52:57 02/04/2026

Sharon Stone thừa nhận trả giá đắt vì cảnh 'nóng' trong 'Bản năng gốc'

Sao âu mỹ

23:50:03 02/04/2026

Phương Anh Đào nói về phim mới của Đoàn Thiên Ân

Hậu trường phim

23:18:34 02/04/2026

Chevron bác bỏ cáo buộc thao túng giá xăng

Thế giới

21:36:55 02/04/2026

Tử vi 12 cung hoàng đạo 2/4: Kim Ngưu một bước lên mây, dễ bị ghen tị

Trắc nghiệm

21:27:35 02/04/2026

Không chỉ ASIAD hay LCK, Ruler hoàn toàn có thể đối diện cái kết tệ hơn nữa

Mọt game

21:03:01 02/04/2026

Công nghệ Trung Quốc và thách thức mới

Công nghệ Trung Quốc và thách thức mới Đừng bao giờ quên xóa bộ nhớ đệm của iPhone

Đừng bao giờ quên xóa bộ nhớ đệm của iPhone

Tấn công vào ứng dụng ngân hàng trên di động tại Việt Nam đã giảm

Tấn công vào ứng dụng ngân hàng trên di động tại Việt Nam đã giảm Mã độc tấn công vào ứng dụng ngân hàng Việt Nam giảm

Mã độc tấn công vào ứng dụng ngân hàng Việt Nam giảm Mã độc tấn công ứng dụng ngân hàng tại Việt Nam giảm

Mã độc tấn công ứng dụng ngân hàng tại Việt Nam giảm 208 phần mềm độc hại nhắm đến ứng dụng ngân hàng bị ngăn chặn

208 phần mềm độc hại nhắm đến ứng dụng ngân hàng bị ngăn chặn Hơn 37% người dùng Việt bị tấn công bởi phần mềm độc hại từ những thứ đơn giản

Hơn 37% người dùng Việt bị tấn công bởi phần mềm độc hại từ những thứ đơn giản Phát hiện và chặn 30,1 triệu sự cố ngoại tuyến do các phần mềm độc hại

Phát hiện và chặn 30,1 triệu sự cố ngoại tuyến do các phần mềm độc hại Hacker dùng mã độc đào tiền ảo kiếm đến 2 bitcoin mỗi tháng

Hacker dùng mã độc đào tiền ảo kiếm đến 2 bitcoin mỗi tháng 5 lý do vì sao smartphone không an toàn như bạn nghĩ

5 lý do vì sao smartphone không an toàn như bạn nghĩ Số lượng mã độc đào tiền điện tử tăng 230%

Số lượng mã độc đào tiền điện tử tăng 230% Ứng dụng nguy hiểm nhất trên macOS

Ứng dụng nguy hiểm nhất trên macOS 3 cách để tránh bị người khác lợi dụng đào tiền ảo

3 cách để tránh bị người khác lợi dụng đào tiền ảo Học giả Mỹ cảnh báo đồ chơi thông minh gửi dữ liệu về Trung Quốc

Học giả Mỹ cảnh báo đồ chơi thông minh gửi dữ liệu về Trung Quốc Kiếm tiền bằng cách bán dữ liệu đời sống cá nhân cho AI và cái giá phải trả

Kiếm tiền bằng cách bán dữ liệu đời sống cá nhân cho AI và cái giá phải trả Những thách thức khi mạng 6G đi vào đời sống

Những thách thức khi mạng 6G đi vào đời sống Giải pháp chống say xe của Samsung đơn giản đến bất ngờ

Giải pháp chống say xe của Samsung đơn giản đến bất ngờ Giải mã hiện tượng OpenClaw

Giải mã hiện tượng OpenClaw Giá RAM giảm nhờ công nghệ đột phá từ Google

Giá RAM giảm nhờ công nghệ đột phá từ Google Apple chốt lộ trình 'khai tử' thiết kế Dynamic Island

Apple chốt lộ trình 'khai tử' thiết kế Dynamic Island Hệ thống AI hỗ trợ phát hiện tế bào bất thường chính xác hơn

Hệ thống AI hỗ trợ phát hiện tế bào bất thường chính xác hơn Loạt điện thoại Galaxy hết hạn cập nhật trong năm 2026

Loạt điện thoại Galaxy hết hạn cập nhật trong năm 2026 Lee Min Ho kết hôn vào tháng 5

Lee Min Ho kết hôn vào tháng 5 Bích Phương không thể ngăn Tăng Duy Tân nữa rồi!

Bích Phương không thể ngăn Tăng Duy Tân nữa rồi! Vì "không đủ vâng lời", Song Hye Kyo bị nhà chồng cũ hắt hủi ra mặt

Vì "không đủ vâng lời", Song Hye Kyo bị nhà chồng cũ hắt hủi ra mặt Mỹ dỡ bỏ trừng phạt Tổng thống lâm thời Venezuela

Mỹ dỡ bỏ trừng phạt Tổng thống lâm thời Venezuela Không tin được đây là ca sĩ tỷ phú giàu nhất thế giới, nhan sắc xuống cấp đến mức này rồi sao?

Không tin được đây là ca sĩ tỷ phú giàu nhất thế giới, nhan sắc xuống cấp đến mức này rồi sao? Dư luận Hàn Quốc phẫn nộ sau vụ đạo diễn bị đánh dẫn đến chết não

Dư luận Hàn Quốc phẫn nộ sau vụ đạo diễn bị đánh dẫn đến chết não Bất ngờ với giá trị số vàng Lệ Quyên nhận được trong ngày sinh nhật

Bất ngờ với giá trị số vàng Lệ Quyên nhận được trong ngày sinh nhật Tổng thống Trump lần đầu phát biểu trước toàn quốc về xung đột Iran

Tổng thống Trump lần đầu phát biểu trước toàn quốc về xung đột Iran Cô gái 10X du học về làm nghề tảo mộ thuê, nhận lương 15 triệu

Cô gái 10X du học về làm nghề tảo mộ thuê, nhận lương 15 triệu Cảnh báo tình mẹ con có nguy cơ sứt mẻ sau khi loạt tranh này được công bố!

Cảnh báo tình mẹ con có nguy cơ sứt mẻ sau khi loạt tranh này được công bố! Hội mỹ nữ Việt được báo Trung khen lên tận mây xanh từ 6 - 7 năm trước, giờ ra sao?

Hội mỹ nữ Việt được báo Trung khen lên tận mây xanh từ 6 - 7 năm trước, giờ ra sao? Ô tô dừng ngược chiều, người đàn ông ở Hà Nội hành hung tài xế xe máy

Ô tô dừng ngược chiều, người đàn ông ở Hà Nội hành hung tài xế xe máy Người đàn ông rơi từ cầu Vĩnh Tuy tử vong: Một chi tiết đầy xót xa và ám ảnh tại hiện trường

Người đàn ông rơi từ cầu Vĩnh Tuy tử vong: Một chi tiết đầy xót xa và ám ảnh tại hiện trường Khán giả xót xa cho Lê Phương

Khán giả xót xa cho Lê Phương Cẩm Ly tuyên bố đặc biệt khi Hoài Lâm đi hát trở lại

Cẩm Ly tuyên bố đặc biệt khi Hoài Lâm đi hát trở lại Đến ra mắt nhà bạn trai, cô gái chết lặng khi nhìn thấy "bố chồng tương lai", vội vã rời đi

Đến ra mắt nhà bạn trai, cô gái chết lặng khi nhìn thấy "bố chồng tương lai", vội vã rời đi Lan truyền bức ảnh với nội dung "Lọ Lem về ra mắt nhà thiếu gia Sầm Nhất ở Tây Ninh": Phản ứng của chính chủ

Lan truyền bức ảnh với nội dung "Lọ Lem về ra mắt nhà thiếu gia Sầm Nhất ở Tây Ninh": Phản ứng của chính chủ Phạm Băng Băng đi bán mặt nạ ở siêu thị: Nhan sắc thật khiến đám đông tròn mắt, đứng hình kinh ngạc

Phạm Băng Băng đi bán mặt nạ ở siêu thị: Nhan sắc thật khiến đám đông tròn mắt, đứng hình kinh ngạc