Một lỗi từ Android cho phép hacker cấy malware vào thiết bị thông qua quá trình truyền NFC

Hồi tháng trước, Google đã vá một lỗi Android cho phép hacker phát tán malware vào một chiếc điện thoại gần đó thông qua tính năng truyền phát NFC trên Android vốn rất ít được biết đến.

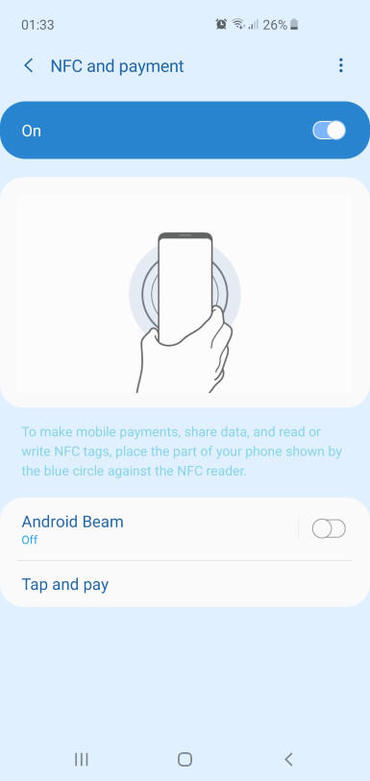

Tính năng truyền NFC này hoạt động dựa trên dịch vụ Android Beam có trong Android. Dịch vụ này cho phép thiết bị Android gửi các dữ liệu như hình ảnh, tập tin, video hay thậm chí là ứng dụng đến một thiết bị khác gần đó thông qua sóng radio NFC (Near-Field Communication – Giao tiếp trường gần), thay vì WiFi hay Bluetooth .

Điển hình là các ứng dụng (tập tin APK) được gửi thông qua NFC sẽ được lưu trữ trên bộ nhớ và màn hình sẽ hiển thị một thông báo. Thông báo này sẽ hỏi chủ sở hữu thiết bị liệu có muốn chấp nhận để dịch vụ NFC cài đặt ứng dụng từ nguồn không rõ hay không.

Nhưng vào hồi tháng Một năm nay, một nhà nghiên cứu bảo mật có tên là Y.Shafranovich đã khám phá ra rằng các ứng dụng được gửi thông qua NFC trên Android 8 Oreo trở lên sẽ không hiện lời nhắc này. Thay vào đó, thông báo sẽ cho phép người dùng cài dặt ứng dụng với chỉ một cú nhấp vào màn hình mà không có bất kì cảnh báo về bảo mật nào.

Dù việc thiếu đi một lời nhắc này có vẻ cũng chẳng quan trọng mấy, thế nhưng, đây là một lỗi lớn đối với vấn đề bảo mật trên Android. Các thiết bị Android không được phép cài đặt các ứng dụng từ “những nguồn không xác định” bởi mọi thứ nằm bên ngoài cửa hàng Play Store đều được coi là không đáng tin cậy và chưa được xác minh.

Nếu người dùng muốn cài đặt một ứng dụng từ bên ngoài Play Store, họ phải truy cập đến mục “Install apps from unknown sources” (Cài đặt ứng dụng từ nguồn không xác định) trên thiết bị Android và kích hoạt tính năng này.

Trước Android 8, tùy chọn “Install apps from unknown sources” này là một thiết lập cho toàn hệ thống. Nhưng bắt đầu với Android 8, Google đã thiết kế lại cơ chế này để trở thành thiết lập dựa trên ứng dụng.

Video đang HOT

Trên nhiều phiên bản Android đời mới, người dùng có thể truy cập vào mục “Install unknown apps” trong phần cài đặt bảo mật của Android, cho phép các ứng dụng đặc biệt được phép cài đặt những ứng dụng khác. Ví dụ như hình ảnh phía dưới, ứng dụng Chrome và Dropbox trên Android đã được cho phép cài đặt các ứng dụng khác, tương tự như ứng dụng từ Play Store mà không bị chặn lại.

Thực tế, lỗi CVE-2019-2114 này tồn tại là do ứng dụng Android Beam cũng được liệt vào danh sách trắng (whitelist) với mức tin cậy tương đương với ứng dụng Play Store chính thức.

Google cho hay rằng, điều này sẽ khó có thể xảy ra bởi dịch vụ Android Beam không bao giờ trở thành một cách cài đặt ứng dụng mà chỉ là một cách đơn giản để truyền dữ liệu từ thiết bị này sang thiết bị khác.

Các bản vá Android tháng 10/2019 (October 2019) đã xóa dịch vụ Android Beam khỏi danh sách (whitelist) các nguồn đáng tin cậy trong hệ điều hành.

Tuy nhiên, sẽ có hàng triệu người dùng vẫn có nguy cơ bị ảnh hưởng. Nếu thiết bị có NFC và người dùng bật dịch vụ Android Beam, kẻ tấn công gần đó có thể cấy malware (các ứng dụng độc hại) trên điện thoại của họ.

Do không có bất cứ lời nhắc nào cho việc cài đặt từ một nguồn không xác định, nhấn vào thông báo sẽ khiến người dùng gặp nguy cơ có thể “đụng phải” ứng dụng độc hại. Một mối nguy hiểm có thể gặp phải, nhiều người dùng có thể hiểu sai rằng thông bảo này đến từ Play Store, cài đặt chúng và nghĩ đó là một bản cập nhật.

Cách để bảo vệ khỏi mối nguy hiểm này

Có một tin tốt và tin xấu. Đầu tiên, tin xấu là tính năng NFC mặc định được bật trên hầu hết các thiết bị mới bóc hộp. Thậm chí, ở hiện tại, nhiều người dùng smartphone Android còn chẳng biết rằng NFC đã được bật.

Tin tốt là kết nối NFC chỉ được thiết lập khi 2 thiết bị được đặt gần nhau với khoảng cách từ 4cm trở xuống. Điều này đồng nghĩa rằng kẻ tấn công cần phải đặt điện thoại của mình gần với của nạn nhân. Đây là một điều mà không phải lúc nào cũng có thể xảy ra.

Để giữ an toàn, người dùng nên vô hiệu hóa cả tính năng NFC cũng như dịch vụ Android Beam.

Nếu sử dụng điện thoại Android như là thẻ từ truy cập hay các giải pháp thanh toán không dây, bạn có thể bật NFC nhưng hãy vô hiệu hóa dịch vụ Android Beam đi. Điều này ngăn chặn việc truyền file thông qua NFC nhưng vẫn cho phép NFC được sử dụng cho các mục đích khác.

Thế nên, bạn không cần phải quá lo lắng. Chỉ cần tắt Android Beam và NFC trong trường hợp bạn không cần chúng, hoặc cập nhật các bản vá bảo mật October 2019 cho chiếc điện thoại của mình để tiếp tục sử dụng cả NFC lẫn Android Beam như bình thường.

Theo VN Review

Xuất hiện phần mềm độc hại trên Android đã lấy cắp tiền từ 800,000 tài ngân hàng

Hợp tác với Đại học Kỹ thuật Czech và Đại học UNCUYO, các nhà nghiên cứu an ninh mạng của Avast đã phát hiện ra một chiến dịch hack lớn nhắm vào người dùng Android ở Đông Âu và Nga.

Phương pháp được sử dụng bởi các hacker đến từ một nhóm có tên là Geost và chúng dựa trên sự lây lan của phần mềm độc hại liên quan đến ngân hàng.

Cụ thể, để xâm nhập vào điện thoại thông minh của nạn nhân, hacker khôi phục các ứng dụng hợp pháp trên Play Store để tích hợp một đoạn mã độc. Các ứng dụng bị vi phạm này sau đó được cung cấp để tải xuống trên các cửa hàng ứng dụng Android thay thế. Đây thường là các trò chơi, ứng dụng mạng xã hội hoặc ứng dụng ngân hàng phổ biến.

Sau khi được người dùng tải xuống và cài đặt trên smartphone của họ, phần mềm độc hại sẽ theo dõi tin nhắn SMS nhận được. Do đó, phần mềm độc hại có thể không hoạt động trong vài năm cho đến ngày một tin nhắn SMS từ ngân hàng sẽ được phát hiện. Sau đó, nó sẽ thu thập dữ liệu trái phép (tên tài khoản và mật khẩu) được cung cấp bởi các dịch vụ ngân hàng. Đôi khi phần mềm độc hại này cũng lấy các thông tin chi tiết ngân hàng bằng cách hiển thị một cửa sổ đăng nhập giả. Nếu không để ý, người dùng sẽ nhập thông tin tài khoản cũng như mật khẩu của họ và đó là những gì mà các hacker muốn có. Được biết, phần mềm độc hại có thể bắt chước giao diện của năm ngân hàng ở Đông Âu.

Kể từ năm 2016, các hacker đến từ Geost đã tìm cách đánh cắp hàng triệu Euro từ tài khoản ngân hàng của các nạn nhân. Avast ước tính rằng phần mềm độc hại đã cho phép hacker lấy được 800,000 tài khoản ngân hàng trong ba năm. May mắn thay, công ty bảo mật này gần đây đã thu được nhiều thông tin hơn về các hoạt động của Geost, làm rõ danh tính của hai thành viên trong nhóm. Avast hiện đã chuyển thông tin có giá trị này cho các cơ quan có thẩm quyền. Tuy nhiên, hoạt động của Geost vẫn đang được tiến hành.

Theo FPT shop

Phát hiện chiến dịch tấn công mạng quốc tế nhằm vào các ngân hàng Việt Nam  6 tháng đầu năm 2019, cơ quan chức năng đã phát hiện nhiều chiến dịch tấn công mạng nhằm vào Việt Nam như của nhóm hacker quốc tế Muddy Waters nhắm tới các tổ chức ngân hàng, chính phủ; chiến dịch cài cắm mã độc AveMaria, phát tán mã độc tống tiền Jcry... Các ngân hàng luôn là đối tượng tấn công của...

6 tháng đầu năm 2019, cơ quan chức năng đã phát hiện nhiều chiến dịch tấn công mạng nhằm vào Việt Nam như của nhóm hacker quốc tế Muddy Waters nhắm tới các tổ chức ngân hàng, chính phủ; chiến dịch cài cắm mã độc AveMaria, phát tán mã độc tống tiền Jcry... Các ngân hàng luôn là đối tượng tấn công của...

Tiêu điểm

Tin đang nóng

Tin mới nhất

iPhone Mirroring trên macOS Tahoe mang đến trải nghiệm Live Activities mới

EU yêu cầu Apple, Google, Microsoft và Booking công bố biện pháp chống lừa đảo

iPhone 17 Pro gặp sự cố trầy xước, lõm chỉ sau 24 giờ trưng bày

Bộ sạc mới giúp iPhone 17 sạc siêu tốc

DeepSeek phủ nhận sao chép mô hình của OpenAI, cảnh báo nguy cơ jailbreak

Agentic AI: Thế hệ trí tuệ nhân tạo mới đang thay đổi cuộc chơi

AI là trợ thủ đắc lực trong cuộc sống hiện đại

Camera không thấu kính cho ra hình ảnh 3D

CTO Meta: Apple không cho gửi iMessage trên kính Ray-Bans Display

Alibaba tái xuất với định hướng AI sau giai đoạn hụt hơi với thương mại điện tử

Các nhà phát triển sử dụng mô hình AI của Apple với iOS 26

Microsoft bị tố "đạo đức giả" khi ngừng hỗ trợ Windows 10

Có thể bạn quan tâm

Giải pháp đột phá cho chứng viễn thị do tuổi tác

Thế giới

06:11:44 25/09/2025

7 thực phẩm đóng hộp giúp giảm nguy cơ mắc bệnh tim

Sức khỏe

06:08:45 25/09/2025

Sao nhí dậy thì thành công nhất Hàn Quốc đây rồi: 7 tuổi gây ám ảnh cả châu Á, 19 tuổi visual ngoài sức tưởng tượng

Hậu trường phim

05:55:56 25/09/2025

Ngôi sao 'Harry Potter' Emma Watson sau 6 năm rời xa màn bạc

Sao âu mỹ

05:54:04 25/09/2025

Khởi tố thanh niên xâm nhập máy tính người khác đánh cắp dữ liệu

Pháp luật

01:23:41 25/09/2025

Tài xế tử vong nghi do đột quỵ, xe bồn bị mất lái tông vào nhiều xe

Tin nổi bật

01:03:00 25/09/2025

Cả đời chưa thấy phim Hàn nào có cảnh nóng khét đến mức này

Phim châu á

00:22:44 25/09/2025

Độc lạ 2025: Người dân dán ảnh Tạ Đình Phong khắp nơi để... chống siêu bão Ragasa

Sao châu á

00:12:41 25/09/2025

Cuộc sống của MC Thanh Bạch sau biến cố sức khỏe

Sao việt

00:01:20 25/09/2025

Chủ doanh nghiệp đến show hẹn hò, chinh phục cô gái ngoài 40 chưa từng kết hôn

Tv show

23:57:25 24/09/2025

Hậu phát triển bùng nổ, TikTok bắt đầu có dấu hiệu chững lại

Hậu phát triển bùng nổ, TikTok bắt đầu có dấu hiệu chững lại Thành phố Hà Bắc, Trung Quốc sẽ xây dựng đường hầm tàu đệm từ chỉ để ship hàng

Thành phố Hà Bắc, Trung Quốc sẽ xây dựng đường hầm tàu đệm từ chỉ để ship hàng

Hơn 3.000 cuộc tấn công mạng vào Việt Nam trong 6 tháng đầu năm 2019

Hơn 3.000 cuộc tấn công mạng vào Việt Nam trong 6 tháng đầu năm 2019 Tháng 5/2019: Mỗi ngày có hơn 23 sự cố tấn công mạng

Tháng 5/2019: Mỗi ngày có hơn 23 sự cố tấn công mạng Hacker có thể tắt động cơ ô tô bằng cách đột nhập vào ứng dụng theo dõi GPS

Hacker có thể tắt động cơ ô tô bằng cách đột nhập vào ứng dụng theo dõi GPS Docker Hub bị tấn công, 190.000 người dùng bị ảnh hưởng

Docker Hub bị tấn công, 190.000 người dùng bị ảnh hưởng Adobe Photoshop Camera sẽ sớm 'cập bến' Android, ứng dụng công nghệ AI để chỉnh sửa ảnh

Adobe Photoshop Camera sẽ sớm 'cập bến' Android, ứng dụng công nghệ AI để chỉnh sửa ảnh Cách chuyển hình ảnh từ Facebook sang Google Photos

Cách chuyển hình ảnh từ Facebook sang Google Photos

Microsoft sẽ ra mắt ứng dụng mới hợp nhất Word, Excel, PowerPoint thành một

Microsoft sẽ ra mắt ứng dụng mới hợp nhất Word, Excel, PowerPoint thành một Xuất hiện phần mềm độc hại trên Android không thể gỡ bỏ

Xuất hiện phần mềm độc hại trên Android không thể gỡ bỏ Đến Samsung 68 và xem công nghệ sẽ thay đổi cuộc sống thế nào

Đến Samsung 68 và xem công nghệ sẽ thay đổi cuộc sống thế nào Microsoft thừa nhận Android là hệ điều hành tốt nhất cho di động

Microsoft thừa nhận Android là hệ điều hành tốt nhất cho di động Công ty an ninh mạng Cure 53 của Đức khẳng định Trung Quốc theo dõi 100 triệu công dân

Công ty an ninh mạng Cure 53 của Đức khẳng định Trung Quốc theo dõi 100 triệu công dân Cơ hội sở hữu MacBook giá rẻ sắp thành hiện thực

Cơ hội sở hữu MacBook giá rẻ sắp thành hiện thực Cổng sạc của iPhone Air và iPhone 17 có một nhược điểm lớn

Cổng sạc của iPhone Air và iPhone 17 có một nhược điểm lớn Đọ thời lượng pin loạt iPhone 17, iPhone Air và Galaxy S25 Ultra

Đọ thời lượng pin loạt iPhone 17, iPhone Air và Galaxy S25 Ultra Bí mật Apple giấu kín trong iPhone Air

Bí mật Apple giấu kín trong iPhone Air XRP được nhiều công ty niêm yết bổ sung vào dự trữ 2025

XRP được nhiều công ty niêm yết bổ sung vào dự trữ 2025 Google phát hành bản vá khẩn cấp, người dùng Chrome cần cập nhật ngay

Google phát hành bản vá khẩn cấp, người dùng Chrome cần cập nhật ngay Google định hình cuộc đua AI với chiến lược dài hạn

Google định hình cuộc đua AI với chiến lược dài hạn One UI 8 có thực sự giúp điện thoại Galaxy mạnh hơn?

One UI 8 có thực sự giúp điện thoại Galaxy mạnh hơn? Apple Intelligence sắp có tiếng Việt

Apple Intelligence sắp có tiếng Việt One UI 8 cập bến dòng Galaxy S24

One UI 8 cập bến dòng Galaxy S24 Sốc: Hương Giang là đại diện Việt Nam thi Miss Universe 2025!

Sốc: Hương Giang là đại diện Việt Nam thi Miss Universe 2025! Diện váy 5 triệu đồng ra mắt mẹ bạn trai, tôi cay đắng khi nhận ra bà là ai

Diện váy 5 triệu đồng ra mắt mẹ bạn trai, tôi cay đắng khi nhận ra bà là ai Thuyết âm mưu bủa vây showbiz Trung Quốc

Thuyết âm mưu bủa vây showbiz Trung Quốc Song Seung Hun và lời chia sẻ cảm động dành cho mẹ

Song Seung Hun và lời chia sẻ cảm động dành cho mẹ Mở rộng vụ án cuốc xe 70 km giá 2,5 triệu đồng, số phận tài xế ra sao?

Mở rộng vụ án cuốc xe 70 km giá 2,5 triệu đồng, số phận tài xế ra sao? Hai người thương vong sau chuyến lặn biển ở độ sâu gần 20m

Hai người thương vong sau chuyến lặn biển ở độ sâu gần 20m NSND Việt Anh thưởng nóng cho bạn gái kém 36 tuổi, Xuân Hinh hội ngộ Thanh Hương

NSND Việt Anh thưởng nóng cho bạn gái kém 36 tuổi, Xuân Hinh hội ngộ Thanh Hương Không cản nổi sức công phá của Đức Phúc: Phù Đổng Thiên Vương lọt Top Trending thế giới, viral loạt quốc gia quá đỉnh!

Không cản nổi sức công phá của Đức Phúc: Phù Đổng Thiên Vương lọt Top Trending thế giới, viral loạt quốc gia quá đỉnh! Lá thư xúc động bố ca sĩ Đức Phúc gửi Mỹ Tâm và Hồ Hoài Anh

Lá thư xúc động bố ca sĩ Đức Phúc gửi Mỹ Tâm và Hồ Hoài Anh Khó cứu Jeon Ji Hyun: Mất trắng 854 tỷ sau 1 đêm, bị công ty quản lý "mang con bỏ chợ"

Khó cứu Jeon Ji Hyun: Mất trắng 854 tỷ sau 1 đêm, bị công ty quản lý "mang con bỏ chợ" Sự thật về vụ tự tử của người phụ nữ bán rau bị cướp điện thoại

Sự thật về vụ tự tử của người phụ nữ bán rau bị cướp điện thoại Chưa thấy phu nhân tài phiệt nào kém sang thế này: Nhan sắc sến súa lạc quẻ, giọng nói còn tuyệt vọng hơn

Chưa thấy phu nhân tài phiệt nào kém sang thế này: Nhan sắc sến súa lạc quẻ, giọng nói còn tuyệt vọng hơn Chàng trai yêu thầm mẹ của bạn học và cái kết viên mãn sau nhiều năm

Chàng trai yêu thầm mẹ của bạn học và cái kết viên mãn sau nhiều năm Bé gái sơ sinh bị bỏ ở trạm điện cùng tờ giấy ghi tên và 15 triệu đồng

Bé gái sơ sinh bị bỏ ở trạm điện cùng tờ giấy ghi tên và 15 triệu đồng Lời khai của nghi phạm vụ người phụ nữ tử vong sau khi bị cướp điện thoại

Lời khai của nghi phạm vụ người phụ nữ tử vong sau khi bị cướp điện thoại Vợ cũ tiết lộ thông tin bất ngờ về cuộc sống của ông Minh - bà Giao sau khi nhận hơn 1,5 tỷ từ mạnh thường quân

Vợ cũ tiết lộ thông tin bất ngờ về cuộc sống của ông Minh - bà Giao sau khi nhận hơn 1,5 tỷ từ mạnh thường quân Ưng Hoàng Phúc đã có mặt để làm việc với Công an TP.HCM theo thư triệu tập

Ưng Hoàng Phúc đã có mặt để làm việc với Công an TP.HCM theo thư triệu tập Phương Oanh tổ chức sinh nhật ấm áp tình thân cho Shark Bình, thái độ của 2 con riêng nói lên tất cả

Phương Oanh tổ chức sinh nhật ấm áp tình thân cho Shark Bình, thái độ của 2 con riêng nói lên tất cả