Hệ thống quản trị trang web chính thức của FBI lại bị hack

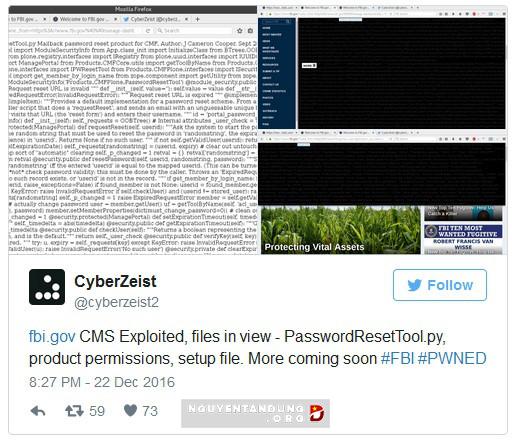

Lần thứ hai, hacker có nickname CyberZeist của tài khoảng @le4ky trên trang Twitter lại tấn công trang web chính thức của FBI và công khai thông tin những tài khoản cá nhân bị rò rỉ trên một trang web công cộng.

Ngày 22.12 .2016, CyberZeist, còn được gọi với mật danh là Le4ky, khai thác một lỗ hổng zero-day trong Hệ thống quản trị nội dung Plone (CMS) của trang web của FBI, đăng tải một số thông tin bị rò rỉ lên trang Pastebin, một trang web mã nguồn mở thường được tin tặc sử dụng để đăng tải thông tin bị đánh cắp và các đoạn code.

Trên trang Pastebin, hacker này tuyên bố rằng những thông tin bị rò rỉ này “hoàn toàn dành cho các hackers phong trào Anonymous.”

Hệ thống quản trị trang web chính thức của FBI lại bị hack

Lỗi zero-day là một lỗ hổng bảo mật trong các đoạn mã (code) mà không bị phát hiện, không được liệt kê, hoặc vá. Chính vì vậy, trang web của FBI có zero-day, được sử dụng cho các cuộc tấn công mạng .

CyberZeist đã tìm thấy một lỗ hổng zero – day trong Plone CMS, được các chuyên gia an ninh mạng đánh giá là Hệ thống quản trị nội dung (CMS) an toàn nhất trong số các chuyên gia an ninh. CMS này được sử dụng cho nhiều trang web lớn như Google, FBI và CIA, các cơ quan quan trọng khác của Mỹ.

Video đang HOT

Lần tấn công (hack) mới nhất, hacker đã lấy được và tiết lộ dữ liệu cá nhân của hơn 155 nhân viên tại FBI, bao gồm họ và tên, mật khẩu và tài khoản email.

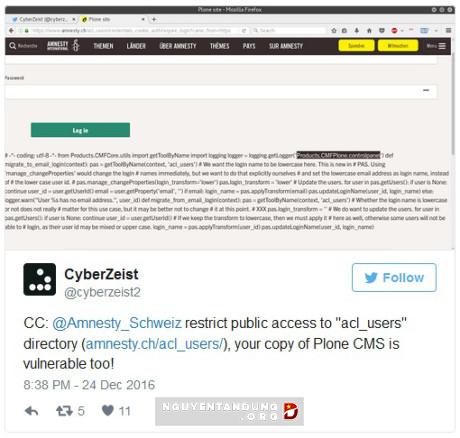

CyberZeist cảnh báo rằng, các cơ quan tổ chức, hiện đang sử dụng Plone CMS cũng rất dễ bị tấn công tương tự, trong đó có cả các cơ quan như Tổ chức EU về Mạng & Bảo mật thông tin, Trung tâm điều phối Quyền Sở hữu Trí tuệ (Intellectual Property Rights Coordination Center – WIPO) và Tổ chức Ân xá Quốc tế.

CyberZeist khi tấn công trang web của FBI cho biết, trang web của cơ quan này đang chạy phiên bản cũ của hệ điều hành mã nguồn mở (OS) FreeBSD. Mặc dù phiên bản gần đây nhất, 11.0, đã được phát hành vào tháng 10.2016, FBI vẫn đang sử dụng phiên bản 6.2, phát hành vào tháng 01. 2007.

Trong khi nghiên cứu khai thác phần code, CyberZeist phát hiện rằng, quản trị mạng của FBI đã “làm việc một cách rất lười biếng, anh / cô ấy đã lưu giữ các tập tin sao lưu (back up) có (phần mở rộng .bck) trên cùng một thư mục gốc, nơi các file gốc của trang web được cài đặt (Cảm ơn quản trị website!) (Thank you Webmaster!)”

Các nhà chức trách Mỹ chưa có câu trả lời cho các cuộc tấn công truy cập (hacks) của CyberZeist. CyberZeist tuyên bố rằng các chuyên gia an ninh mạng không phát hiện ra lỗ hổng trong CMS. “Tôi thử tiến hành kiểm tra lỗ hổng 0day trong trang web của FBI và Amnesty” do các nhà phát triển “rất lo ngại rằng, ai đó sẽ sử dụng các thông tin này để tấn công trang web của FBI.”

Hacker khẳng định rằng, lỗi zero-day đang được một hacker có nickname là “lo4fer.” chào bán trên mạng Tor.” Anh ta nói “Tôi không thể công bố lỗ hổng để hack 0day cho mình khi lỗi này được bán ra trên mạng Tor bằng Bitcoins “CyberZeist viết trên trang rò rỉ thông tin Pastebin . “Một khi 0day không được bán nữa, tôi sẽ viết một tweet, công khai lỗ hổng tấn công 0day của Plone CMS.”

Theo CyberZeist, trong năm 2011, CyberZeist cho biết một thành viên của nhóm hacker nổi tiếng Anonymous đã hack vào trang web FBI. Thời điểm đó, hacker này đã vượt được qua hàng rao an ninh trang web của FBI bằng một trang lừa đảo giả mạo tương tự như cổng thông tin đăng nhập. Cách lấy mật khẩu và tên người dùng này tương tự như cách mà các hackers đã tấn công các email của thành viên Đảng Dân chủ.

Trong lần đột nhập này, CyberZeist đã lấy hơn 250 địa chỉ email và mật khẩu.

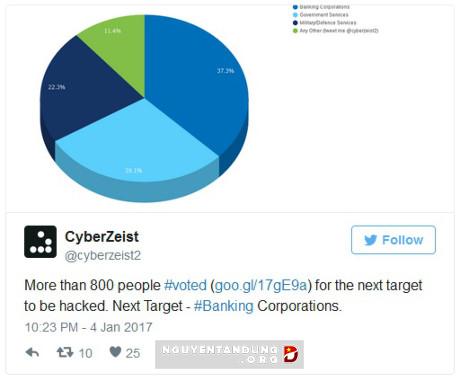

Trong các hoạt động tiếp theo của mình, CyberZeist công bố một cuộc bình chọn, đặt câu hỏi, những người hâm mộ bỏ phiếu cho mục tiêu tiếp theo mà hacker này nên tấn công. Những mục tiêu được đưa ra bình chọn là Các cơ quan chính phủ, các tập đoàn ngân hàng, website cơ quan quân sự và các cơ quan quốc phòng quốc gia (vệ binh quốc gia) và nhiều tùy chọn “khác”, người dùng có thể tweet sở thích của mình để CyberZeist lựa chọn. Lựa chọn phổ biến là các tổ chức ngân hàng với hơn 800 phiếu bầu cho đến thời điểm này.

(Theo Viettimes)

Mỹ sẽ có đội đặc nhiệm SWAT không gian mạng

Trong tương lai không xa, cảnh tượng những kỹ sư trẻ với quần jean, áo và mũ chùm đầu đi lại trong những phòng làm việc nghiêm túc của Lầu Năm Góc sẽ là những cảnh tượng không xa lạ. Những kỹ sư IT "nghiền máy tính" sẽ hình thành đội quân tác chiến không gian mạng của lực lượng Không quân Mỹ.

Phòng tác chiến không gian mạng Bộ quốc phòng Mỹ ở Fort Gordon, bang Georgia

Đó là một phần sáng kiến của quan chức dân sự cao cấp nhất trong lực lượng không quân Mỹ nhằm tổ chức một đội kỹ sư IT tài năng, hoạt động như một đội tác chiến khẩn cấp trong không gian ảo.

Ngày 06.01.2016, Bộ trưởng bộ không quân Mỹ, bà Deborah Lee James tuyên bố trong bữa sáng của hiệp hội không quân Mỹ : "Chúng tôi đang tổ chức một đội kỹ sư IT tài năng "nghiền máy tính" SWAT tác chiến không gian mạng".

Nhóm kỹ sư IT tài năng này cũng sẽ được biết đến như một nhóm dịch vụ kỹ thuật số Không quân. Nhóm kỹ sư IT sẽ "hỗ trợ thiết kế những phần mềm hoàn hảo, khắc phục sự cố của những chương trình hiện có đang hoạt động nhưng gặp khó khăn với phần mềm điều hành", bà Bộ trưởng cho biết.

"Nhóm dịch vụ khẩn cấp kỹ thuật số không quân sẽ là một thành phần cấu thành của đội dịch vụ kỹ thuật số Bộ quốc phòng", Bộ trưởng Không quân James cho biết, "đó là một nhóm kỹ sư siêu tài năng với những kỹ năng được rèn giũa kỹ lưỡng trong khu vực kinh tế công nghệ kỹ thuật số tư nhân. Trong thời gian tới họ sẽ làm việc cho chính phủ trong một khoảng thời gian nhất định ... phục vụ cho đất nước mình giải quyết một số vấn đề lớn".

Bà James cho biết, bà đã tận mắt thấy những kỹ năng tuyệt vời của nhóm kỹ sư tài năng này khi họ làm việc với các hệ thống kiểm soát hoạt động thế hệ tiếp theo của các vệ tinh GPS, còn gọi là các chương trình OCX.

Bộ trưởng cho biết, chương trình OCX do tập đoàn Raytheon phát triển.

OCX là chương trình trạm kiểm soát mặt đất cho các vệ tinh GPS III, những vệ tinh này được tập đoàn Lockheed Martin thiết kế và chế tạo.

Bộ trưởng James nhận xét: "Là những kỹ sư IT tài năng từ Thung lũng Silicon, "các chuyên gia đã giúp chúng ta hiểu một số vấn đề rất mới của những phần mềm tiên tiến ... về kỹ thuật và thực hành, cho chúng tôi một số lời khuyên trong những phần gặp khó khăn, giúp cho tập thể chúng tôi đưa các chương trình trở lại hoạt động đúng hướng".

Các thành viên trong nhóm được gọi là các "HQE" hoặc các chuyên gia có trình độ cao, sẽ "làm việc từ 6 đến 12 tháng, sau đó sẽ quay lại khu vực kinh tế - công nghệ kỹ thuật số tư nhân".

Bộ trưởng James không cho biết một đội hình kỹ sư IT tài năng "nghiền máy tính" sẽ đòi hỏi chi phí là bao nhiêu, nhưng bà khẳng định đây là ý tưởng nhằm tránh xảy ra những trục trặc không lường trước được, có thể sẽ làm trì hoãn các chương trình đang phát triển, hoặc làm gia tăng chi phí lớn trong thời gian dài. Nhưng bà tuyên bố đây có thể là " một khoản đầu tư mang lại nhiều lợi ích".

(Theo Viettimes)

FBI có thể đã trả hơn 1,3 triệu USD để hack iPhone vật chứng  Giám đốc Cục Điều tra Liên bang Mỹ James Comey tuyên bố vào thứ năm (22/12) rằng họ đã treo số thưởng khổng lồ để thâm nhập vào chiếc iPhone vật chứng vụ án San Bernardino. Theo Reuters, số tiền 1,34 triệu USD mà FBI trả cho đơn vị hack thành công chiếc iPhone là lớn chưa từng có trong lịch sử. Để...

Giám đốc Cục Điều tra Liên bang Mỹ James Comey tuyên bố vào thứ năm (22/12) rằng họ đã treo số thưởng khổng lồ để thâm nhập vào chiếc iPhone vật chứng vụ án San Bernardino. Theo Reuters, số tiền 1,34 triệu USD mà FBI trả cho đơn vị hack thành công chiếc iPhone là lớn chưa từng có trong lịch sử. Để...

Israel tuyên bố thành phố Gaza thành 'vùng chiến sự', phát hiện thi thể con tin07:08

Israel tuyên bố thành phố Gaza thành 'vùng chiến sự', phát hiện thi thể con tin07:08 Nga bác tin thả UAV sang Đức theo dõi tuyến vận chuyển vũ khí Mỹ08:21

Nga bác tin thả UAV sang Đức theo dõi tuyến vận chuyển vũ khí Mỹ08:21 Tổng thống Ukraine lên tiếng vụ cựu Chủ tịch Quốc hội bị bắn chết trên phố01:31

Tổng thống Ukraine lên tiếng vụ cựu Chủ tịch Quốc hội bị bắn chết trên phố01:31 Tàu chiến Mỹ 'dàn trận' ra sao ở cửa ngõ Venezuela?17:30

Tàu chiến Mỹ 'dàn trận' ra sao ở cửa ngõ Venezuela?17:30 Israel quyết dùng biện pháp mạnh tại Gaza08:30

Israel quyết dùng biện pháp mạnh tại Gaza08:30 Mỹ điều thêm tàu chiến, Tổng thống Venezuela tuyên bố cứng rắn08:45

Mỹ điều thêm tàu chiến, Tổng thống Venezuela tuyên bố cứng rắn08:45 Ông Trump đi đánh golf cuối tuần, xóa tan tin đồn về sức khỏe08:37

Ông Trump đi đánh golf cuối tuần, xóa tan tin đồn về sức khỏe08:37 Chicago chặn kế hoạch siết nhập cư của Nhà Trắng08:18

Chicago chặn kế hoạch siết nhập cư của Nhà Trắng08:18 Động đất kinh hoàng làm hơn 800 người chết, 2.500 người bị thương ở Afghanistan08:34

Động đất kinh hoàng làm hơn 800 người chết, 2.500 người bị thương ở Afghanistan08:34 Máy bay chở Chủ tịch Ủy ban châu Âu bất ngờ bị gây nhiễu định vị09:02

Máy bay chở Chủ tịch Ủy ban châu Âu bất ngờ bị gây nhiễu định vị09:02 Lãnh đạo Nga - Trung hội đàm, ca ngợi mối quan hệ chiến lược chưa từng có03:00

Lãnh đạo Nga - Trung hội đàm, ca ngợi mối quan hệ chiến lược chưa từng có03:00Tiêu điểm

Tin đang nóng

Tin mới nhất

Venezuela triển khai binh sĩ tới 284 "mặt trận chiến đấu" khắp cả nước

Châu Âu cân nhắc phương án mới với khối tài sản bị đóng băng của Nga

Quan chức Mỹ: Ukraine sẵn sàng đóng băng chiến tuyến với Nga

Uy lực xuồng không người lái mới của Nga

LHQ hoan nghênh thỏa thuận giữa Iran và IAEA

Vụ nổ xe bồn tại Mexico: Giới chức thông báo tình hình thương vong

Ukraine mổ xẻ tên lửa Nga bị cáo buộc bắn vào tòa nhà chính phủ ở Kiev

Cuba khẩn trương khôi phục hệ thống điện

Europol truy nã trùm mạng lưới mã độc tống tiền

ECB trước sức ép khủng hoảng tài chính tại Pháp

Ba Lan, NATO triển khai vũ khí bắn rơi vật thể bay xâm nhập không phận

EU lên kế hoạch tăng cường hỗ trợ quân sự và tài chính cho Ukraine

Có thể bạn quan tâm

Cảnh giác với những cơn chóng mặt thường xuyên

Sức khỏe

05:20:18 12/09/2025

Lí do thực sự Thiên An lên tiếng dồn dập về lùm xùm với Jack ngay lúc này?

Sao việt

00:10:02 12/09/2025

Trần đời chưa thấy bác sĩ nội trú nào đẹp vô cùng tận thế này: Nhan sắc kinh thiên động địa, hoàn mỹ không một điểm trừ

Hậu trường phim

23:56:27 11/09/2025

Chàng trai đi hẹn hò, 'hoảng hốt' khi nghe bạn gái muốn đãi tiệc cưới 50 bàn

Tv show

23:40:15 11/09/2025

Cuộc sống hạnh phúc của Chung Gia Hân bên chồng bác sĩ

Sao châu á

23:34:24 11/09/2025

Ca sĩ miền Tây đắt show nhất hiện tại: 2 lần diễn Đại lễ A50 - A80, kiếm ít nhất 11 tỷ/ năm

Nhạc việt

23:20:16 11/09/2025

Hiếp dâm thai phụ, bác sĩ ở Đồng Nai lĩnh án

Pháp luật

22:10:05 11/09/2025

Thế khó của streamer như Độ Mixi

Netizen

21:32:36 11/09/2025

Thương hiệu kinh dị 'trăm tỷ' của Thái Lan - 'Tee Yod: Quỷ ăn tạng' trở lại với phần 3, hứa hẹn kinh dị gấp 3!

Phim châu á

21:06:04 11/09/2025

Giông lốc mạnh, tôn bay như giấy trên đường ở TPHCM

Tin nổi bật

21:01:27 11/09/2025

Thủ tướng Israel lại bị thẩm vấn do cáo buộc nhận hối lộ

Thủ tướng Israel lại bị thẩm vấn do cáo buộc nhận hối lộ Bắc Kinh đã mất kiên nhẫn: Ngoại giao kiểu “nghiện Twitter” của Trump thành công bất ngờ?

Bắc Kinh đã mất kiên nhẫn: Ngoại giao kiểu “nghiện Twitter” của Trump thành công bất ngờ?

1 tỷ người dùng Yahoo bị hack: Yahoo lơ là bảo mật vì...'nghèo'

1 tỷ người dùng Yahoo bị hack: Yahoo lơ là bảo mật vì...'nghèo' Gia tăng tấn công mạng nhắm vào các doanh nghiệp lớn

Gia tăng tấn công mạng nhắm vào các doanh nghiệp lớn Europol triệt phá tổ chức tội phạm mạng lớn nhất thế giới

Europol triệt phá tổ chức tội phạm mạng lớn nhất thế giới Hơn 1,3 triệu thiết bị kết nối Internet trên thế giới bị nhiễm virus

Hơn 1,3 triệu thiết bị kết nối Internet trên thế giới bị nhiễm virus Điện thoại của ông Donald Trump rất dễ bị tin tặc tấn công

Điện thoại của ông Donald Trump rất dễ bị tin tặc tấn công Chuyên gia bảo mật lo lắng khi Donald Trump từ chối 'lên đời' smartphone

Chuyên gia bảo mật lo lắng khi Donald Trump từ chối 'lên đời' smartphone Triệt phá tổ chức trộm cước viễn thông nhiều tỷ đồng

Triệt phá tổ chức trộm cước viễn thông nhiều tỷ đồng Mỹ: Hệ thống đường sắt rối loạn vì haker tống tiền

Mỹ: Hệ thống đường sắt rối loạn vì haker tống tiền Hải quân Mỹ bị tin tặc thâm nhập dữ liệu cá nhân của hơn 130.000 lính thủy

Hải quân Mỹ bị tin tặc thâm nhập dữ liệu cá nhân của hơn 130.000 lính thủy Trang web của Ủy ban châu Âu bị tin tặc tấn công nghiêm trọng

Trang web của Ủy ban châu Âu bị tin tặc tấn công nghiêm trọng Việt Nam chưa có nhiều đánh giá chi tiết về tấn công an ninh mạng

Việt Nam chưa có nhiều đánh giá chi tiết về tấn công an ninh mạng Hacker tiết lộ cách cướp quyền điều khiển mọi máy bay không người lái

Hacker tiết lộ cách cướp quyền điều khiển mọi máy bay không người lái Mỹ: Chấn động vụ nữ nghệ sĩ trẻ Ukraine bị sát hại trên tàu điện

Mỹ: Chấn động vụ nữ nghệ sĩ trẻ Ukraine bị sát hại trên tàu điện Vợ cựu thủ tướng Nepal tử vong do nhà riêng bị phóng hỏa giữa biểu tình

Vợ cựu thủ tướng Nepal tử vong do nhà riêng bị phóng hỏa giữa biểu tình Tổng tư lệnh quân đội Nepal gặp đại diện người biểu tình

Tổng tư lệnh quân đội Nepal gặp đại diện người biểu tình Điểm lại chuỗi vụ ám sát và bạo lực chính trị tại Mỹ

Điểm lại chuỗi vụ ám sát và bạo lực chính trị tại Mỹ Tân Thủ tướng Thái Lan kê khai khối tài sản 124 triệu USD

Tân Thủ tướng Thái Lan kê khai khối tài sản 124 triệu USD Phong trào biểu tình gây chấn động nước Pháp giữa hỗn loạn chính trường

Phong trào biểu tình gây chấn động nước Pháp giữa hỗn loạn chính trường Ukraine thành công đưa 4 binh sĩ ẩn náu 3 năm ra khỏi vùng Nga kiểm soát

Ukraine thành công đưa 4 binh sĩ ẩn náu 3 năm ra khỏi vùng Nga kiểm soát Vì sao khó truy tìm thủ phạm bắn chết nhà hoạt động Mỹ?

Vì sao khó truy tìm thủ phạm bắn chết nhà hoạt động Mỹ? VĐV bóng chuyền Đặng Thị Hồng bị cấm thi đấu vô thời hạn

VĐV bóng chuyền Đặng Thị Hồng bị cấm thi đấu vô thời hạn Hình ảnh cuối cùng của Vu Mông Lung trước khi qua đời vì ngã lầu ở tuổi 37

Hình ảnh cuối cùng của Vu Mông Lung trước khi qua đời vì ngã lầu ở tuổi 37 Tóc Tiên không còn che giấu chuyện dọn khỏi biệt thự?

Tóc Tiên không còn che giấu chuyện dọn khỏi biệt thự? Công an điều tra các hành vi khác của chủ nha khoa Tuyết Chinh ở TPHCM

Công an điều tra các hành vi khác của chủ nha khoa Tuyết Chinh ở TPHCM Tăng Thanh Hà trùm kín mặt, lặng lẽ đứng 1 góc trong tang lễ của bố diễn viên Quốc Cường

Tăng Thanh Hà trùm kín mặt, lặng lẽ đứng 1 góc trong tang lễ của bố diễn viên Quốc Cường Toàn cảnh ồn ào chồng ca sĩ Na Anh lộ video với phụ nữ khác

Toàn cảnh ồn ào chồng ca sĩ Na Anh lộ video với phụ nữ khác Vụ "mỹ nam số 1 Trung Quốc" rơi lầu tử vong: Nhiều uẩn khúc đáng ngờ ở hiện trường, nghi bị mưu sát?

Vụ "mỹ nam số 1 Trung Quốc" rơi lầu tử vong: Nhiều uẩn khúc đáng ngờ ở hiện trường, nghi bị mưu sát? Hình ảnh chưa từng lên sóng của "mỹ nam cổ trang số 1 Trung Quốc" vừa ngã lầu tử vong gây đau xót nhất lúc này

Hình ảnh chưa từng lên sóng của "mỹ nam cổ trang số 1 Trung Quốc" vừa ngã lầu tử vong gây đau xót nhất lúc này Chấn động Cbiz: Rộ tin 1 mỹ nam cổ trang hàng đầu vừa tử vong vì ngã lầu

Chấn động Cbiz: Rộ tin 1 mỹ nam cổ trang hàng đầu vừa tử vong vì ngã lầu Lời khai của bà chủ phòng khám nha khoa Tuyết Chinh hành hung khách hàng

Lời khai của bà chủ phòng khám nha khoa Tuyết Chinh hành hung khách hàng Vén màn hệ sinh thái "đẻ ra trứng vàng" của "nữ đại gia quận 7": Sự thật chồng là Tổng giám đốc VB Group, vợ sản xuất phim doanh thu hàng trăm tỷ đồng?

Vén màn hệ sinh thái "đẻ ra trứng vàng" của "nữ đại gia quận 7": Sự thật chồng là Tổng giám đốc VB Group, vợ sản xuất phim doanh thu hàng trăm tỷ đồng? Chấn động vụ "ngọc nữ" bị ông lớn giở đồi bại: Mắc bệnh tâm thần và ra đi trong cô độc ở tuổi 55

Chấn động vụ "ngọc nữ" bị ông lớn giở đồi bại: Mắc bệnh tâm thần và ra đi trong cô độc ở tuổi 55 Cô gái lén lút làm điều này ở tiệm nail, rồi ngang nhiên đặt hàng trên Shopee

Cô gái lén lút làm điều này ở tiệm nail, rồi ngang nhiên đặt hàng trên Shopee Bố qua đời sau một ngày nói hiến tạng cho mẹ, bé gái 11 tuổi nghẹn ngào

Bố qua đời sau một ngày nói hiến tạng cho mẹ, bé gái 11 tuổi nghẹn ngào Rò rỉ ảnh hiện trường nơi "mỹ nam cổ trang số 1 Trung Quốc" ngã lầu tử vong vào sáng nay?

Rò rỉ ảnh hiện trường nơi "mỹ nam cổ trang số 1 Trung Quốc" ngã lầu tử vong vào sáng nay? Diễn viên Thiên An bất ngờ tung full tin nhắn làm giấy khai sinh, lần đầu đáp trả về họp báo 2 tiếng

Diễn viên Thiên An bất ngờ tung full tin nhắn làm giấy khai sinh, lần đầu đáp trả về họp báo 2 tiếng YouTuber chuyên vào vai 'Chủ tịch giả nghèo và cái kết' vừa bị khởi tố là ai?

YouTuber chuyên vào vai 'Chủ tịch giả nghèo và cái kết' vừa bị khởi tố là ai? Bé trai 7 tuổi vặn tay ga xe máy, tử vong thương tâm

Bé trai 7 tuổi vặn tay ga xe máy, tử vong thương tâm