Hacker “cuỗm” 310 tỷ đồng từ máy ATM toàn cầu

Hacker tình nghi liên quan đến Triều Tiên đã lấy đi hơn 940 triệu rupee (khoảng 310 tỷ đồng) từ máy ATM trên khắp thế giới .

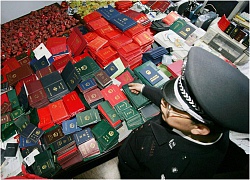

Vụ tấn công vào Cosmos – một trong các ngân hàng lâu đời nhất tại Ấn Độ – diễn ra khoảng vài ngày, bắt đầu từ 11/8, chỉ 1 ngày sau khi FBI cảnh báo tội phạm mạng đang lên kế hoạch tấn công vào các máy rút tiền. Theo Independent , thủ phạm thực hiện cuộc tấn công bằng cách cấy mã độc vào hệ thống thanh toán thẻ ghi nợ của ngân hàng, cho phép chúng tự xác nhận giao dịch. Sau đó, thẻ giả được dùng để rút tiền trên 14.800 cây ATM tại 28 quốc gia.

Truyền thông Ấn Độ liên hệ cuộc tấn công với các vụ diễn ra trước đây của Lazarus, nhóm hacker chuyên nghiệp có kết nối với Triều Tiên. Trả lời báo chí địa phương, Chủ tịch Cosmos Bank Milind Kale cho biết: “Trong 2 ngày, hacker rút tiền từ nhiều ATM khác nhau tại 28 nước, bao gồm Canada, Hồng Kông và một số máy ATM tại Ấn Độ”. Ông trấn an khách hàng vì các khoản tiền tiết kiệm, tiền gửi… đều được an toàn.

Ảnh minh họa

Video đang HOT

Do quy mô cuộc tấn công, ông Kale cảnh báo cần nỗ lực hợp tác của tất cả các bên để phục hồi số tiền bị đánh cắp. Còn theo Barrie Dempster, Giám đốc cố vấn an ninh mạng tại BlackBerry, do các biện pháp bảo mật khiến tấn công vào thẻ ngày càng khó, hacker đang nhằm vào những cỗ máy, đặc biệt máy ATM dễ bị tổn thương do chúng cung cấp các khoản thanh toán ngay lập tức.

Trước đó, FBI đã gửi thông báo đến ngân hàng và tổ chức tài chính về việc các tổ chức tội phạm đang lên kế hoạch thực hiện cuộc tấn công vào máy ATM trên toàn cầu . Năm 2016, kịch bản tương tự diễn ra với nạn nhân là ngân hàng quốc gia Blacksburg, gây tổn thất 2,4 triệu USD, cũng liên quan đến rút tiền từ hàng trăm máy ATM.

Các chuyên gia bảo mật tham gia cùng FBI trong cố vấn ngân hàng và tổ chức tài chính luôn cập nhật phần mềm mới nhất và giới thiệu biện pháp bảo vệ mạnh hơn nhằm ngăn chặn các vụ tấn công tương tự trong tương lai. Máy ATM phụ thuộc vào hệ điều hành như Windows hoặc Linux. Cũng như máy tính, chúng cần được nâng cấp kịp thời với các bản vá phần mềm mới nhất.

Theo Tri Thuc Tre

Ác mộng trong ngành bảo mật máy tính: Hack bằng các phần mềm trí tuệ nhân tạo

Các loại phần mềm mới này sử dụng công nghệ trí tuệ nhân tạo, có thể học cách tránh được những bức tường phòng thủ tốt nhất.

Một nhóm từ IBM Corp đã sử dụng các kỹ thuật trí thông minh nhân tạo, được gọi là học máy để xây dựng các chương trình hack có khả năng vượt qua các biện pháp phòng thủ hàng đầu.

Các biện pháp phòng thủ tiên tiến nhất thường kiểm tra thứ mà phần mềm tấn công đang làm, thay vì kỹ thuật thông thường là phân tích code của phần mềm để tìm các dấu hiệu độc hại. Tuy nhiên, những thể loại chương trình điều khiển bằng AI mới có thể được huấn luyện để duy trì trạng thái ngủ đông cho đến khi chúng chạm đến được mục tiêu cụ thể, khiến chúng rất khó có thể dừng được.

Không ai có thể bắt được các phần mềm độc hại mà dựa vào học máy hay các biến thể khác của trí tuệ nhân tạo. Điều đó có thể là bởi vì những phần mềm tấn công đã làm việc quá tốt để có thể bị bắt.

Các hacker cấp quốc gia tân tiến nhất đã chỉ ra rằng họ có thể xây dựng các chương trình tấn công mà sẽ kích hoạt chỉ khi chúng đã đạt tới mục tiêu. Ví dụ điển hình nhất là Stuxnet, được triển khai bởi các cơ quan tình báo Mỹ và Israel. Một nỗ lực của IBM, với tên gọi DeepLocker cũng cho thấy mức độ chính xác tương tự cũng có thể đạt được bởi những người với ít nguồn tài nguyên hơn một chính phủ quốc gia.

Trong một cuộc trình diễn sử dụng những bức ảnh có sẵn của mục tiêu mẫu, nhóm nghiên cứu đã sử dụng một phiên bản phần mềm chat video hội thảo mà sẽ chỉ hoạt động khi nó phát hiện được khuôn mặt của mục tiêu. Nhà nghiên cứu trưởng của IBM, ông Marc Ph. Stoecklin cho biết: "Chúng tôi có nhiều lí do để tin rằng cái này sẽ đem đến nhiều thay đổi. Nó có thể đã đang diễn ra rồi, và chúng ta sẽ thấy nó trong 2 đến 3 năm kể từ bây giờ."

Tại một hội nghị gần đây ở New York, Hacker trên Trái Địa cầu, nhà nghiên cứu quốc phòng Kevin Hodges đã trình diễn một chương trình tự động đơn giản mà ông đã làm bằng các công cụ đào tạo nguồn mở. Chương trình này đã thử nhiều phương pháp tấn công liên tiếp.

Hodges cho biết: " Chúng ta cần phải nhìn vào thứ này từ bây giờ. Bất cứ người nào mà bạn cho là tà ác đã đang phát triển cái này rồi."

Theo : Tri Thức Trẻ

Hacker có thể tiếp cận 1,7 triệu password và ảnh nude qua ứng dụng Android  Google Play có nhiều ứng dụng được tiếp thị cho các cặp đôi hoặc phụ huynh muốn theo dõi người thân yêu. Trang Forbes cho biết, một số ứng dụng thường được dùng trong các mối quan hệ lạm dụng, và điện thoại của nạn nhân bị kẻ lạm dụng lấy để cài đặt ứng dụng mà không hay biết. Một lượng lớn...

Google Play có nhiều ứng dụng được tiếp thị cho các cặp đôi hoặc phụ huynh muốn theo dõi người thân yêu. Trang Forbes cho biết, một số ứng dụng thường được dùng trong các mối quan hệ lạm dụng, và điện thoại của nạn nhân bị kẻ lạm dụng lấy để cài đặt ứng dụng mà không hay biết. Một lượng lớn...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Meta thất bại trong việc chiêu mộ nhân sự của OpenAI

iOS 26 ra mắt với giao diện Liquid Glass và loạt tính năng AI mạnh hơn

Phát hiện ransomware Anubis mới cực kỳ nguy hiểm

Người dùng Meta AI đang bị khai thác dữ liệu nhạy cảm mà không hề biết

iPadOS 26 mở ra cơ hội cho iPhone màn hình gập

Ứng dụng AI trong chuyển đổi số chính phủ ở Estonia và gợi mở chính sách cho Việt Nam

Chip Dimensity 9500 sẽ ra mắt sớm hơn Snapdragon 8 Elite 2?

Doanh nghiệp đầu tư để làm chủ công nghệ AI

Giai điệu khởi động Windows Vista bất ngờ vang lên trên Windows 11

Samsung thay thế màn hình lỗi sọc xanh miễn phí

Google tính dứt áo với Scale AI sau khi Meta thâu tóm gần nửa cổ phần

Điểm tuần: iOS 26 ra mắt, ChatGPT gặp sự cố

Có thể bạn quan tâm

Xét xử sơ thẩm vụ Công ty Cadovimex lừa đảo nhiều ngân hàng

Pháp luật

Mới

Giới trẻ 'phát sốt' với điểm check-in chất lừ giữa lòng Đà Lạt

Du lịch

1 phút trước

Tìm chủ sở hữu hơn 30 xe máy cháy rụi ở tiệm cầm đồ

Tin nổi bật

8 phút trước

Yêu đương kiểu HIEUTHUHAI: Đây mới thực sự là "Trình"!

Sao việt

11 phút trước

Các quốc gia tiếp tục sơ tán công dân khỏi Israel và Iran

Thế giới

23 phút trước

50 tỷ lượt xem anh thợ mộc Việt sáng chế dàn siêu xe gỗ độc nhất thế giới

Netizen

1 giờ trước

Sao nam Thiên Long Bát Bộ tụt dốc vì dùng chất cấm giờ ra sao?

Sao châu á

1 giờ trước

Dịu dàng màu nắng - Tập 14: Lan Anh đối mặt thị phi ở chỗ làm mới

Phim việt

1 giờ trước

Đánh giá tai nghe true-wireless Sony WI-SP700N: Vẫn có thể hoàn thiện hơn nữa

Đánh giá tai nghe true-wireless Sony WI-SP700N: Vẫn có thể hoàn thiện hơn nữa 1.400 nhân viên Google ký tên vào lá thư phản đối kiểm duyệt công cụ tìm kiếm tại Trung Quốc

1.400 nhân viên Google ký tên vào lá thư phản đối kiểm duyệt công cụ tìm kiếm tại Trung Quốc

Bằng cách này, hacker có thể dễ dàng đánh cắp dữ liệu của doanh nghiệp

Bằng cách này, hacker có thể dễ dàng đánh cắp dữ liệu của doanh nghiệp Hacker của Google đòi Apple trả thưởng 2,45 triệu USD do tìm thấy lỗ hổng bảo mật trên iPhone

Hacker của Google đòi Apple trả thưởng 2,45 triệu USD do tìm thấy lỗ hổng bảo mật trên iPhone WhatsApp dính lỗi nguy hiểm, hacker có thể sửa nội dung tin nhắn

WhatsApp dính lỗi nguy hiểm, hacker có thể sửa nội dung tin nhắn Dùng AI và máy học ngăn tấn công mạng BEC

Dùng AI và máy học ngăn tấn công mạng BEC Đây là cách công nghệ Blockchain có thể giải quyết triệt để vấn nạn bằng giả, điểm giả

Đây là cách công nghệ Blockchain có thể giải quyết triệt để vấn nạn bằng giả, điểm giả Người Trung Quốc dùng blockchain để chia sẻ thông tin bị che giấu

Người Trung Quốc dùng blockchain để chia sẻ thông tin bị che giấu Reddit bị tấn công, hacker vượt qua cả xác minh 2 bước

Reddit bị tấn công, hacker vượt qua cả xác minh 2 bước Hacker chỉ tốn 5 phút để cài backdoor lên máy tính

Hacker chỉ tốn 5 phút để cài backdoor lên máy tính Apple ra iOS 11.4.1 kèm tính năng khiến hacker khổ sở

Apple ra iOS 11.4.1 kèm tính năng khiến hacker khổ sở Sốc: Hacker đã có thể dễ dàng truy cập iPhone mà không cần mật khẩu

Sốc: Hacker đã có thể dễ dàng truy cập iPhone mà không cần mật khẩu Kaspersky Lab treo giải 2,3 tỉ đồng cho bất kỳ ai tìm ra lỗ hổng bảo mật

Kaspersky Lab treo giải 2,3 tỉ đồng cho bất kỳ ai tìm ra lỗ hổng bảo mật Lỗ hổng trên macOS cho phép tin tặc chiếm quyền máy tính

Lỗ hổng trên macOS cho phép tin tặc chiếm quyền máy tính iPhone tân trang liệu có bền như iPhone mới?

iPhone tân trang liệu có bền như iPhone mới? Sự thật về ống kính camera iPhone

Sự thật về ống kính camera iPhone Cẩn trọng khi nhấp vào liên kết hủy đăng ký email

Cẩn trọng khi nhấp vào liên kết hủy đăng ký email AI có thể viết, nhưng không thay bạn làm báo

AI có thể viết, nhưng không thay bạn làm báo iOS 26 chấm dứt cơn ác mộng khi cập nhật hệ điều hành cho iPhone

iOS 26 chấm dứt cơn ác mộng khi cập nhật hệ điều hành cho iPhone Hướng đi của nội dung trong thời đại AI

Hướng đi của nội dung trong thời đại AI Trí tuệ nhân tạo: Gia tăng xu hướng dùng chatbot AI để cập nhật tin tức

Trí tuệ nhân tạo: Gia tăng xu hướng dùng chatbot AI để cập nhật tin tức Apple đề nghị Hàn Quốc cho chuyển dữ liệu bản đồ có độ chính xác cao ra nước ngoài

Apple đề nghị Hàn Quốc cho chuyển dữ liệu bản đồ có độ chính xác cao ra nước ngoài Dùng robot để chăm sóc người cao tuổi ở Trung Quốc

Dùng robot để chăm sóc người cao tuổi ở Trung Quốc Alibaba cập nhật dòng mô hình Qwen3 hỗ trợ triển khai AI trên iPhone, iPad và MacBook

Alibaba cập nhật dòng mô hình Qwen3 hỗ trợ triển khai AI trên iPhone, iPad và MacBook Xu hướng phát triển bản sao kỹ thuật số tại các đô thị lớn

Xu hướng phát triển bản sao kỹ thuật số tại các đô thị lớn Chồng tôi nằm viện, em gái anh đem đồ vào chăm, y tá lỡ miệng một câu khiến tôi tái mặt

Chồng tôi nằm viện, em gái anh đem đồ vào chăm, y tá lỡ miệng một câu khiến tôi tái mặt "Bóc" đường dây mua dâm sao phim 18+ từ vụ nam ca sĩ đi đêm bị phát hiện, 1 tên tuổi hạng A cũng bị réo gọi?

"Bóc" đường dây mua dâm sao phim 18+ từ vụ nam ca sĩ đi đêm bị phát hiện, 1 tên tuổi hạng A cũng bị réo gọi?

Đi 20km đến gặp hot girl bán phở Tuyên Quang: Lộ nhan sắc không app, rộ tin đã có chồng

Đi 20km đến gặp hot girl bán phở Tuyên Quang: Lộ nhan sắc không app, rộ tin đã có chồng Chuyện gì xảy ra với nghệ sĩ Hoài Linh mà gia đình phải thông báo khẩn?

Chuyện gì xảy ra với nghệ sĩ Hoài Linh mà gia đình phải thông báo khẩn? Barron Trump giàu nhanh hơn các anh chị

Barron Trump giàu nhanh hơn các anh chị Mới kết hôn chưa đầy một tháng nhưng tôi đã muốn ly hôn ngay lập tức, sau khi trải qua tuần trăng mật tựa như "ác mộng"

Mới kết hôn chưa đầy một tháng nhưng tôi đã muốn ly hôn ngay lập tức, sau khi trải qua tuần trăng mật tựa như "ác mộng" Đỗ đen giá siêu rẻ, tốt cho người tiểu đường gây 'sốt' ngày hè: Nấu chè chỉ thêm bước này là nhanh nhừ, bùi ngậy, thơm phức

Đỗ đen giá siêu rẻ, tốt cho người tiểu đường gây 'sốt' ngày hè: Nấu chè chỉ thêm bước này là nhanh nhừ, bùi ngậy, thơm phức Cận cảnh hiện trường vụ nổ khiến 2 người tử vong ở Hà Nội

Cận cảnh hiện trường vụ nổ khiến 2 người tử vong ở Hà Nội CĂNG ĐÉT: 1 nam ca sĩ gen Z bị cắt khỏi Running Man Việt vì bê bối tình ái, người thay thế cũng drama không kém?

CĂNG ĐÉT: 1 nam ca sĩ gen Z bị cắt khỏi Running Man Việt vì bê bối tình ái, người thay thế cũng drama không kém? Người đàn ông xuống ô tô đạp ngã nữ tài xế xe ôm khai gì với cơ quan công an?

Người đàn ông xuống ô tô đạp ngã nữ tài xế xe ôm khai gì với cơ quan công an? Mẹ bỉm mua sản phẩm siro ăn ngon của TikToker "Gia Đình Hải Sen" cho con uống, đồng loạt "kêu cứu"

Mẹ bỉm mua sản phẩm siro ăn ngon của TikToker "Gia Đình Hải Sen" cho con uống, đồng loạt "kêu cứu" Cảnh tượng giật mình trong biệt thự của Hải Sen trước khi bị bắt

Cảnh tượng giật mình trong biệt thự của Hải Sen trước khi bị bắt Điều tra vụ 2 cha con đánh người chảy máu đầu còn hỏi 'có biết tao là ai không'

Điều tra vụ 2 cha con đánh người chảy máu đầu còn hỏi 'có biết tao là ai không'

Angelababy bị tố phản bội Huỳnh Hiểu Minh, ngang nhiên vụng trộm trong ô tô với "mỹ nam trốn thuế"?

Angelababy bị tố phản bội Huỳnh Hiểu Minh, ngang nhiên vụng trộm trong ô tô với "mỹ nam trốn thuế"? Vụ thu 4,2 triệu đồng/cuốc xe ở Hà Nội: Tạm giữ hình sự tài xế taxi

Vụ thu 4,2 triệu đồng/cuốc xe ở Hà Nội: Tạm giữ hình sự tài xế taxi Tài xế thu 4,2 triệu đồng/cuốc xe ở Hà Nội đối diện hình phạt nào?

Tài xế thu 4,2 triệu đồng/cuốc xe ở Hà Nội đối diện hình phạt nào?