Download app chống virus, người dùng Android nhận malware đánh cắp mật khẩu

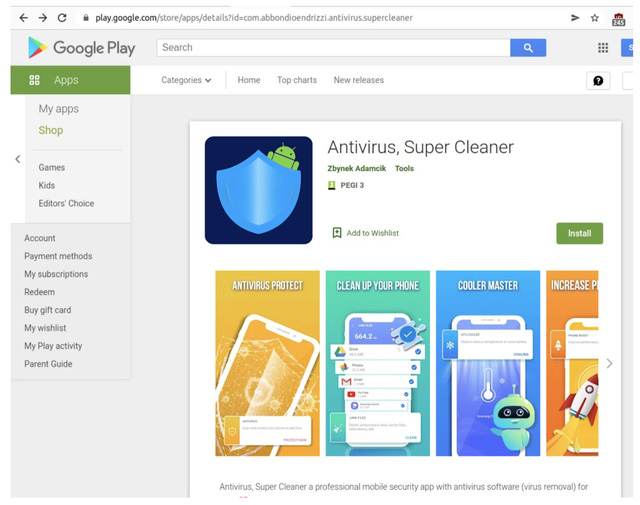

6 ứng dụng chứa malware ngụy trang thành app chống virus đã được download 15.000 lần trên Play Store.

Theo các nhà nghiên cứu bảo mật của Check Point, 6 ứng dụng độc hại đã được tải xuống 15.000 lần trước khi Google xóa chúng khỏi cửa hàng nhờ nhận được cảnh báo. Điều đáng chú ý là các ứng dụng này ngụy trang thành app chống virus, nhưng chúng lại kèm theo malware Sharkbot đánh cắp mật khẩu của người dùng.

Sharkbot hoạt động bằng cách đánh lừa nạn nhân nhập thông tin đăng nhập của họ vào các cửa sổ giả mạo, thường hiện ra khi malware phát hiện các ứng dụng ngân hàng được mở. Nó cũng có thể lấy cắp thông tin bằng keylog (theo dõi thao tác bàn phím), xâm nhập tin nhắn SMS và có được toàn quyền truy cập từ xa.

Video đang HOT

Sau khi nạn nhân nhập tên người dùng và mật khẩu của họ, thông tin chi tiết sẽ được gửi đến máy chủ của malware và được kẻ xấu sử dụng để truy cập vào các tài khoản ngân hàng, mạng xã hội , email, v.v.

Malware chủ yếu nhắm đến các nạn nhân ở Anh và Ý. Nó có khả năng sử dụng định vị để xác định và bỏ qua người dùng ở Trung Quốc, Ấn Độ, Romania, Nga, Ukraine hoặc Belarus.

Các ứng dụng có thể vượt qua biện pháp bảo vệ của Play Store vì hành vi độc hại của chúng không được kích hoạt cho đến khi ai đó tải chúng xuống và chúng có cơ hội giao tiếp với máy chủ.

Các ứng dụng chứa Sharkbot đã được xóa khỏi Google Play Store vào tháng 3, nhưng có khả năng chúng vẫn còn xuất hiện trên các cửa hàng bên thứ ba.

Mã độc của Nga có thể theo dõi người dùng Android qua mic thoại của máy

Một mã độc được phát triển tại Nga đe dọa có thể theo dõi và thu thập thông tin của người dùng thông qua mic thoại trên smartphone Android.

Theo phát hiện mới của các nhà nghiên cứu bảo mật, một mã độc của Nga đang nhắm mục tiêu vào người dùng smartphone Android. Mã độc nguy hiểm này đặc biệt có thể đọc tin nhắn văn bản, nghe cuộc gọi hoặc ghi âm các cuộc trò chuyện thông qua mic thoại trên máy.

Các nhà nghiên cứu bảo mật máy tính Lab52 đã phát hiện ra mã độc mới nhắm mục tiêu vào hệ điều hành Android. Đây là mã độc được phát triển tại Nga và mã độc lây lan trên web thông qua các file APK tưởng chừng như vô hại.

Mã độc ẩn trong mã của một ứng dụng có tên Process Manager. Sau khi được cài đặt trên smartphone Android của nạn nhân, mã độc sẽ chiếm giữ dữ liệu có trên đó. Virus sẽ yêu cầu một loạt các quyền trên Android của người dùng.

Cụ thể mã độc yêu cầu quyền truy cập vào vị trí của điện thoại, dữ liệu GPS, mạng lân cận, thông tin Wi-Fi, tin nhắn văn bản, cuộc gọi điện thoại, cài đặt âm thanh và danh sách liên hệ của bạn. Trên hết, mã độc tự cho phép kích hoạt micro của điện thoại hoặc chụp ảnh thông qua các camera phía trước và phía sau mà bạn không hề hay biết. Tóm lại, toàn bộ quyền riêng tư của bạn có nguy cơ bị đe dọa.

Một máy chủ từ xa ở Nga sẽ nhận tất cả các thông tin. Để ngăn người dùng xóa ứng dụng, mã độc sẽ làm cho biểu tượng Process Manager biến mất khỏi màn hình chính. Nhiều phần mềm gián điệp sử dụng chiêu bài này để khiến nạn nhân tin rằng, họ đã xóa ứng dụng hoặc không còn chú ý đến chúng. Đây là trường hợp của virus Ginp được phát hiện vào cuối năm 2019 trên Android hay còn gọi là Trojan xHelper vô cùng nguy hiểm.

Để tránh gặp nguy hiểm và không may dính phải mã độc này, tốt nhất người dùng nên tránh cái đặt các file APK không rõ nguồn gốc.

Ứng dụng Android trộm mật khẩu cần gỡ ngay lập tức  Các nhà nghiên cứu bảo mật đã tình cờ phát hiện ra một ứng dụng Android đã được Google xóa khỏi Play Store sau khi nó được tải xuống hơn 100.000 lần. Theo PhoneArena , công ty bảo mật di động Pradeo của Pháp cho biết, ứng dụng Android được đề cập sử dụng phần mềm độc hại có tên Facestealer. Điều khiến...

Các nhà nghiên cứu bảo mật đã tình cờ phát hiện ra một ứng dụng Android đã được Google xóa khỏi Play Store sau khi nó được tải xuống hơn 100.000 lần. Theo PhoneArena , công ty bảo mật di động Pradeo của Pháp cho biết, ứng dụng Android được đề cập sử dụng phần mềm độc hại có tên Facestealer. Điều khiến...

Tiếc nuối của bản nhạc phim Mưa Đỏ đang gây sốt mạng xã hội04:43

Tiếc nuối của bản nhạc phim Mưa Đỏ đang gây sốt mạng xã hội04:43 Clip bé gái nghèo "giật" đồ cúng cô hồn gây sốt mạng: Gia chủ tiết lộ câu chuyện phía sau00:23

Clip bé gái nghèo "giật" đồ cúng cô hồn gây sốt mạng: Gia chủ tiết lộ câu chuyện phía sau00:23 Vụ 2 anh em làm việc tốt nghi bị đánh dã man ở Bắc Ninh: Camera ghi cảnh trước va chạm01:44

Vụ 2 anh em làm việc tốt nghi bị đánh dã man ở Bắc Ninh: Camera ghi cảnh trước va chạm01:44 Hơn 2 giờ truy bắt đối tượng sinh năm 1995 sát hại Thiếu tá công an01:08

Hơn 2 giờ truy bắt đối tượng sinh năm 1995 sát hại Thiếu tá công an01:08 Tập đoàn Chị Em Rọt mới chỉ hoàn tiền cho 6 khách hàng09:04

Tập đoàn Chị Em Rọt mới chỉ hoàn tiền cho 6 khách hàng09:04 BTV Khánh Trang trở lại sau 1 tháng kể từ vụ đọc sai, netizen sốc khi biết lý do02:47

BTV Khánh Trang trở lại sau 1 tháng kể từ vụ đọc sai, netizen sốc khi biết lý do02:47 Người trình báo mất 30 cây vàng khi ngủ trên ô tô là 'vua kickboxing Việt Nam'09:55

Người trình báo mất 30 cây vàng khi ngủ trên ô tô là 'vua kickboxing Việt Nam'09:55 Thông tin Chính phủ chính thức "điểm mặt" Độ Mixi, nội dung bài viết gây xôn xao02:43

Thông tin Chính phủ chính thức "điểm mặt" Độ Mixi, nội dung bài viết gây xôn xao02:43 Ca sĩ Việt đỗ 3 trường Đại học, du học Mỹ nghề bác sĩ thì bỏ ngang bị mẹ "từ mặt" cả thập kỷ04:30

Ca sĩ Việt đỗ 3 trường Đại học, du học Mỹ nghề bác sĩ thì bỏ ngang bị mẹ "từ mặt" cả thập kỷ04:30 Negav buồn bã ra về sau ghi hình, nghi bị loại khỏi Anh Trai Say Hi mùa 200:37

Negav buồn bã ra về sau ghi hình, nghi bị loại khỏi Anh Trai Say Hi mùa 200:37 Clip hot: Sao nhí đắt show nhất Việt Nam dậy thì thành đại mỹ nhân, đứng thở thôi cũng cuốn trôi mọi ánh nhìn00:32

Clip hot: Sao nhí đắt show nhất Việt Nam dậy thì thành đại mỹ nhân, đứng thở thôi cũng cuốn trôi mọi ánh nhìn00:32Tiêu điểm

Tin đang nóng

Tin mới nhất

OpenAI ký thỏa thuận điện toán đám mây lịch sử trị giá 300 tỷ USD với Oracle

"Xanh hóa" AI: Nhiệm vụ cấp bách cho Đông Nam Á

Vì sao các tập đoàn công nghệ trả hàng triệu USD để thu hút nhân tài AI?

Tạo đột phá thể chế, thúc đẩy khoa học công nghệ và đổi mới sáng tạo

Khi trí tuệ nhân tạo 'bước vào' phòng phỏng vấn tuyển dụng

Ứng dụng trợ lý ảo hỗ trợ sinh viên trong trường đại học

Meta đối mặt thêm 'sóng gió' từ cáo buộc sai sót trong đảm bảo an ninh mạng

Apple ra mắt iPhone 17, iOS 26 và loạt sản phẩm mới

Windows 10 "nổi loạn" giành lại thị phần từ Windows 11 ngay trước giờ G

Cách kéo dài thêm một năm hỗ trợ miễn phí cho Windows 10

Mô hình LLM phản hồi sai nếu bị dẫn dắt bằng thủ thuật tâm lý

Những tính năng đã biến mất khỏi smartphone

Có thể bạn quan tâm

5 thực phẩm trong bếp hỗ trợ kiểm soát gan nhiễm mỡ, tiểu đường hiệu quả

Sức khỏe

05:29:23 12/09/2025

Lí do thực sự Thiên An lên tiếng dồn dập về lùm xùm với Jack ngay lúc này?

Sao việt

00:10:02 12/09/2025

Trần đời chưa thấy bác sĩ nội trú nào đẹp vô cùng tận thế này: Nhan sắc kinh thiên động địa, hoàn mỹ không một điểm trừ

Hậu trường phim

23:56:27 11/09/2025

Chàng trai đi hẹn hò, 'hoảng hốt' khi nghe bạn gái muốn đãi tiệc cưới 50 bàn

Tv show

23:40:15 11/09/2025

Cuộc sống hạnh phúc của Chung Gia Hân bên chồng bác sĩ

Sao châu á

23:34:24 11/09/2025

Ca sĩ miền Tây đắt show nhất hiện tại: 2 lần diễn Đại lễ A50 - A80, kiếm ít nhất 11 tỷ/ năm

Nhạc việt

23:20:16 11/09/2025

Hiếp dâm thai phụ, bác sĩ ở Đồng Nai lĩnh án

Pháp luật

22:10:05 11/09/2025

Venezuela triển khai binh sĩ tới 284 "mặt trận chiến đấu" khắp cả nước

Thế giới

21:46:40 11/09/2025

Thế khó của streamer như Độ Mixi

Netizen

21:32:36 11/09/2025

Thương hiệu kinh dị 'trăm tỷ' của Thái Lan - 'Tee Yod: Quỷ ăn tạng' trở lại với phần 3, hứa hẹn kinh dị gấp 3!

Phim châu á

21:06:04 11/09/2025

Samsung và OPPO bắt tay hợp tác phát triển vi xử lý di động mới, cạnh tranh với Apple

Samsung và OPPO bắt tay hợp tác phát triển vi xử lý di động mới, cạnh tranh với Apple Tin tặc Trung Quốc sử dụng phần mềm VLC để tiến hành tấn công mạng

Tin tặc Trung Quốc sử dụng phần mềm VLC để tiến hành tấn công mạng

Google Messages có thể dịch tin nhắn iMessage thành biểu tượng cảm xúc

Google Messages có thể dịch tin nhắn iMessage thành biểu tượng cảm xúc Malware Android có khả năng "tự hủy", khôi phục cài đặt gốc của máy sau khi "xong việc" hoặc bị phát hiện

Malware Android có khả năng "tự hủy", khôi phục cài đặt gốc của máy sau khi "xong việc" hoặc bị phát hiện Người dùng Android hài lòng với các bản cập nhật hơn người dùng iOS

Người dùng Android hài lòng với các bản cập nhật hơn người dùng iOS Google nói Apple hưởng lợi khi người dùng Android bị phân biệt đối xử trên iMessage

Google nói Apple hưởng lợi khi người dùng Android bị phân biệt đối xử trên iMessage Google tham vọng bắt kịp hệ sinh thái của Apple trong năm 2022

Google tham vọng bắt kịp hệ sinh thái của Apple trong năm 2022 Hơn 9 triệu thiết bị Android dính mã độc từ các ứng dụng trong Huawei AppGallery

Hơn 9 triệu thiết bị Android dính mã độc từ các ứng dụng trong Huawei AppGallery Android 10 vẫn là hệ điều hành phổ biến nhất

Android 10 vẫn là hệ điều hành phổ biến nhất Tim Cook khuyên khách hàng nên mua điện thoại Android nếu họ muốn làm được điều này

Tim Cook khuyên khách hàng nên mua điện thoại Android nếu họ muốn làm được điều này Nhìn lại Android 1.0 hơn 1 thập kỷ trước : Khi một hệ điều hành non trẻ bước những bước đầu tiên

Nhìn lại Android 1.0 hơn 1 thập kỷ trước : Khi một hệ điều hành non trẻ bước những bước đầu tiên Chiêu trò rủ người lạ vào phá lớp học online

Chiêu trò rủ người lạ vào phá lớp học online Người dùng iOS bỏ ra hơn 40 tỷ USD để mua ứng dụng, chịu chi gấp 2 lần so với người dùng Android

Người dùng iOS bỏ ra hơn 40 tỷ USD để mua ứng dụng, chịu chi gấp 2 lần so với người dùng Android Ít nhất 60 triệu người cài ứng dụng Android thu thập dữ liệu trái phép

Ít nhất 60 triệu người cài ứng dụng Android thu thập dữ liệu trái phép Cần Thơ sẽ có Trung tâm UAV - Robot phục vụ nông nghiệp thông minh

Cần Thơ sẽ có Trung tâm UAV - Robot phục vụ nông nghiệp thông minh Ngân hàng và dịch vụ tài chính dẫn đầu về ứng dụng AI và GenAI

Ngân hàng và dịch vụ tài chính dẫn đầu về ứng dụng AI và GenAI "Gã khổng lồ" Alibaba phát hành mô hình AI cạnh tranh với OpenAI và Google

"Gã khổng lồ" Alibaba phát hành mô hình AI cạnh tranh với OpenAI và Google Ra mắt ứng dụng hỗ trợ ra quyết định lâm sàng cho hệ thống y tế tích hợp AI

Ra mắt ứng dụng hỗ trợ ra quyết định lâm sàng cho hệ thống y tế tích hợp AI NVIDIA và ADI bắt tay thúc đẩy kỷ nguyên robot thông minh

NVIDIA và ADI bắt tay thúc đẩy kỷ nguyên robot thông minh Samsung ra mắt trợ lý Vision AI tại IFA 2025

Samsung ra mắt trợ lý Vision AI tại IFA 2025 Doanh nghiệp thương mại điện tử, bán lẻ trở thành mục tiêu ưu tiên của hacker

Doanh nghiệp thương mại điện tử, bán lẻ trở thành mục tiêu ưu tiên của hacker Nền tảng du lịch trực tuyến chạy đua ứng phó sự trỗi dậy của tác nhân AI

Nền tảng du lịch trực tuyến chạy đua ứng phó sự trỗi dậy của tác nhân AI VĐV bóng chuyền Đặng Thị Hồng bị cấm thi đấu vô thời hạn

VĐV bóng chuyền Đặng Thị Hồng bị cấm thi đấu vô thời hạn Hình ảnh cuối cùng của Vu Mông Lung trước khi qua đời vì ngã lầu ở tuổi 37

Hình ảnh cuối cùng của Vu Mông Lung trước khi qua đời vì ngã lầu ở tuổi 37 Tóc Tiên không còn che giấu chuyện dọn khỏi biệt thự?

Tóc Tiên không còn che giấu chuyện dọn khỏi biệt thự? Công an điều tra các hành vi khác của chủ nha khoa Tuyết Chinh ở TPHCM

Công an điều tra các hành vi khác của chủ nha khoa Tuyết Chinh ở TPHCM Tăng Thanh Hà trùm kín mặt, lặng lẽ đứng 1 góc trong tang lễ của bố diễn viên Quốc Cường

Tăng Thanh Hà trùm kín mặt, lặng lẽ đứng 1 góc trong tang lễ của bố diễn viên Quốc Cường Hình ảnh chưa từng lên sóng của "mỹ nam cổ trang số 1 Trung Quốc" vừa ngã lầu tử vong gây đau xót nhất lúc này

Hình ảnh chưa từng lên sóng của "mỹ nam cổ trang số 1 Trung Quốc" vừa ngã lầu tử vong gây đau xót nhất lúc này Toàn cảnh ồn ào chồng ca sĩ Na Anh lộ video với phụ nữ khác

Toàn cảnh ồn ào chồng ca sĩ Na Anh lộ video với phụ nữ khác Vụ "mỹ nam số 1 Trung Quốc" rơi lầu tử vong: Nhiều uẩn khúc đáng ngờ ở hiện trường, nghi bị mưu sát?

Vụ "mỹ nam số 1 Trung Quốc" rơi lầu tử vong: Nhiều uẩn khúc đáng ngờ ở hiện trường, nghi bị mưu sát? Chấn động Cbiz: Rộ tin 1 mỹ nam cổ trang hàng đầu vừa tử vong vì ngã lầu

Chấn động Cbiz: Rộ tin 1 mỹ nam cổ trang hàng đầu vừa tử vong vì ngã lầu Mỹ: Chấn động vụ nữ nghệ sĩ trẻ Ukraine bị sát hại trên tàu điện

Mỹ: Chấn động vụ nữ nghệ sĩ trẻ Ukraine bị sát hại trên tàu điện Lời khai của bà chủ phòng khám nha khoa Tuyết Chinh hành hung khách hàng

Lời khai của bà chủ phòng khám nha khoa Tuyết Chinh hành hung khách hàng Vén màn hệ sinh thái "đẻ ra trứng vàng" của "nữ đại gia quận 7": Sự thật chồng là Tổng giám đốc VB Group, vợ sản xuất phim doanh thu hàng trăm tỷ đồng?

Vén màn hệ sinh thái "đẻ ra trứng vàng" của "nữ đại gia quận 7": Sự thật chồng là Tổng giám đốc VB Group, vợ sản xuất phim doanh thu hàng trăm tỷ đồng? Vợ cựu thủ tướng Nepal tử vong do nhà riêng bị phóng hỏa giữa biểu tình

Vợ cựu thủ tướng Nepal tử vong do nhà riêng bị phóng hỏa giữa biểu tình Chấn động vụ "ngọc nữ" bị ông lớn giở đồi bại: Mắc bệnh tâm thần và ra đi trong cô độc ở tuổi 55

Chấn động vụ "ngọc nữ" bị ông lớn giở đồi bại: Mắc bệnh tâm thần và ra đi trong cô độc ở tuổi 55 Cô gái lén lút làm điều này ở tiệm nail, rồi ngang nhiên đặt hàng trên Shopee

Cô gái lén lút làm điều này ở tiệm nail, rồi ngang nhiên đặt hàng trên Shopee Bố qua đời sau một ngày nói hiến tạng cho mẹ, bé gái 11 tuổi nghẹn ngào

Bố qua đời sau một ngày nói hiến tạng cho mẹ, bé gái 11 tuổi nghẹn ngào Rò rỉ ảnh hiện trường nơi "mỹ nam cổ trang số 1 Trung Quốc" ngã lầu tử vong vào sáng nay?

Rò rỉ ảnh hiện trường nơi "mỹ nam cổ trang số 1 Trung Quốc" ngã lầu tử vong vào sáng nay? Diễn viên Thiên An bất ngờ tung full tin nhắn làm giấy khai sinh, lần đầu đáp trả về họp báo 2 tiếng

Diễn viên Thiên An bất ngờ tung full tin nhắn làm giấy khai sinh, lần đầu đáp trả về họp báo 2 tiếng