Công cụ khôi phục dữ liệu bị đánh cắp

Kaspersky Lab vừa giới thiệu bộ công cụ giúp người dùng lấy lại các thông tin bị đánh cắp từ CoinVault và Bitcryptor mà không phải mất tiền chuộc như trước đây.

Công cụ giải mã dữ liệu bị mã hóa bởi ransomware vừa được Kaspersky Lab giới thiệu. Phần mềm này tập hợp danh sách các chìa khóa giải mã hóa cho dữ liệu liên quan đến hai loại mã độc “họ ransomware” là CoinVault và Bitcryptor.

Dịch vụ này chứa đến 750 chìa khóa giải mã, giúp các nạn nhân phá khóa mã độc, khôi phục lại dữ liệu.

Có đến hơn 1.500 nạn nhân trên khắp 108 quốc gia bị CoinVault tấn công. Sau khi bị phát hiện một biến thể khác của CoinVault ra đời với tên gọi Bitcryptor.

CoinVault tấn công mạnh mẽ tại 108 quốc gia trong tháng 5/2014. Số nạn nhân của CoinVault vượt hơn 1.500. Sau khi bị phát giác, một biến thế của CoinVault được đặt tên Bitcryptor ra đời. Đến tháng 9/2015, cảnh sát Hà Lan bắt giữ hai người đàn ông liên quan đến CoinVault và Bitcryptor, thu được thêm 14.031 chìa khóa giải mã.

Video đang HOT

Ước tính chủ nhân của các biến thể mã độc tống tiền CryptoWall kiếm được hơn 325 triệu USD trong năm 2014 nhờ tiền chuộc dữ liệu của các nạn nhân.

Dựa trên những công cụ thu được, Kaspersky Lab hợp tác cùng cảnh sát Hà Lan Kaspersky Lab đã tìm ra công cụ giúp ngăn chặn mã độc mã hóa dữ liệu tống tiền (ransomware) qua dịch vụ Ransomware Decryptor Service. Công cụ ngày cho phép người dùng khôi phục lại những dữ liệu bị đánh cắp mà không phải trả tiền chuộc như trước đây.

Khương Nha

Theo Zing

Xuất hiện trò lừa đảo mạo danh Windows 10

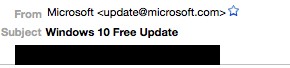

Nắm bắt tâm lý háo hức chờ đợi Windows 10 của người dùng, tội phạm số đã bắt đầu giả danh các email từ Microsoft để lừa cài ransomware (mã độc tống tiền) vào máy của người dùng.

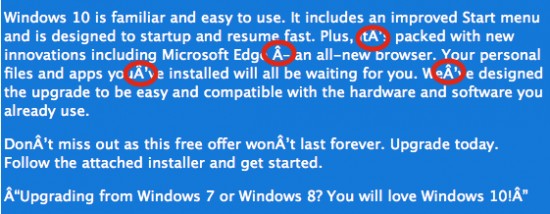

Theo nghiên cứu mới được công ty thiết bị mạng Cisco đăng tải, tội phạm số hiện đã bắt đầu thực hiện một hình thức tấn công mới: Gửi mail mạo danh Microsoft thông báo với người dùng rằng họ được quyền nâng cấp miễn phí lên Windows 10. Để lừa gạt người dùng nhẹ dạ cả tin, hacker thậm chí còn thêm địa chỉ vào phần tên người gửi để tăng tính xác thực.

Dấu hiệu rõ rệt nhất hé lộ bản chất lừa đảo của email này là file đính kèm, bởi các hãng công nghệ đáng tin cậy sẽ không bao giờ gửi file chứa bộ cài cho người dùng. Trong nội dung mail, bạn cũng có thể thấy nhiều ký tự được hiển thị không chuẩn xác. Email từ Microsoft chắc chắn sẽ không chứa các ký tự lạ này.

Phía dưới, hacker còn thêm nhiều phần chụp màn hình nhằm thuyết phục người dùng. Đầu tiên là chữ ký giả mạo Microsoft:

Tiếp đó là cam kết đã quét virus và thậm chí còn được chèn đường dẫn tới một bộ quét virus có thật:

Nội dung file zip đính kèm là mã độc. Ngay sau khi bạn tải file đính kèm, giải nén và chạy bên trong, các file của bạn sẽ ngay lập tức bị khóa bởi ransomware CTB-Locker. Giống như các loại ransomware khác, CTB-Locker sẽ mã hóa các file và đòi bạn phải trả tiền để lấy lại.

Trong mọi trường hợp, để tránh bị tấn công, bạn cần phải cảnh giác trước các email từ các địa chỉ "lạ", đặc biệt là các email có file đính kèm từ những người không quen biết. Bạn cũng cần phải thường xuyên sao lưu các file quan trọng lên đám mây hoặc ra các thiết bị nhớ ngoài (USB, ổ cứng) để không bị mất file nếu nhiễm ransomware.

Theo Lê Hoàng/ Vnreview

Nghi án đàm phán hạt nhân Iran bị do thám  Sau việc cơ quan mật vụ của các nước phương Tây do thám lẫn nhau, đến lượt các cuộc đàm phán về vấn đề hạt nhân Iran cũng nằm trong tầm ngắm của các chương trình do thám... Ngày 10-6, tập đoàn an ninh mạng Kaspersky Lab (Nga) công bố báo cáo cho biết phát hiện sâu máy tính phiên bản mới, lợi...

Sau việc cơ quan mật vụ của các nước phương Tây do thám lẫn nhau, đến lượt các cuộc đàm phán về vấn đề hạt nhân Iran cũng nằm trong tầm ngắm của các chương trình do thám... Ngày 10-6, tập đoàn an ninh mạng Kaspersky Lab (Nga) công bố báo cáo cho biết phát hiện sâu máy tính phiên bản mới, lợi...

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43 Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59

Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59 Chạy show Đại lễ như Mỹ Tâm: Từ Mỹ Đình đến Quảng trường Ba Đình rồi Ninh Bình, hát ở đâu "gây bão" ở đó01:12

Chạy show Đại lễ như Mỹ Tâm: Từ Mỹ Đình đến Quảng trường Ba Đình rồi Ninh Bình, hát ở đâu "gây bão" ở đó01:12 Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04

Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04 Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13

Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13 Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45

Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45 Hoà Hiệp thấy hiện tượng lạ trong đêm cuối với Ngọc Trinh, mẹ ruột khóc nghẹn02:36

Hoà Hiệp thấy hiện tượng lạ trong đêm cuối với Ngọc Trinh, mẹ ruột khóc nghẹn02:36 Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52

Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52 Ngọc Trinh qua đời, Trấn Thành chia buồn, bố ruột có hành động gây xót xa02:37

Ngọc Trinh qua đời, Trấn Thành chia buồn, bố ruột có hành động gây xót xa02:37 Lê Phương viếng lễ tang NSƯT Ngọc Trinh, nói một câu 24 chữ lộ con người thật!02:25

Lê Phương viếng lễ tang NSƯT Ngọc Trinh, nói một câu 24 chữ lộ con người thật!02:25 Cảnh tượng hỗn loạn tại đám tang của diễn viên Ngọc Trinh gây bức xúc00:28

Cảnh tượng hỗn loạn tại đám tang của diễn viên Ngọc Trinh gây bức xúc00:28Tiêu điểm

Tin đang nóng

Tin mới nhất

Mô hình AI có thể mở ra triển vọng mới trong việc chăm sóc mắt

Google Gemini 2.5 Flash Image AI tạo và chỉnh sửa ảnh đa phương thức

Nano Banana là gì mà khiến mọi người xôn xao, đứng đầu Google Trends Việt Nam?

Nhu cầu nâng cấp iPhone 17 tăng vọt

Vì sao smartphone Samsung khó sửa chữa?

Google Maps trên Android sắp có thể chỉ đường không cần mở ứng dụng

Thấy gì từ cuộc 'đột kích' của Nhà Trắng vào ngành chip?

Những phần mềm diệt virus bị xem là tệ hơn chương trình độc hại

700 triệu người dùng Android gặp nguy vì hơn 20 ứng dụng VPN phổ biến

Samsung lên kế hoạch sản xuất 50.000 điện thoại gập ba

Người dùng Gmail 'thở phào' trước tuyên bố từ Google

Haidilao thu về hơn 1.100 tỷ đồng tại Việt Nam, hiệu suất mỗi cửa hàng đạt gần 70 tỷ trong 6 tháng

Có thể bạn quan tâm

Bảng giá xe máy Suzuki mới nhất tháng 9/2025

Xe máy

09:38:10 07/09/2025

Siêu xe Ferrari Monza SP2 của hoàng thân Malaysia bất ngờ xuất hiện

Ôtô

09:37:42 07/09/2025

Phó giám đốc VFC nghỉ việc ở tuổi 43: Cha đẻ loạt bom tấn quốc dân, chuyện tình viên mãn cả showbiz ngưỡng mộ

Hậu trường phim

09:36:27 07/09/2025

Bắt giam cựu cán bộ tư pháp có hành vi lừa đảo

Pháp luật

09:35:47 07/09/2025

MC Mai Ngọc cực chăm tập môn này lấy lại vóc dáng sau sinh, body căng đét như chưa từng sinh nở!

Netizen

09:35:22 07/09/2025

Nga hiện triển khai 700.000 binh sĩ ở Ukraine?

Thế giới

09:31:37 07/09/2025

Tình trường của Bảo Anh: Công khai duy nhất 1 người, được đẩy thuyền với sao nam có tài sản trăm tỷ

Sao việt

09:31:01 07/09/2025

Virus 'sát thủ thầm lặng' gây ung thư gan

Sức khỏe

09:02:53 07/09/2025

Nàng WAG Việt hiếm hoi nói không với drama, visual sáng bừng, học vấn cực đỉnh

Sao thể thao

08:56:52 07/09/2025

Tử vi ngày 7/9/2025 của 12 cung hoàng đạo: Xử Nữ nên tham vọng trong công việc

Trắc nghiệm

08:54:56 07/09/2025

Facebook đang nghiên cứu công nghệ dịch chuyển tức thời

Facebook đang nghiên cứu công nghệ dịch chuyển tức thời Cách loại bỏ thông báo nâng cấp Windows 10

Cách loại bỏ thông báo nâng cấp Windows 10

Máy tính Bộ Tư pháp nhiễm mã độc nhưng chưa bị tống tiền

Máy tính Bộ Tư pháp nhiễm mã độc nhưng chưa bị tống tiền Máy tính của Bộ Tư pháp xuất hiện mã độc tống tiền

Máy tính của Bộ Tư pháp xuất hiện mã độc tống tiền Tình báo Mỹ bảo hộ cho nhóm tin tặc tai tiếng?

Tình báo Mỹ bảo hộ cho nhóm tin tặc tai tiếng? Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam

Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ

AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật

Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật OpenAI tự sản xuất chip

OpenAI tự sản xuất chip Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ

Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ Lenovo ra mắt loạt sản phẩm mới tích hợp AI

Lenovo ra mắt loạt sản phẩm mới tích hợp AI Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số

Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi

Diễn viên Việt sở hữu 2 biệt thự, 3 nhà hàng: Hủy hôn vợ sắp cưới, tuổi 41 yêu bạn gái kém 16 tuổi Quang Hùng MasterD tại F1 Grand Prix x Ferrari ở Ý: Visual "tổng tài" sáng bừng, được làm 1 việc ngang với Kendall Jenner!

Quang Hùng MasterD tại F1 Grand Prix x Ferrari ở Ý: Visual "tổng tài" sáng bừng, được làm 1 việc ngang với Kendall Jenner! Công bố số tiền Hoa hậu Thuỳ Tiên đã chủ động nộp khắc phục hậu quả vụ kẹo Kera

Công bố số tiền Hoa hậu Thuỳ Tiên đã chủ động nộp khắc phục hậu quả vụ kẹo Kera Travis Kelce lộ diện sau lời cầu hôn triệu đô, bảnh thế này bảo sao Taylor Swift mê mệt!

Travis Kelce lộ diện sau lời cầu hôn triệu đô, bảnh thế này bảo sao Taylor Swift mê mệt! Mùa hè ảm đạm của màn ảnh Hoa ngữ: Dàn bom tấn ngã ngựa hàng loạt

Mùa hè ảm đạm của màn ảnh Hoa ngữ: Dàn bom tấn ngã ngựa hàng loạt Bị bố đẻ mắng trong bữa cơm, vợ tôi về trút bực bội lên đầu cả nhà chồng

Bị bố đẻ mắng trong bữa cơm, vợ tôi về trút bực bội lên đầu cả nhà chồng Đây là "hoàng tử châu Á" đểu giả nhất showbiz: "5 lần 7 lượt" cặp gái trẻ sau lưng vợ, lại còn gây chuyện lớn suýt đi tù

Đây là "hoàng tử châu Á" đểu giả nhất showbiz: "5 lần 7 lượt" cặp gái trẻ sau lưng vợ, lại còn gây chuyện lớn suýt đi tù Tìm cặp vợ chồng mất tích 55 năm trước, thấy điều bất thường dưới lòng sông

Tìm cặp vợ chồng mất tích 55 năm trước, thấy điều bất thường dưới lòng sông Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động

Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2

Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2 Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm!

Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm! Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới

Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh

Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn?

Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn? "Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia

"Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu

Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu Lý do bố Tạ Đình Phong cưng Trương Bá Chi hết mực nhưng lại lạnh nhạt với Vương Phi

Lý do bố Tạ Đình Phong cưng Trương Bá Chi hết mực nhưng lại lạnh nhạt với Vương Phi