Chặn mã độc và nội dung người lớn bằng cách đổi DNS

Mới đây, Cloudfare đã ra mắt dịch vụ DNS 1.1.1.1 for Families , đây là dịch vụ DNS dành cho gia đình và nó khác với dịch vụ DNS 1.1.1.1 tiêu chuẩn hãng này giới thiệu trước đó.

Cụ thể, DNS 1.1.1.1 tiêu chuẩn không chặn bất kỳ nội dung nào. Trong khi đó, DNS 1.1.1.1 for Families có khả năng chặn mã độc ( malware ) cũng như nội dung người lớn ( adult content ). Nhờ vậy, phụ huynh có thể dùng nó để bảo vệ và hạn chế truy cập của con mình.

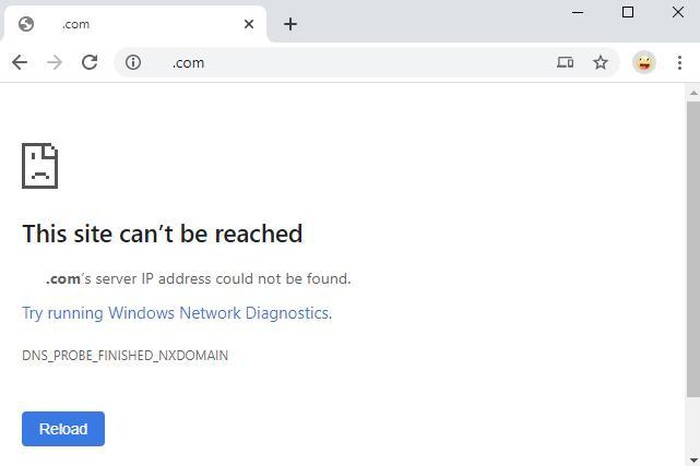

Tính năng kiểm soát nội dung trên hệ thống DNS mới hoạt động như sau: Khi một thiết bị trong mạng gửi yêu cầu truy cập vào một trang web, yêu cầu này sẽ được chuyển cho máy chủ DNS của Cloudfare. Máy chủ DNS sẽ kiểm tra tên miền của trang web dựa trên cơ sở dữ liệu hiện có, nếu tên miền đó trùng khớp với tên miền có chứa mã độc hoặc nội dung người lớn trong cơ sở dữ liệu, máy chủ DNS sẽ từ chối phân giải tên miền này, đồng thời trả về thông báo lỗi DNS.

Tương tự như tất cả những giải pháp lọc nội dung khác, cơ sở dữ liệu của Cloudfare hiện tại vẫn chưa đầy đủ. Bởi vậy, nó có thể không chặn hết tất cả tên miền chứa mã độc hoặc nội dung người lớn. Mặc dù vậy, nó cũng làm giảm đáng kể các rủi ro bảo mật, cũng như lượt truy cập vào các trang web người lớn.

Để sử dụng hệ thống DNS mới, bạn chỉ cần thay đổi cài đặt máy chủ DNS (DNS server) trên thiết bị mình đang sử dụng, chẳng hạn máy tính Windows, macOS, smartphone, tablet Android, iOS… hoặc trên bộ định tuyến (router).

Chúng tôi khuyến khích bạn thay đổi DNS server từ bộ định tuyến. Tất cả các thiết bị trong mạng muốn đi ra Internet đều phải đi qua bộ định tuyến, do vậy khi bạn thay đổi DNS server trên bộ định tuyến, nó sẽ có hiệu lực trên tất cả các thiết bị trong mạng.

Sau đây là danh sách các máy chủ DNS hiện có của Cloudfare và chức năng của chúng.

Cloudflare DNS, không lọc nội dung:

- Primary DNS: 1.1.1.1

Video đang HOT

- Secondary DNS: 1.0.0.1

Cloudflare DNS, chỉ chặn mã độc (malware):

- Primary DNS: 1.1.1.2

- Secondary DNS: 1.0.0.2

Cloudflare DNS, chặn mã độc và nội dung người lớn:

- Primary DNS: 1.1.1.3

- Secondary DNS: 1.0.0.3

Cách thay đổi DNS server trên bộ định tuyến

Lưu ý: Chúng tôi thực hiện hướng dẫn dưới đây trên bộ định tuyến TP-Link. Với các bộ định tuyến khác, bạn có thể áp dụng các bước tương tự.

Đầu tiên, bạn truy cập vào trang quản lý bộ định tuyến bằng cách mở trình duyệt web và truy cập vào địa chỉ IP của nó, chẳng hạn 192.168.0.1 hay 192.168.1.1, sau đó đăng nhập bằng tài khoản và mật khẩu tương ứng.

Từ trình đơn bên trái, bạn chọn DHCP> DHCP Settings (Cài đặt DHCP), sau đó nhập địa chỉ IP của dịch vụ DNS bạn muốn sử dụng. Ở đây, chúng tôi muốn chặn cả mã độc lẫn nội dung người lớn nên chúng tôi sẽ nhập địa chỉ DNS 1.1.1.3 và 1.0.0.3 lần lượt vào các ô Primary DNS (DNS chính) và Secondary DNS (DNS thứ hai). Hoàn tất, bạn bấn nút Save (Lưu).

Kể từ bây giờ trở đi, mỗi khi con bạn hoặc ai đó truy cập vào những trang web có chứa mã độc hoặc nội dung người lớn trùng khớp với trang web trong cơ sở dữ liệu của Cloudfare, họ sẽ gặp thông báo như dưới đây.

Ca Tiếu

Phần mềm độc hại trên Android tự cài sau khi xóa sạch máy

xHelper là một phần mềm độc hại trên Android dường như "bất tử" khi tự động cài lại sau khi bị người dùng gỡ khỏi máy, thậm chí việc đưa thiết bị về trạng thái xuất xưởng cũng không giúp ích gì.

Khôi phục cài đặt gốc cho máy cũng không thể "giải thoát" người dùng khỏi loại malware tên xHelper trên Android

Theo THN , xHelper đã lây nhiễm trên 45.000 thiết bị Android trong năm ngoái và kể từ đó các nhà nghiên cứu bảo mật đã thử vén màn bí mật loại phần mềm độc hại có khả năng tự cài đặt lại này.

Trong bài đăng trên blog mới đây, chuyên gia phân tích phần mềm độc hại Igor Golovin của Kaspersky đã giải mã được bí mật của xHelper, cho thấy chi tiết kỹ thuật được sử dụng trong cơ chế "bất khuất" của chương trình, đồng thời tìm ra cách "nhổ cỏ tận gốc" trên các thiết bị đã nhiễm.

Ban đầu, xHelper giả dạng một phần mềm dọn dẹp và tối ưu tốc độ smartphone phổ biến, đa phần nạn nhân sinh sống tại Nga (80,56%), Ấn Độ (3,43%) và Algeria (2,43%). "Thực tế ứng dụng dọn dẹp này chẳng mang lại lợi ích nào. Sau khi cài lên máy, chương trình tự động biến mất không để lại dấu vết trên màn hình hay trong danh mục phần mềm. Cách duy nhất để tìm thấy xHelper là tra trong danh sách ứng dụng đã cài đặt trong phần cài đặt hệ thống", Golovin nói.

Sau khi được cài đặt, ứng dụng sẽ đăng ký một dịch vụ tiền cảnh (foreground - những tác vụ dùng người dùng có thể chú ý, nhận biết và phải hiển thị thông báo), sau đó giải nén gói mã hóa có khả năng thu thập, gửi thông tin xác thực trên máy nạn nhân tới một máy chủ được tin tặc điều khiển từ xa. Bước tiếp theo, chương trình thực thi gói dữ liệu ẩn khác để kích hoạt một loạt lệnh khai thác Android rồi cố gắng đoạt quyền quản trị trong hệ điều hành.

"Chương trình có thể lấy quyền root trên các thiết bị Android 6 hoặc 7 cài trên thiết bị của những nhà sản xuất đến từ Trung Quốc. Phần mềm tự cài một backdoor có khả năng thực thi lệnh, cho phép kẻ tấn công có toàn quyền truy cập vào tất cả ứng dụng", Golovin chia sẻ thêm.

Ứng dụng sau đó sẽ âm thầm tồn tại trong máy và chỉ đợi lệnh của tin tặc mới hành động. Nếu cuộc tấn công thành công, phần mềm khả nghi sẽ lạm dụng quyền ưu tiên để lẳng lặng cài xHelper bằng cách sao chép trực tiếp tập tin độc hại vào phân vùng hệ thống. Tất cả tập tin được đăng ký thuộc tính bất biến, khiến chúng rất khó bị xóa vì hệ thống Android không cho phép gỡ bỏ những file dạng này.

Kể cả khi ứng dụng bảo mật hợp pháp hay người dùng gỡ bỏ malware khỏi phân vùng hệ thống để vĩnh viễn loại chương trình trên máy, xHelper vẫn tự sửa đổi thư viện hệ thống nhằm ngăn người dùng cài lại phân vùng trong chế độ Ghi hệ thống.

Việc này khiến thao tác khôi phục máy về cài đặt gốc cũng trở nên vô dụng. Các chuyên gia cho biết biện pháp duy nhất để vĩnh viễn loại bỏ xHelper khỏi máy là cài đặt lại máy bằng một phiên bản hệ điều hành "sạch" tải từ website chính thức của nhà cung cấp, hoặc sử dụng một phiên bản ROM Android khác miễn là tương thích với máy đang dùng.

Anh Quân

Làm việc từ xa: Làm sao để không dính mã độc, lộ lọt thông tin?  Nhấn mạnh nếu thiếu chuẩn bị người dùng sẽ phải đối mặt nguy cơ dính mã độc, lộ lọt dữ liệu khi làm việc từ xa, các chuyên gia CMC, CyRadar đã chỉ cách giúp nhân sự của các doanh nghiệp làm việc từ xa an toàn. Thời gian gần đây, nhiều cơ quan, doanh nghiệp đang có xu hướng khuyến khích nhân...

Nhấn mạnh nếu thiếu chuẩn bị người dùng sẽ phải đối mặt nguy cơ dính mã độc, lộ lọt dữ liệu khi làm việc từ xa, các chuyên gia CMC, CyRadar đã chỉ cách giúp nhân sự của các doanh nghiệp làm việc từ xa an toàn. Thời gian gần đây, nhiều cơ quan, doanh nghiệp đang có xu hướng khuyến khích nhân...

NSƯT Hoài Linh bị người yêu cũ 'lật tẩy', hé lộ hình xăm và bí mật chưa từng kể02:37

NSƯT Hoài Linh bị người yêu cũ 'lật tẩy', hé lộ hình xăm và bí mật chưa từng kể02:37 Trịnh Sảng gặp chuyện vì dính đến Vu Mông Lung, lộ video ai cũng sốc02:41

Trịnh Sảng gặp chuyện vì dính đến Vu Mông Lung, lộ video ai cũng sốc02:41 Bùi Quỳnh Hoa kiện tài khoản tung clip riêng tư, hé lộ chi tiết sốc02:55

Bùi Quỳnh Hoa kiện tài khoản tung clip riêng tư, hé lộ chi tiết sốc02:55 Vợ Giao Heo gục ngã khi biết tin chồng mất, tiết lộ lời hứa dang dở gây xót xa02:33

Vợ Giao Heo gục ngã khi biết tin chồng mất, tiết lộ lời hứa dang dở gây xót xa02:33 Lộc Hàm và Quan Hiểu Đồng chia tay vì có người thứ 3, danh tính gây sốc?02:53

Lộc Hàm và Quan Hiểu Đồng chia tay vì có người thứ 3, danh tính gây sốc?02:53 Anh Trai Say Hi 2: Vũ Cát Tường giữ vững phong độ, 1 người vắng mặt phút chót?02:49

Anh Trai Say Hi 2: Vũ Cát Tường giữ vững phong độ, 1 người vắng mặt phút chót?02:49 Phạm Thoại tái xuất 6 tháng hậu ồn ào, giải thích "lùm xùm", bất ngờ xin lỗi Jack02:46

Phạm Thoại tái xuất 6 tháng hậu ồn ào, giải thích "lùm xùm", bất ngờ xin lỗi Jack02:46 JustaTee muốn ATSH 2 gây drama, lộ luật chơi khó nhằn, em Quang Hùng bị chèn ép?02:49

JustaTee muốn ATSH 2 gây drama, lộ luật chơi khó nhằn, em Quang Hùng bị chèn ép?02:49 Tun Phạm 'công khai' có em bé, lộ danh tính vợ chưa cưới gây 'sốc' CĐM?02:54

Tun Phạm 'công khai' có em bé, lộ danh tính vợ chưa cưới gây 'sốc' CĐM?02:54 Võ sĩ Kota Miura công khai bạn gái hơn 14 tuổi, lộ nhiều khoảnh khắc "ngọt ngào"02:49

Võ sĩ Kota Miura công khai bạn gái hơn 14 tuổi, lộ nhiều khoảnh khắc "ngọt ngào"02:49 Lan Phương tố chồng Tây nhắn tin với gái lạ, lừa gạt vợ suốt 7 năm02:59

Lan Phương tố chồng Tây nhắn tin với gái lạ, lừa gạt vợ suốt 7 năm02:59Tiêu điểm

Tin đang nóng

Tin mới nhất

Bước vào kỷ nguyên chuyển đổi số, trí tuệ nhân tạo và robotics

Vì sao người dùng Galaxy nên cập nhật lên One UI 8

Cập nhật iOS 26, nhiều người "quay xe" muốn trở về iOS 18

Mô hình AI mới dự đoán phản ứng hóa học chính xác nhờ bảo toàn khối lượng

Người dùng Apple Watch đã có thể sử dụng tính năng cảnh báo huyết áp

Apple nói gì về việc iOS 26 khiến iPhone cạn pin nhanh?

Phát triển AI dự đoán bệnh tật trước nhiều năm

Nghiên cứu mới tiết lộ bí quyết thành công của DeepSeek

Giúp sinh viên hiểu chuyển đổi xanh: Chìa khóa cho đổi mới sáng tạo bền vững

Cách cập nhật iOS 26 nhanh chóng và dễ dàng trên iPhone

Trí tuệ nhân tạo: Khi giới nghiên cứu khoa học 'gian lận' bằng ChatGPT

Google ra mắt ứng dụng desktop mới cho Windows với công cụ tìm kiếm kiểu Spotlight

Có thể bạn quan tâm

Cặp nam diễn viên 2K và 95 "phim giả tình thật", chính thức công khai hẹn hò đồng giới!

Sao châu á

00:23:49 21/09/2025

Lướt thấy phim Trung Quốc này là phải cày gấp: Nữ chính thẩm mỹ tuyệt đối, nam chính quá đẹp không thể nhận ra

Phim châu á

00:05:53 21/09/2025

Vbiz mấy ai may mắn như mỹ nam này: Đóng cả Mưa Đỏ lẫn Tử Chiến Trên Không, đẹp trai diễn đỉnh flex cả đời cũng được

Hậu trường phim

23:59:02 20/09/2025

Bóng hồng khiến Quán quân Rap Việt bỏ showbiz: Giọng hát gây sốc, tiểu như nhà giàu hậu thuẫn hết mực cho chồng

Nhạc việt

23:55:35 20/09/2025

Tập 1 Anh Trai Say Hi mùa 2: Người từng rửa bát kiếm sống, người làm shipper giao cơm cho Tóc Tiên

Tv show

23:47:48 20/09/2025

Chồng chủ tịch nói lời mật ngọt với hoa hậu Đỗ Mỹ Linh, NSND Phạm Phương Thảo được mùa

Sao việt

23:34:46 20/09/2025

Khởi tố đối tượng xâm phạm mồ mả, hài cốt

Pháp luật

22:42:07 20/09/2025

Ông Trump: Mỹ 'kiếm tiền' từ xung đột Nga - Ukraine

Thế giới

22:28:17 20/09/2025

Bão Ragasa tăng cấp rất nhanh, có thể thành siêu bão vào 23/9

Tin nổi bật

22:12:03 20/09/2025

Cuộc sống của hot girl Huyền 2K4 sau khi làm dâu hào môn

Netizen

22:01:53 20/09/2025

Muốn cải thiện tốc độ PC đang ngày một ì ạch mà không tốn quá nhiều chi phí, bạn nên đầu tư ngay ổ SSD VSPTECH 960G Blue Pro

Muốn cải thiện tốc độ PC đang ngày một ì ạch mà không tốn quá nhiều chi phí, bạn nên đầu tư ngay ổ SSD VSPTECH 960G Blue Pro Trải nghiệm màn hình Lenovo ThinkVision S28u-10: Viền mỏng, màu sắc đẹp

Trải nghiệm màn hình Lenovo ThinkVision S28u-10: Viền mỏng, màu sắc đẹp

Cục ATTT khuyến nghị các cơ quan, tổ chức nâng cao bảo mật khi chuyển sang online

Cục ATTT khuyến nghị các cơ quan, tổ chức nâng cao bảo mật khi chuyển sang online Phát hiện chiến dịch tấn công mạng nhằm vào người dùng châu Á

Phát hiện chiến dịch tấn công mạng nhằm vào người dùng châu Á Phát hiện chiến dịch tấn công mới, nhắm vào người dùng iPhone với iOS từ 12.2 trở xuống

Phát hiện chiến dịch tấn công mới, nhắm vào người dùng iPhone với iOS từ 12.2 trở xuống Phát hiện 56 ứng dụng độc hại giả mạo trò chơi dành cho trẻ em, người dùng Android nên cẩn thận

Phát hiện 56 ứng dụng độc hại giả mạo trò chơi dành cho trẻ em, người dùng Android nên cẩn thận Australia cảnh báo tin tặc lợi dụng Covid-19 để phát tán mã độc

Australia cảnh báo tin tặc lợi dụng Covid-19 để phát tán mã độc Nơi thử nghiệm vaccine Covid-19 bị tấn công

Nơi thử nghiệm vaccine Covid-19 bị tấn công Đã là năm 2020, liệu việc sử dụng Wi-Fi công cộng có còn nguy hiểm?

Đã là năm 2020, liệu việc sử dụng Wi-Fi công cộng có còn nguy hiểm? Play Protect chặn 1,9 tỉ lượt cài malware từ những nguồn không phải của Google trong năm 2019

Play Protect chặn 1,9 tỉ lượt cài malware từ những nguồn không phải của Google trong năm 2019 Lợi dụng mùa Valentine, một ứng dụng Tinder giả mạo chứa mã độc đang chực đánh lừa bất cứ ai nhẹ dạ

Lợi dụng mùa Valentine, một ứng dụng Tinder giả mạo chứa mã độc đang chực đánh lừa bất cứ ai nhẹ dạ Mã độc 'núp bóng' ứng dụng tối ưu smartphone Android

Mã độc 'núp bóng' ứng dụng tối ưu smartphone Android Kaspersky: Số lượng mối đe dọa trực tuyến và ngoại tuyến tại Việt Nam giảm đáng kể

Kaspersky: Số lượng mối đe dọa trực tuyến và ngoại tuyến tại Việt Nam giảm đáng kể Không chỉ lây bệnh cho người, có một loại "virus corona" khác còn đang lây lan qua internet

Không chỉ lây bệnh cho người, có một loại "virus corona" khác còn đang lây lan qua internet Cái tên bất ngờ lọt vào top 10 điện thoại bán chạy nhất Quý II/2025

Cái tên bất ngờ lọt vào top 10 điện thoại bán chạy nhất Quý II/2025 Vì sao iPhone Air bị hoãn bán tại Trung Quốc?

Vì sao iPhone Air bị hoãn bán tại Trung Quốc? iOS 26 vừa phát hành có gì mới?

iOS 26 vừa phát hành có gì mới? Macbook Air M4 khai phá kỷ nguyên AI, mở ra sức mạnh hiệu năng

Macbook Air M4 khai phá kỷ nguyên AI, mở ra sức mạnh hiệu năng Trí tuệ nhân tạo: DeepSeek mất chưa đến 300.000 USD để đào tạo mô hình R1

Trí tuệ nhân tạo: DeepSeek mất chưa đến 300.000 USD để đào tạo mô hình R1 Google sắp bổ sung Gemini vào trình duyệt Chrome trên thiết bị di động

Google sắp bổ sung Gemini vào trình duyệt Chrome trên thiết bị di động Apple Watch tích hợp AI phát hiện nguy cơ cao huyết áp

Apple Watch tích hợp AI phát hiện nguy cơ cao huyết áp Với Gemini, trình duyệt Chrome ngày càng khó bị đánh bại

Với Gemini, trình duyệt Chrome ngày càng khó bị đánh bại Chàng trai Trung Quốc bán thận để mua iPhone 14 năm trước giờ ra sao

Chàng trai Trung Quốc bán thận để mua iPhone 14 năm trước giờ ra sao Diễn biến không ngờ vụ ca sĩ Lynda Trang Đài trộm cắp tài sản

Diễn biến không ngờ vụ ca sĩ Lynda Trang Đài trộm cắp tài sản Thi thể nữ giới phân hủy trong bao tải ở Quảng Ninh

Thi thể nữ giới phân hủy trong bao tải ở Quảng Ninh Màn trao vương miện Á hậu Việt cồng kềnh đến mức người nhận thái độ ra mặt?

Màn trao vương miện Á hậu Việt cồng kềnh đến mức người nhận thái độ ra mặt? Hoa hậu đẹp nhất Hong Kong là con dâu tỷ phú, nhận 257.000 USD/tháng

Hoa hậu đẹp nhất Hong Kong là con dâu tỷ phú, nhận 257.000 USD/tháng Cháy chung cư ở TPHCM, hàng trăm người tháo chạy trong đêm

Cháy chung cư ở TPHCM, hàng trăm người tháo chạy trong đêm 'Nữ hoàng xăm trổ' hối hận, phủ mực đen 80% cơ thể

'Nữ hoàng xăm trổ' hối hận, phủ mực đen 80% cơ thể Nhan sắc Madam Pang 41 năm trước gây chú ý

Nhan sắc Madam Pang 41 năm trước gây chú ý Đêm concert đáng buồn nhất: Nữ ca sĩ bị hàng chục nghìn fan la ó, ôm chặt chính mình khóc và cái kết bi kịch

Đêm concert đáng buồn nhất: Nữ ca sĩ bị hàng chục nghìn fan la ó, ôm chặt chính mình khóc và cái kết bi kịch Chân dung người mẹ mời "tổng tài" ra khỏi quán cà phê: Khí chất này mới thật sự là tổng tài

Chân dung người mẹ mời "tổng tài" ra khỏi quán cà phê: Khí chất này mới thật sự là tổng tài "Tổng tài" đến xin lỗi người bị đánh không được chấp nhận: Tôi rất buồn chán, hối hận

"Tổng tài" đến xin lỗi người bị đánh không được chấp nhận: Tôi rất buồn chán, hối hận Mẹ nạn nhân bị "tổng tài" ra hiệu đánh: "24 giờ là quá muộn để nói xin lỗi"

Mẹ nạn nhân bị "tổng tài" ra hiệu đánh: "24 giờ là quá muộn để nói xin lỗi" Hoa hậu Nguyễn Thúc Thùy Tiên được áp dụng tình tiết giảm nhẹ

Hoa hậu Nguyễn Thúc Thùy Tiên được áp dụng tình tiết giảm nhẹ Lần đầu lộ ảnh Sơn Tùng ôm sát rạt Thiều Bảo Trâm?

Lần đầu lộ ảnh Sơn Tùng ôm sát rạt Thiều Bảo Trâm? Điều khiến bạn diễn của Phan Hiển "nổi da gà" khi thể hiện màn dancesport chủ đề kháng chiến chống Mỹ trên chính đất Mỹ

Điều khiến bạn diễn của Phan Hiển "nổi da gà" khi thể hiện màn dancesport chủ đề kháng chiến chống Mỹ trên chính đất Mỹ Vụ thi thể thiếu nữ 15 tuổi trong cốp xe "hoàng tử showbiz": Cảnh sát khám nhà 12 tiếng, dùng luminol soi tìm vết máu

Vụ thi thể thiếu nữ 15 tuổi trong cốp xe "hoàng tử showbiz": Cảnh sát khám nhà 12 tiếng, dùng luminol soi tìm vết máu

"Nữ thần thanh xuân" Trần Kiều Ân đòi ly hôn khiến chồng thiếu gia kém 9 tuổi khóc nghẹn

"Nữ thần thanh xuân" Trần Kiều Ân đòi ly hôn khiến chồng thiếu gia kém 9 tuổi khóc nghẹn