Cập nhật Chrome ngay lập tức để vá khẩn cấp lỗ hổng zero-day

Tối ngày 28-10 (theo giờ Việt Nam), Google đã phát hành bản cập nhật mới cho trình duyệt Chrome để vá khẩn cấp lỗ hổng zero-day hiện đang được khai thác tích cực.

Các nhà nghiên cứu bảo mật Jan Vojtěek, Milánek và Przemek Gmerek của Avast đã phát hiện lỗ hổng lần đầu tiên vào ngày 25-10-2022.

Lỗ hổng bảo mật CVE-2022-3723 liên quan đến việc nhầm lẫn trong công cụ JavaScript V8. Đây là lỗi thứ 3 được khai thác tích cực trên trình duyệt Chrome trong năm nay, sau CVE-2022-1096 và CVE-2022-1364 .

Google cho biết họ đã nhận được các báo cáo liên quan đến việc khai thác lỗ hổng CVE-2022-3723 trong tự nhiên, tuy nhiên, vẫn như mọi lần, công ty không cung cấp thông tin chi tiết về bản chất của cuộc tấn công.

Từ đầu năm nay, Google đã vá khẩn cấp 7 lỗ hổng zero-day khác nhau, bao gồm CVE-2022-0609, CVE-2022-1096, CVE-2022-1364, CVE-2022-2294 , CVE-2022-2856, CVE-2022-3075 .

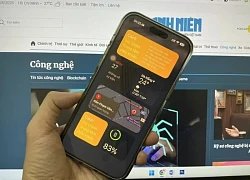

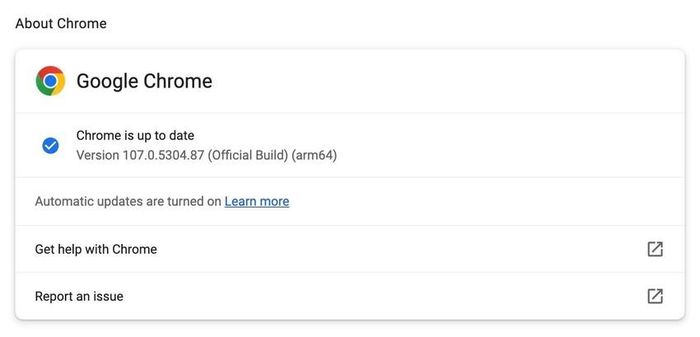

Để hạn chế bị tấn công, người dùng nên cập nhật trình duyệt Chrome lên phiên bản 107.0.5304.87 (macOS và Linux) và 107.0.5304.87/.88 (Windows) bằng cách gõ vào thanh địa chỉ dòng lệnh chrome://settings/help, sau đó chờ một lát để quá trình tải về dữ liệu hoàn tất, nhấn Relaunch để khởi động lại.

Video đang HOT

Cập nhật trình duyệt Chrome lên phiên bản mới nhất. Ảnh: TIỂU MINH

Ngoài ra, các trình duyệt sử dụng mã nguồn mở Chromium như Microsoft Edge, Brave , Opera và Vivaldi cũng cần cập nhật phiên bản mới ngay lập tức (nếu có).

Cách bảo vệ trình duyệt của bạn

Tin tặc có nhiều kỹ thuật khác nhau để khai thác các lỗ hổng của trình duyệt. May mắn thay, có một số bước bạn có thể thực hiện để giảm thiểu rủi ro trình duyệt bị xâm phạm.

Mặc dù trình duyệt có nhiều lỗ hổng, nhưng các nhà phát triển thường giải quyết nhanh bằng cách phát hành bản vá. Đó là lý do vì sao người dùng nên thường xuyên cập nhật trình duyệt đang sử dụng lên phiên bản mới nhất.

Google Chrome là trình duyệt phổ biến nhất hiện nay trên các nền tảng. Ảnh: TIỂU MINH

Hãy cẩn thận khi cài đặt các tiện ích mở rộng, mặc dù tiện lợi, nhưng các tiện ích mở rộng cũng có thể có lỗ hổng hoặc thậm chí tệ hơn là thu thập dữ liệu người dùng. Do đó, bạn nên tìm hiểu kĩ các đánh giá từ những người dùng trước trước khi cài đặt.

Tin tặc thường sử dụng các kỹ thuật lừa đảo để phân phối các công cụ khai thác nhắm vào những lỗ hổng chưa được vá trong trình duyệt. Cách đơn giản nhất để hạn chế bị tấn công là không mở email, tin nhắn từ những người gửi không xác định, không bao giờ nhấp vào liên kết hoặc mở tệp đính kèm trừ khi bạn đảm bảo nó đến từ một nguồn hợp pháp.

Ngay cả khi nhận được tin nhắn, email từ người quen, bạn cũng nên xác nhận lại với họ bằng cách gọi điện hoặc sử dụng mạng xã hội .

Hy vọng với những thông tin mà Kỷ Nguyên Số vừa cung cấp, bạn đọc sẽ biết cách tự bảo vệ mình khi lướt web.

Người dùng nên cập nhật iPhone ngay lập tức vì lý do này

Mới đây, Apple đã phát hành bản cập nhật mới nhất nhằm khắc phục lỗ hổng zero-day trên iPhone, hiện đang được khai thác tích cực trong tự nhiên.

Lỗ hổng zero-day (có mã định danh là CVE-2022-42827) được phát hiện bởi một nhà nghiên cứu ẩn danh, cho phép các ứng dụng lừa đảo thực thi mã tùy ý với quyền hạn cao nhất.

Như thường lệ, Apple không bao giờ chia sẻ thông tin chi tiết về lỗ hổng ngoại trừ việc thừa nhận vấn đề và phát hành bản vá càng sớm càng tốt. Một số báo cáo cho thấy lỗ hổng zero-day (CVE-2022-42827) đã được khai thác tích cực trong tự nhiên.

CVE-2022-42827 là lỗ hổng thứ ba liên quan đến Kernel được Apple vá sau CVE-2022-32894 và CVE-2022-32917.

Để tránh bị tấn công, người dùng nên cập nhật iPhone, iPad lên phiên bản mới nhất bằng cách vào Settings (cài đặt) - General (cài đặt chung) - Software update (cập nhật phần mềm) - Download and Install (tải về và cài đặt).

Cập nhật iPhone, iPad lên phiên bản mới nhất. Ảnh: TIỂU MINH

Bản cập nhật hiện đã có sẵn cho người dùng iPhone 8 trở lên, iPad Pro (tất cả phiên bản), iPad Air 3 trở lên, iPad Gen 5 trở lên và iPad mini 5 trở lên.

Với bản sửa lỗi mới nhất, Apple đã vá 8 lỗ hổng zero-day được khai thác tích cực và 1 lỗ hổng zero-day được biết đến công khai kể từ đầu năm, bao gồm CVE-2022-22587, CVE-2022-22594, CVE-2022-22620, CVE-2022-22674, CVE-2022-22675, CVE-2022-32893, CVE-2022-32894, CVE-2022-32917.

Ngoài CVE-2022-42827, bản cập nhật cũng giải quyết 19 lỗ hổng bảo mật khác, bao gồm 2 lỗ hổng trong Kernel, 3 lỗ hổng trong giao thức Point-to-Point (PPP), 2 lỗ hổng trong WebKit và 1 lỗ hổng trong AppleMobileFileIntegrity, Core Bluetooth, IOKit, Sandbox...

Nhà thiết kế chính của Apple sẽ rời công ty, ba năm sau khi thay thế Jony Ive  Sự ra đi của Evans Hankey để lại lỗ hổng lớn trong công ty lẫn tương lai của gã khổng lồ công nghệ Mỹ. Apple đang phải đối mặt với một lỗ hổng nhân sự lớn khi Evans Hankey, người đứng đầu bộ phận thiết kế phần cứng, đã thông báo rằng bà sẽ rời khỏi vị trí này. Hankey là trưởng bộ...

Sự ra đi của Evans Hankey để lại lỗ hổng lớn trong công ty lẫn tương lai của gã khổng lồ công nghệ Mỹ. Apple đang phải đối mặt với một lỗ hổng nhân sự lớn khi Evans Hankey, người đứng đầu bộ phận thiết kế phần cứng, đã thông báo rằng bà sẽ rời khỏi vị trí này. Hankey là trưởng bộ...

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43

5 giây gây sốt của Mỹ Tâm: Rưng rưng trực trào nước mắt khi nghe ca khúc hot nhất Đại lễ 2/904:43 Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59

Tiến sĩ Đoàn Hương: 'Status của Trấn Thành lạc điệu, nguy hiểm'16:59 Chạy show Đại lễ như Mỹ Tâm: Từ Mỹ Đình đến Quảng trường Ba Đình rồi Ninh Bình, hát ở đâu "gây bão" ở đó01:12

Chạy show Đại lễ như Mỹ Tâm: Từ Mỹ Đình đến Quảng trường Ba Đình rồi Ninh Bình, hát ở đâu "gây bão" ở đó01:12 Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04

Màn trình diễn của Phương Mỹ Chi tại Đại lễ A80 đã được tiên đoán từ 3 năm trước?07:04 Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13

Ca sĩ từng bị chê "nhạc tầm thường" nay có ca khúc gây sốt Đại lễ 2/9, tỏa sáng ở sự kiện cấp quốc gia03:13 Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45

Đến lượt "hung thần" Getty phơi bày nhan sắc thật của Thư Kỳ, có "thảm họa" như Son Ye Jin?01:45 Có anh, nơi ấy bình yên - Tập 21: Bằng tham mưu giúp Xuân giải quyết vụ cá chết03:16

Có anh, nơi ấy bình yên - Tập 21: Bằng tham mưu giúp Xuân giải quyết vụ cá chết03:16 Bí mật chưa từng kể của chiến sĩ gây ám ảnh nhất phim 'Mưa đỏ'02:03

Bí mật chưa từng kể của chiến sĩ gây ám ảnh nhất phim 'Mưa đỏ'02:03 Triệu Vy khốn khổ, ngoại hình xơ xác khó tin, Lâm Tâm Như hớn hở làm điều sốc02:36

Triệu Vy khốn khổ, ngoại hình xơ xác khó tin, Lâm Tâm Như hớn hở làm điều sốc02:36 Hoà Hiệp thấy hiện tượng lạ trong đêm cuối với Ngọc Trinh, mẹ ruột khóc nghẹn02:36

Hoà Hiệp thấy hiện tượng lạ trong đêm cuối với Ngọc Trinh, mẹ ruột khóc nghẹn02:36 Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52

Ngân 98 đột nhiên "bay màu" tài khoản giữa drama, tung clip 5 phút gây sốc02:52Tiêu điểm

Tin đang nóng

Tin mới nhất

Vạn vật kết nối: Bước phát triển nhảy vọt của chuyển đổi số

Lenovo ra mắt loạt sản phẩm mới tích hợp AI

Nhu cầu nâng cấp iPhone 17 tăng vọt

Vì sao smartphone Samsung khó sửa chữa?

Google Maps trên Android sắp có thể chỉ đường không cần mở ứng dụng

Thấy gì từ cuộc 'đột kích' của Nhà Trắng vào ngành chip?

Những phần mềm diệt virus bị xem là tệ hơn chương trình độc hại

700 triệu người dùng Android gặp nguy vì hơn 20 ứng dụng VPN phổ biến

Samsung lên kế hoạch sản xuất 50.000 điện thoại gập ba

Người dùng Gmail 'thở phào' trước tuyên bố từ Google

Haidilao thu về hơn 1.100 tỷ đồng tại Việt Nam, hiệu suất mỗi cửa hàng đạt gần 70 tỷ trong 6 tháng

Top 5 robot hút bụi đáng mua năm 2025 giúp tiết kiệm thời gian vệ sinh nhà

Có thể bạn quan tâm

Trung Quốc kích hoạt hệ thống ứng phó khẩn cấp với lũ lụt và bão Tapah

Thế giới

06:45:58 07/09/2025

Ngày buồn của VCS nhưng cộng đồng LMHT vẫn "xát muối" GAM

Mọt game

06:42:13 07/09/2025

Nữ ca sĩ bị phòng trà từ chối nay đắt show bậc nhất, nhan sắc sau 10 năm vướng nghi vấn "đập đi xây lại"

Nhạc việt

06:32:42 07/09/2025

Thêm một màn cosplay "không thể chê", hút hồn anh em game thủ ngay từ cái nhìn đầu tiên

Cosplay

06:30:08 07/09/2025

Phẫn nộ siêu sao ca nhạc huỷ show 10 phút trước giờ G, Taylor Swift "ngồi không cũng dính đạn"

Nhạc quốc tế

06:28:52 07/09/2025

Đạo diễn vừa nghỉ việc VTV có vợ là "mỹ nhân thời tiết", chuyện tình "twist" như phim truyền hình

Sao việt

06:24:51 07/09/2025

Travis Kelce lộ diện sau lời cầu hôn triệu đô, bảnh thế này bảo sao Taylor Swift mê mệt!

Sao âu mỹ

06:12:39 07/09/2025

Làm sao để phim Hàn này ngừng chiếu bây giờ: Kịch bản dở khủng khiếp, xem xong thấy không ai khổ bằng mình

Phim châu á

06:01:24 07/09/2025

10 Hoàng hậu đẹp nhất Hàn Quốc: Kim Tae Hee bét bảng, hạng 1 đúng chuẩn "sách giáo khoa cổ trang"

Hậu trường phim

06:00:07 07/09/2025

Loại rau mọc cả ở ven đường có vị khó xơi, nhưng đem nấu thành thứ mềm mềm mát mát này ăn vừa ngon lại bồi bổ cơ thể

Ẩm thực

05:58:25 07/09/2025

Sonatrach khởi động hai dự án thử nghiệm sản xuất hydro xanh

Sonatrach khởi động hai dự án thử nghiệm sản xuất hydro xanh USB4 2.0 chính thức: logo mới, băng thông khủng 80Gbps có thể mở rộng lên tới 120Gbps

USB4 2.0 chính thức: logo mới, băng thông khủng 80Gbps có thể mở rộng lên tới 120Gbps

Cục An toàn thông tin cảnh báo lỗ hổng bảo mật nghiêm trọng trong FortiOS và FortiProxy

Cục An toàn thông tin cảnh báo lỗ hổng bảo mật nghiêm trọng trong FortiOS và FortiProxy iOS 16 vẫn chưa vá được lỗ hổng bảo mật 2 năm tuổi

iOS 16 vẫn chưa vá được lỗ hổng bảo mật 2 năm tuổi Ứng dụng giúp bảo vệ người dùng Samsung an toàn hơn

Ứng dụng giúp bảo vệ người dùng Samsung an toàn hơn Chrome là trình duyệt dễ bị tấn công nhất

Chrome là trình duyệt dễ bị tấn công nhất Chrome phát hiện 303 lỗ hổng bảo mật, là trình duyệt dễ bị tấn công nhất thế giới

Chrome phát hiện 303 lỗ hổng bảo mật, là trình duyệt dễ bị tấn công nhất thế giới Cách thức giảm thiểu đe dọa từ 2 lỗ hổng zero-day Exchange mới chưa có bản vá

Cách thức giảm thiểu đe dọa từ 2 lỗ hổng zero-day Exchange mới chưa có bản vá Xuất hiện hình thức lừa đảo mới nhằm chiếm đoạt tài khoản mạng xã hội, tài khoản ngân hàng, người dân cần lưu ý những gì?

Xuất hiện hình thức lừa đảo mới nhằm chiếm đoạt tài khoản mạng xã hội, tài khoản ngân hàng, người dân cần lưu ý những gì? Cục An toàn thông tin: Hệ thống máy chủ mail một số đơn vị đã bị xâm nhập

Cục An toàn thông tin: Hệ thống máy chủ mail một số đơn vị đã bị xâm nhập YouTuber cho đâm xe để kiểm chứng iPhone 14 có thực sự phát hiện tai nạn

YouTuber cho đâm xe để kiểm chứng iPhone 14 có thực sự phát hiện tai nạn Microsoft Teams dính lỗ hổng bảo mật nghiêm trọng

Microsoft Teams dính lỗ hổng bảo mật nghiêm trọng Khuyến nghị người dân cảnh giác với hình thức lừa đảo "khóa thuê bao điện thoại"

Khuyến nghị người dân cảnh giác với hình thức lừa đảo "khóa thuê bao điện thoại" Những lỗ hổng bảo mật nào đang làm gia tăng tấn công mạng?

Những lỗ hổng bảo mật nào đang làm gia tăng tấn công mạng? Google Gemini 2.5 Flash Image AI tạo và chỉnh sửa ảnh đa phương thức

Google Gemini 2.5 Flash Image AI tạo và chỉnh sửa ảnh đa phương thức Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam

Khám phá không gian tại Bảo tàng Vũ trụ Việt Nam AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ

AI đang 'đẩy' ngành công nghiệp bán dẫn phải chuyển mình mạnh mẽ Nano Banana là gì mà khiến mọi người xôn xao, đứng đầu Google Trends Việt Nam?

Nano Banana là gì mà khiến mọi người xôn xao, đứng đầu Google Trends Việt Nam? Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật

Cảnh báo về những ứng dụng VPN Android chứa lỗ hổng bảo mật OpenAI tự sản xuất chip

OpenAI tự sản xuất chip Mô hình AI có thể mở ra triển vọng mới trong việc chăm sóc mắt

Mô hình AI có thể mở ra triển vọng mới trong việc chăm sóc mắt Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ

Sider AI: Làm việc nhanh gấp 10 lần chỉ với một công cụ Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu

Đang tổ chức đám cưới, chú rể suýt ngất xỉu khi thấy nhan sắc cô dâu 9 ngày địa ngục của cô gái bị nhóm tội phạm cưỡng hiếp

9 ngày địa ngục của cô gái bị nhóm tội phạm cưỡng hiếp Xót xa "bà hoàng cải lương" ngày càng yếu, nằm một chỗ không còn nhớ ai

Xót xa "bà hoàng cải lương" ngày càng yếu, nằm một chỗ không còn nhớ ai Sang nhà dì chơi, tôi phải lòng em hàng xóm và cái kết hết sức bất ngờ

Sang nhà dì chơi, tôi phải lòng em hàng xóm và cái kết hết sức bất ngờ Tạm giam chủ tiệm thẩm mỹ thực hiện 500 ca hút mỡ trái phép ở TPHCM

Tạm giam chủ tiệm thẩm mỹ thực hiện 500 ca hút mỡ trái phép ở TPHCM Người cha đầu độc con gái 9 tháng tuổi bằng thuốc diệt chuột

Người cha đầu độc con gái 9 tháng tuổi bằng thuốc diệt chuột Xác minh vụ ẩu đả có nghệ sĩ tại quán ăn ở TPHCM

Xác minh vụ ẩu đả có nghệ sĩ tại quán ăn ở TPHCM Đường đời lận đận của ba mỹ nữ tên Ngọc Trinh, một người vừa khuất núi

Đường đời lận đận của ba mỹ nữ tên Ngọc Trinh, một người vừa khuất núi Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động

Nữ tỷ phú bị hoa hậu đẹp nhất lịch sử cướp chồng, màn trả thù khiến cả Hong Kong rung động Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2

Vụ quạt cho tiểu tam ngoài đường: Thanh niên tái hôn với bạn học cấp 3, giờ lại ngoại tình với bạn học cấp 2 Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm!

Hoá ra đây là nhân vật khiến Phạm Quỳnh Anh tức giận, im lặng với Bảo Anh suốt 7 năm! 3 cuộc hôn nhân bí ẩn nhất Vbiz: "Nam thần màn ảnh" cưới vợ hào môn không ai hay, sốc nhất đôi tan vỡ vẫn chưa lộ mặt

3 cuộc hôn nhân bí ẩn nhất Vbiz: "Nam thần màn ảnh" cưới vợ hào môn không ai hay, sốc nhất đôi tan vỡ vẫn chưa lộ mặt Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới

Cuộc sống chật vật của con gái tỷ phú giàu có hàng đầu thế giới Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh

Cưới lần 2 sau bao năm làm mẹ đơn thân, đêm tân hôn anh hỏi 5 từ khiến tôi bủn rủn, ngỡ như vừa được tái sinh Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn?

Ca sĩ Đan Trường và vợ doanh nhân tái hợp sau 4 năm ly hôn? Tóc Tiên lên tiếng tranh cãi "cướp spotlight" Ngọc Thanh Tâm, làm lố ở Gia Đình Haha

Tóc Tiên lên tiếng tranh cãi "cướp spotlight" Ngọc Thanh Tâm, làm lố ở Gia Đình Haha "Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia

"Cô thư ký xinh đẹp" ở biệt thự 1000m, mua nhà từ Việt Nam sang Mỹ, sinh 2 con trai cho đại gia