Cảnh báo nhiều phần mềm lừa đảo ăn theo mã độc tống tiền WannaCry

Cơ quan phòng chống gian lận và tội phạm mạng Anh (Action Fraud) cùng hãng bảo mật McAfee vừa phát cảnh báo về những gian lận liên quan đến mã độc tống tiền WannaCry.

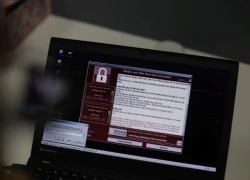

Microsoft không bao giờ yêu cầu người dùng cấp quyền truy cập vào máy tính. ẢNH: AFP

Theo BGR, phương thức hoạt động của những phần mềm lừa đảo khá điển hình, đó là hiển thị một cửa sổ pop-up từ chối đóng lại kèm thông báo giả dạng từ Microsoft nói rằng hệ thống của người nhận đã bị nhiễm WannaCry. Lúc này, nạn nhân được nhắc gọi điện đến số điện thoại hiển thị trên màn hình.

Sau khi cuộc gọi được thiết lập, người dùng được yêu cầu cung cấp cho tin tặc quyền truy cập máy tính từ xa. Khi được cấp phép, kẻ gian sẽ chạy công cụ Windows Malicious Software Removal – có thể tải xuống miễn phí từ Microsoft – nhưng yêu cầu thanh toán khoản tiền 415 USD.

Action Fraud viết trên blog rằng: “Điều quan trọng mà mọi người phải nhớ là thông báo lỗi và cảnh báo của Microsoft trên máy tính sẽ không bao gồm một số điện thoại. Thêm vào đó, Microsoft sẽ không bao giờ chủ động tiếp cận với người dùng để được cấp quyền truy cập vào máy tính và thực thi hoạt động hỗ trợ kỹ thuật không mong muốn. Bất kỳ thông tin liên lạc nào mà Microsoft thực hiện với người dùng là do người dùng đó khởi xướng”.

Video đang HOT

Một ứng dụng Android đánh lừa người dùng về khả năng chống lại WannaCry. ẢNH: MCAFEE

Bên cạnh đó, các nhà nghiên cứu an ninh tại McAfee cũng phát hiện ra các ứng dụng giả mạo trên Android với hứa hẹn bảo vệ hệ thống khỏi WannaCry. Ứng dụng này yêu cầu người dùng cài đặt một ứng dụng khác và liên tục hiển thị quảng cáo trên màn hình. Nhìn chung, mục đích của những ứng dụng này chỉ là phục vụ phần mềm quảng cáo.

Chính vì vậy, mọi người nên cảnh giác với những thông điệp mà họ gặp phải trên internet, đó là cách tốt nhất để bạn phòng vệ và an toàn hơn khi trực tuyến.

Thành Luân

Theo Thanhnien

Phát hiện mã độc nguy hiểm hơn gấp nhiều lần so với WannaCry

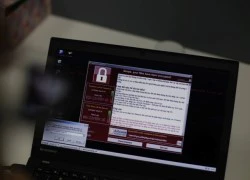

Các chuyên gia bảo mật vừa phát hiện mã độc mới mang tên EternalRocks, có khả năng tự lây lan bằng cách khai thác lỗ hổng trong giao thức chia sẻ tập tin SMB của Windows, với mức độ nghiêm trọng hơn mã độc WannaCry.

Tin tặc đang tìm ra nhiều phương pháp khác nhau để tấn công người dùng. ẢNH: AFP

Theo Thehackernews, khác với mã độc tống tiền WannaCry, mã độc EternalRocks có khả năng lây rộng nhờ sử dụng tới 7 công cụ tấn công bị rò rỉ của NSA, trong khi WannaCry chỉ khai thác hai trong số này

Cụ thể, WannaCry chỉ sử dụng hai công cụ EternalBlue và DoublePulsar, trong khi đó EternalRocks khai thác đến 7 công cụ gồm: EternalBlue, EternalRomance, EternalChampion, EternalSynergy, SMBTouch, ArchTouch và DoublePulsar.

SMBTouch và ArchTouch là các công cụ giám sát SMB, được thiết kế để quét các cổng SMB mở trên internet công cộng. Còn EternalBlue, EternalChampion, EternalSynergy và EternalRomance là các lỗ hổng để tin tặc tấn công vào máy tính Windows. Riêng DoublePulsar được sử dụng để lây lan sâu từ một máy tính bị ảnh hưởng sang các máy tính dễ bị tổn thương khác hoạt động trên cùng một mạng.

Miroslav Stampar - nhà nghiên cứu an ninh của Trung tâm ứng cứu khẩn cấp máy tính Croatia là người phát hiện ra EternalRocks. Theo Stampar, EternalRocks không giống với WannaCry khi nó dường như được thiết kế hoạt động bí mật để không bị phát hiện trên hệ thống bị ảnh hưởng.

Sâu EternalRocks được cho là nguy hiểm hơn nhiều so với WannaCry. ẢNH: THEHACKERNEWS

Phương thức lây nhiễm của mã độc này vẫn dựa trên các lỗ hổng Windows tương tự như WannaCry, nhưng thay vì mã hóa các tập tin trên máy khách, EternalRocks cho phép hacker có quyền điều khiển từ xa các máy bị lây nhiễm.

Theo hãng bảo mật Trend Micro, cơ chế này nguy hiểm hơn rất nhiều lần so với WannaCry, cho phép hacker có thể sử dụng mạng lưới các máy bị lây nhiễm vào các mục đích xấu như tấn công từ chối dịch vụ DDOS, ăn cắp và phá hoại dữ liệu, hay thậm chí là các hành vi nguy hiểm hơn như theo dõi và tống tiền người dùng trực tiếp.

Sau khi lây nhiễm vào máy tính, để tránh bị phát hiện, EternalRocks tải về trình duyệt ẩn danh Tor, sau đó dùng trình duyệt này kết nối với máy chủ điều khiển (C&C server). Đồng thời, mã độc cũng "ẩn mình" 24 giờ sau mới kết nối tới máy chủ điều khiển và tải về các công cụ khai thác lỗ hổng SMB. Tiếp đến, EternalRocks quét trên mạng, tìm ra các máy tính có lỗ hổng SMB và tự lây nhiễm sang.

Ông Ngô Tuấn Anh - Phó chủ tịch phụ trách An ninh mạng của Bkav cho biết: "Đúng như nhận định của chúng tôi, lỗ hổng SMB đã tiếp tục được hacker khai thác để phát tán mã độc, cài đặt phần mềm gián điệp nằm vùng để thực hiện các cuộc tấn công có chủ đích APT".

Chuyên gia của Bkav khuyến cáo, người sử dụng có thể sử dụng công cụ quét mã độc WannaCry được Bkav phát hành ngày 15.5 để quét và vá các lỗ hổng SMB trên máy tính.

"Công cụ chúng tôi đã phát hành có thể kiểm tra và bịt tất cả các lỗ hổng SMB, giúp máy tính chống lại cả 7 phương thức tấn công mà virus có thể sử dụng. Do vậy, có thể dùng ngay công cụ này để kiểm tra và tự động vá lỗ hổng, phòng tránh mã độc EternalRocks", ông Ngô Tuấn Anh cho biết thêm.

Ngoài ra, hãng bảo mật Trend Micro cũng khuyến cáo thêm để đề phòng ngừa nguy cơ mã độc tấn công, người dùng nên sao lưu dữ liệu thường xuyên, cập nhật bản vá cho hệ điều hành, đồng thời chỉ mở các tập tin nhận từ internet trong môi trường cách ly. Bên cạnh đó, cần cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động.

Thành Luân

Theo Thanhnien

Tin tặc tiếp tục tìm cách tấn công bằng mã độc WannaCry  Các hacker đang tìm cách chống lại những chuyên gia bảo mật để tiếp tục thực hiện những cuộc tấn công bằng mã độc tống tiền WannaCry trong thời gian tới. Hacker vẫn đang tìm cách để cuộc tấn công WannaCry được lan rộng hơn. ẢNH: AFP Theo The Guardian, khi mã độc WannaCry bùng phát, chuyên gia bảo mật Marcus Hutchins (22...

Các hacker đang tìm cách chống lại những chuyên gia bảo mật để tiếp tục thực hiện những cuộc tấn công bằng mã độc tống tiền WannaCry trong thời gian tới. Hacker vẫn đang tìm cách để cuộc tấn công WannaCry được lan rộng hơn. ẢNH: AFP Theo The Guardian, khi mã độc WannaCry bùng phát, chuyên gia bảo mật Marcus Hutchins (22...

Tiêu điểm

Tin đang nóng

Tin mới nhất

Hướng dẫn cách liên kết WhatsApp với Facebook nhanh chóng

Điều gì xảy ra nếu Google không còn mặc định trên iPhone?

Keysight mở rộng hỗ trợ tiêu chuẩn USB

Cách ẩn tin nhắn trên Telegram nhanh chóng, tiện lợi

Hướng dẫn cách ghi âm trên Macbook nhanh chóng và tiện lợi

Google tích hợp AI vào công cụ tìm kiếm, trình duyệt web Chrome...

Hệ điều hành 'cổ' vẫn âm thầm vận hành bệnh viện và xe lửa toàn cầu

Nguy cơ camera smartphone bị hư hại do tia laser

Người dùng Galaxy đang 'điên đầu' vì One UI 7 làm pin tụt nhanh

Apple sắp cho Siri 'về vườn' sau hơn một thập kỷ?

Galaxy S25 Edge sẽ là tiêu chuẩn thiết kế cho tương lai?

Microsoft đưa tính năng bí mật lên Windows 11

Có thể bạn quan tâm

Venom F5 Evolution ra mắt: Siêu xe động cơ đốt trong mạnh nhất thế giới

Ôtô

12:27:50 22/05/2025

Vừa ra khỏi quán karaoke, 2 thanh niên bị đâm thương vong

Pháp luật

12:27:35 22/05/2025

Xuống phố sành điệu với những mẫu túi đeo chéo

Thời trang

12:14:51 22/05/2025

iPhone fullbox giá từ 15 triệu đồng, màu hồng đẹp mãn nhãn

Đồ 2-tek

12:07:28 22/05/2025

Chủ căn nhà 1.000 m không chịu di dời dù được bồi thường hơn 5,8 tỷ đồng, tuyên bố: "Chúng tôi muốn số tiền bồi thường cao gấp đôi"

Lạ vui

12:03:16 22/05/2025

Vợ Tây của Bùi Tiến Dũng ghi điểm tuyệt đối bởi món quà siêu tinh tế tặng chồng, chuẩn "dâu Việt", 100 điểm chân thành!

Sao thể thao

11:54:49 22/05/2025

Đừng lắp camera an ninh ở những nơi này

Sáng tạo

11:43:49 22/05/2025

Honda NS150GX 2025 Xe tay ga có camera hành trình, giá từ 57 triệu đồng

Xe máy

11:20:53 22/05/2025

6 động tác giúp giảm sụp mí mắt

Làm đẹp

11:13:27 22/05/2025

Đám cưới siêu đặc biệt của Hồ Quỳnh Hương gây sốt trên cả báo Mỹ, Trung Quốc

Sao việt

11:10:48 22/05/2025

Samsung nói gì về việc cảm biến mống mắt trên Galaxy S8 có thể bị qua mặt

Samsung nói gì về việc cảm biến mống mắt trên Galaxy S8 có thể bị qua mặt Microsoft tính chi 100 triệu USD thâu tóm công ty an ninh mạng Hexadite

Microsoft tính chi 100 triệu USD thâu tóm công ty an ninh mạng Hexadite

TP.HCM phát hiện 5 cơ quan, đơn vị nhà nước nhiễm WannaCry

TP.HCM phát hiện 5 cơ quan, đơn vị nhà nước nhiễm WannaCry Xuất hiện công cụ có thể giải mã các tập tin bị nhiễm mã độc WannaCry

Xuất hiện công cụ có thể giải mã các tập tin bị nhiễm mã độc WannaCry Đa phần nạn nhân của mã độc tống tiền WannaCry đều dùng Windows 7

Đa phần nạn nhân của mã độc tống tiền WannaCry đều dùng Windows 7 Việt Nam sẽ chịu nhiều cuộc tấn công tương tự WannaCry

Việt Nam sẽ chịu nhiều cuộc tấn công tương tự WannaCry Một cuộc tấn công mạng quy mô lớn hơn WannaCry sắp diễn ra

Một cuộc tấn công mạng quy mô lớn hơn WannaCry sắp diễn ra Chuyên gia khuyến cáo không trả tiền chuộc dữ liệu từ WannaCry

Chuyên gia khuyến cáo không trả tiền chuộc dữ liệu từ WannaCry Từ WannaCry, nhìn ra sự đúng đắn của Apple

Từ WannaCry, nhìn ra sự đúng đắn của Apple Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD?

Tấn công toàn cầu, vì sao WannaCry chỉ thu về hơn 50.000 USD? Đường dây nóng ứng cứu nạn nhân mã độc WannaCry ở TP.HCM

Đường dây nóng ứng cứu nạn nhân mã độc WannaCry ở TP.HCM WannaCry tấn công Trung Quốc khiến ATM, cây xăng tê liệt

WannaCry tấn công Trung Quốc khiến ATM, cây xăng tê liệt Bkav ra mắt phần mềm phòng mã độc WannaCry

Bkav ra mắt phần mềm phòng mã độc WannaCry Không chỉ tống tiền, mã độc WannaCry có thể gây chết người

Không chỉ tống tiền, mã độc WannaCry có thể gây chết người iPhone sẽ 'suy tàn' sau 10 năm nữa?

iPhone sẽ 'suy tàn' sau 10 năm nữa? One UI 7 đến với dòng Galaxy S21

One UI 7 đến với dòng Galaxy S21 Hai lỗ vuông trên đầu nối USB có tác dụng gì?

Hai lỗ vuông trên đầu nối USB có tác dụng gì? Ứng dụng AIoT giúp kiểm soát an ninh nhà ở, doanh nghiệp

Ứng dụng AIoT giúp kiểm soát an ninh nhà ở, doanh nghiệp Công cụ AI NotebookLM mạnh mẽ đã có trên iOS và Android

Công cụ AI NotebookLM mạnh mẽ đã có trên iOS và Android Google Docs cho chỉnh sửa tài liệu Word bị mã hóa

Google Docs cho chỉnh sửa tài liệu Word bị mã hóa 6 cách giúp tăng tốc độ điểm phát sóng di động

6 cách giúp tăng tốc độ điểm phát sóng di động Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone

Apple Intelligence 2.0: Loạt tính năng AI mới sắp "đổ bộ" lên iPhone Apple hé lộ tính năng AI đột phá Matrix3D

Apple hé lộ tính năng AI đột phá Matrix3D One UI 8 là câu chuyện 'buồn vui lẫn lộn' cho người dùng Galaxy S22

One UI 8 là câu chuyện 'buồn vui lẫn lộn' cho người dùng Galaxy S22

Sống trong nhà chồng 4 tầng và 3 thế hệ, tôi ngột ngạt đến mức khó thở

Sống trong nhà chồng 4 tầng và 3 thế hệ, tôi ngột ngạt đến mức khó thở Điều gì xảy ra khi nhiễm biến thể Covid-19 XEC?

Điều gì xảy ra khi nhiễm biến thể Covid-19 XEC? Quỳnh Lương "bóc phốt" chồng cũ, tung ghi âm cãi cọ căng thẳng: Anh động vào con tôi là anh sai rồi

Quỳnh Lương "bóc phốt" chồng cũ, tung ghi âm cãi cọ căng thẳng: Anh động vào con tôi là anh sai rồi

Triệu Lệ Dĩnh, Huỳnh Hiểu Minh bàng hoàng khi Chu Viên Viên qua đời ở tuổi 51

Triệu Lệ Dĩnh, Huỳnh Hiểu Minh bàng hoàng khi Chu Viên Viên qua đời ở tuổi 51 Hồ Ngọc Hà - Kim Lý sắp tổ chức đám cưới?

Hồ Ngọc Hà - Kim Lý sắp tổ chức đám cưới?

Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok

Khởi tố chủ cơ sở sản xuất mỹ phẩm giả đã bán hơn 100.000 đơn hàng trên Shopee, TikTok Nữ nhân viên 'khoắng' hơn 2.100 hộp thuốc của công ty Long Châu nhờ thủ đoạn khó tin

Nữ nhân viên 'khoắng' hơn 2.100 hộp thuốc của công ty Long Châu nhờ thủ đoạn khó tin Nguyên Chủ tịch nước Trần Đức Lương từ trần

Nguyên Chủ tịch nước Trần Đức Lương từ trần Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên

Khám xét nơi ở của hoa hậu Nguyễn Thúc Thuỳ Tiên Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò

Danh tính đôi nam nữ đuối nước tử vong tại biển Cửa Lò Nóng nhất MXH hôm nay: Ngô Kỳ Long - Lưu Thi Thi ly hôn, đã đạt được thỏa thuận phân chia 2.800 tỷ đồng?

Nóng nhất MXH hôm nay: Ngô Kỳ Long - Lưu Thi Thi ly hôn, đã đạt được thỏa thuận phân chia 2.800 tỷ đồng? Nam sinh rơi sân thượng tử vong ở Đại học Quốc gia TPHCM

Nam sinh rơi sân thượng tử vong ở Đại học Quốc gia TPHCM Lễ ăn hỏi đẫm nước mắt trước đám tang của cặp đôi đuối nước ở Cửa Lò

Lễ ăn hỏi đẫm nước mắt trước đám tang của cặp đôi đuối nước ở Cửa Lò Tài sản khổng lồ của Hoa hậu Thùy Tiên trước khi bị khởi tố: Thu nhập hàng chục tỷ, cổ đông nhiều công ty lớn

Tài sản khổng lồ của Hoa hậu Thùy Tiên trước khi bị khởi tố: Thu nhập hàng chục tỷ, cổ đông nhiều công ty lớn Động thái đầu tiên gây bất ngờ của bà Phạm Kim Dung giữa lúc Hoa hậu Thuỳ Tiên bị bắt

Động thái đầu tiên gây bất ngờ của bà Phạm Kim Dung giữa lúc Hoa hậu Thuỳ Tiên bị bắt