Các thiết bị Android có thể bị xâm nhập nhờ lợi dụng công nghệ hàng chục năm tuổi này

Luôn có một chiếc smartphone mới xuất hiện trên thị trường với những tính năng cao cấp, khiến thiết bị của bạn trông như đã lỗi thời. Nhưng dù bao thế hệ điện thoại di động đã trôi qua, chúng vẫn dựa vào các thiết bị điện tử đã hàng chục năm tuổi.

Trên thực tế, công nghệ điện thoại đã cổ xưa từ thế kỷ 20 vẫn có thể được sử dụng để…thực hiện các cuộc tấn công vào rất nhiều những smartphone phổ biến của thế kỷ 21 này.

Nghe có vẻ khó hiểu ư? Hãy đọc tiếp nhé.

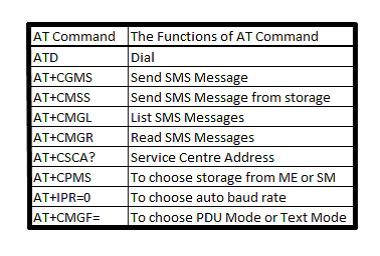

Một nhóm các nhà nghiên cứu đến từ Đại học Florida, Đại học Stony Brook và Samsung Research America đã phát hiện ra rằng, các câu lệnh Attention (AT), vốn xuất hiện từ những năm 1980, có thể được sử dụng để xâm nhập vào các thiết bị Android. Những trình điều khiển modem và đường dây điện thoại này ban đầu có chức năng ra lệnh cho điện thoại thực hiện quay số, hoặc kết thúc cuộc gọi, và một số hành động khác. Dần dần, các câu lệnh AT được mở rộng vào các giao thức hiện đại như nhắn tin SMS, 3G, và LTE, và thậm chí còn giúp tạo ra các câu lệnh tuỳ biến cho những hành động như khởi động camera, hay điều khiển màn hình cảm ứng trên một chiếc smartphone.

Video đang HOT

Các nhà nghiên cứu đã trình bày phát hiện của họ tại Hội thảo Bảo mật Usenix ở Baltimore trong tháng nay, và cho biết rằng các hãng sản xuất thường thiết lập các thiết bị để nhận lệnh AT trong quá trình thử nghiệm thực tế và các quá trình gỡ lỗi (debug). Tuy nhiên, một lượng lớn các smartphone phổ biến vẫn giữ lại các câu lệnh này, cho phép bất kỳ ai truy xuất thông qua cổng USB của thiết bị, sau khi đã hoàn tất giai đoạn thử nghiệm và chính thức đưa đến tay người dùng.

Kết quả là, một kẻ tấn công có thể thiết lập một trạm sạc chứa mã độc, hoặc phân phối các loại cáp sạc đã nhiễm độc, để khởi động các đợt tấn công chiếm quyền kiểm soát điện thoại, đánh cắp dữ liệu, và thậm chí là vượt qua các chế độ khoá bảo vệ màn hình.

“Bạn cắm một sợi cáp USB vào thiết bị, chúng tôi sẽ chạy một đoạn mã nhỏ để kích hoạt một tập tin cấu hình giao diện USB, cho phép thiết bị nhận các câu lệnh AT, và sau đó chúng tôi có thể gửi chúng và làm mọi thứ mình muốn” – Kevin Butler, một nhà nghiên cứu bảo mật nhúng tại Đại học Florida nói. “Các câu lệnh AT có thể được sử dụng một cách hợp pháp, nhưng chúng không được thiết kế cho việc sử dụng rộng rãi. Chúng tôi phát hiện ra 3.500 câu lệnh AT, và phần lớn chúng đều chưa được ghi lại ở bất kỳ đâu”.

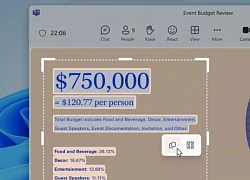

Một số câu lệnh AT trên điện thoại

Ví dụ, một kẻ tấn công có thể gửi các câu lệnh với khả năng vượt qua màn hình khoá của điện thoại, và sau đó khởi động “các sự kiện chạm” trên màn hình, điều hướng đến bất kỳ đâu kẻ đó muốn trên điện thoại để truy xuất dữ liệu hoặc thay đổi các thiết lập.

Bởi các hãng sản xuất không công khai ghi chép lại các câu lệnh, các nhà nghiên cứu phải thực hiện kỹ thuật đảo ngược mã cơ bản đang chạy trên các smartphone khác nhau, sau đó thử nghiệm các câu lệnh họ tìm thấy để xem chúng thực sự làm gì. Nhóm nghiên cứu đã tìm hiểu 2.000 tập tin firmware Android từ 11 hãng phát triển , và sau đó thử nghiệm các cuộc tấn công được tuỳ biến cho phù hợp với 8 mẫu điện thoại Android từ 4 thương hiệu khác nhau.

Không phải mọi điện thoại Android đều ngay lập tức bị ảnh hưởng bởi cuộc tấn công. Nhưng một kẻ tấn công với một trạm sạc nhiễm mã độc và mang nó lắp đặt tại một sân bay bận rộn sẽ có khả năng cao có thể chiếm quyền kiểm soát của ít nhất vài chiếc điện thoại. Các nhà nghiên cứu còn chỉ ra rằng chế độ “chỉ sạc” của Android thông thường không bảo vệ được các thiết bị trước các cuộc tấn công bằng câu lệnh AT. Hàng rào bảo vệ này cũng không phải luôn được mặc định kích hoạt, nhưng ngay cả khi đã kích hoạt, nhóm nghiên cứu phát hiện ra rằng họ vẫn có thể gửi các câu lệnh AT dù Android đang hiển thị một pop-up bảo mật yêu cầu được cấp quyền truy xuất dành cho một trạm sạc nhiễm mã độc.

“Từ những gì chúng tôi thấy, các câu lệnh AT khác nhau sẽ đánh vào các lớp khác nhau của smartphone” – Butler nói – “Một số câu lệnh cổ điển sẽ đánh vào lớp giao diện radio, nơi có vi xử lý băng tần và nơi diễn ra các cuộc gọi. Nhưng các câu lệnh cho phép bạn thực hiện các hành động như chụp ảnh thực ra lại được diễn dịch bởi lớp Android, bởi bản thân hệ điều hành chứ không phải bởi điện thoại. Do đó, ngay cả khi giao diện được thiết kế cho các hoạt động thuộc loại gọi điện truyền thống, giao diện này lại được xây dựng để cho phép các chức năng mạnh mẽ hơn nhiều – như thay thế firmware trên điện thoại, hay khởi động các sự kiện màn hình cảm ứng”.

Bên cạnh phát hiện về các câu lệnh AT thông qua giao diện USB, các nhà nghiên cứu còn lưu ý rằng Bluetooth và các chuẩn kết nối khác đều hỗ trợ các lệnh AT. Có nghĩa là ngoài cổng USB, các lệnh AT còn có thể bị lợi dụng để tấn công thiết bị thông qua một loạt các phương thức khác.

“Tôi chắc chắn rằng trong vài năm tới, nhiều lỗ hổng mới sẽ xuất hiện thông qua loại hình tấn công này” – Alfonso Munoz, một nhà nghiên cứu bảo mật tại công ty phát triển phần mềm BBVA Next Technologies của Tây Ban Nha, đang nghiên cứu về sự nguy hiểm của các lệnh AT, cho biết – “Những ứng dụng mới dựa trên các lệnh AT vẫn chưa được phân tích đầy đủ xét từ quan điểm bảo mật”.

Samsung và LG đều đã tung ra các bản vá để ngắt truy xuất đến các lệnh AT thông qua USB, và Butler nói rằng nhóm nghiên cứu cũng đang liên hệ với một số các công ty khác để tung ra nhiều bản vá hơn nữa. Liệu một thiết bị có chấp nhận các lệnh AT hay không, và bằng cách nào, phụ thuộc vào các từng hãng sản xuất triển khai Android trên các thiết bị của họ, và đây không phải là điều Google có thể đơn phương giải quyết được. Nhưng Butler cảnh báo rằng ngay cả khi mọi hãng sản xuất đều đã tung ra các bản vá, vẫn sẽ có những vấn đề với việc phân phối chúng, bởi nhiều công ty chỉ hỗ trợ các thiết bị Android trong vài năm, và sự phân mảnh trong thế giới Android đồng nghĩa với việc nhiều điện thoại sẽ phải chờ rất lâu mới nhận được các bản vá (nếu có). Trong khi đó, các nghiên cứu về sự nguy hiểm của lệnh AT chỉ mới bắt đầu mà thôi.

“Chắc chắn sẽ có những thiết bị không nhận các lệnh đó” – Butler nói – “Nhưng sẽ rất khinh suất nếu khẳng định chúng không gặp nguy hiểm. Đây chỉ là đỉnh của một tảng băng trôi mà thôi”.

Theo genk

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30

CEO Apple đang tập trung vào 1 sản phẩm 'hot' hơn iPhone00:30 Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57

Apple lỡ hẹn với AI, người dùng Việt chịu thiệt?09:57 Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50

Người dùng Galaxy tại Việt Nam bắt đầu nhận One UI 703:50 One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37

One UI 7 chậm chạp khiến Samsung mất vị thế dẫn đầu thế giới Android09:37 Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58

Google dừng hỗ trợ, hàng triệu điện thoại Android gặp nguy hiểm08:58 Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26

Google nâng tầm Gemini với khả năng tạo video dựa trên AI08:26 Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45

Google ra mắt công cụ AI cho phép tạo video từ văn bản và hình ảnh00:45 TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện02:32 Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32

Giá iPhone sẽ tăng vì một 'siêu công nghệ' khiến người dùng sẵn sàng móc cạn ví00:32Tiêu điểm

Tin đang nóng

Tin mới nhất

CEO Tim Cook lo lắng tột độ trước nguy cơ sản xuất iPhone 17 bị trì hoãn

Australia và Việt Nam thành lập trung tâm công nghệ chiến lược

Big Tech chuyển mình bước vào kỷ nguyên lượng tử

UAE sắp trở thành quốc gia đầu tiên ban hành luật bằng AI

RTX 5060 Ti 16 GB không thể đánh bại RTX 4070 nếu không ép xung

Google ngừng hỗ trợ 3 mẫu điện thoại Android phổ biến

Ổ SSD không sử dụng lâu ngày có thể mất trắng dữ liệu

Khám phá những công dụng ẩn của ổ USB

TikTok Trung Quốc lần đầu công bố thuật toán gây nghiện

Microsoft bổ sung khả năng tự động hóa quy trình cho AI trên Copilot Studio

Vài suy ngẫm về AI

Starlink thí điểm tại Việt Nam: Bước đột phá cho kết nối không giới hạn

Có thể bạn quan tâm

Lão nông phát hiện "tảng đá mọc tóc trắng", chuyên gia lập tức phong tỏa cả ngôi làng: Loài vật quý hiếm bậc nhất hành tinh xuất hiện

Lạ vui

1 phút trước

Sau sáp nhập, một tỉnh Tây Bắc trở thành 'thiên đường của dân leo núi'

Du lịch

1 phút trước

Váy maxi cổ yếm, váy midi suông... điểm nhấn thu hút cho phong cách mùa hạ

Thời trang

1 phút trước

Con gái của "mỹ nhân Hollywood" và "người đàn ông quyến rũ nhất thế giới" lại gây bão: Tại sao được nhận xét khác bố mẹ?

Netizen

5 phút trước

"Ốc đảo trên mây" của phú bà sống ở penthouse tầng 36: View ôm trọn Lanmark 81, trái ngọt hoa thơm tựa vườn thiên đàng

Sáng tạo

6 phút trước

Các thuốc điều trị giãn tĩnh mạch chân

Sức khỏe

7 phút trước

Một phụ nữ rơi khỏi ô tô tử vong, người đàn ông trong xe châm lửa tự thiêu

Tin nổi bật

11 phút trước

TP.HCM: Cháy nhà 3 tầng, cụ ông 92 tuổi tử vong thương tâm

Pháp luật

15 phút trước

Sao nam Vbiz bị camera tóm cận hành động nhạy cảm với Hoa hậu Thiên Ân

Sao việt

21 phút trước

Gợi ý setlist hoành tráng nhất cho "concert quốc gia", hàng triệu người trẻ đang nô nức tập văn nghệ cực nhiệt!

Nhạc việt

25 phút trước

‘Vua hàng hiệu’ Johnathan Hạnh Nguyễn mở cửa hàng Apple ở Việt Nam, khai trương ngày 10/9

‘Vua hàng hiệu’ Johnathan Hạnh Nguyễn mở cửa hàng Apple ở Việt Nam, khai trương ngày 10/9 Samsung tuyên bố sẽ mang công nghệ mới lên smartphone tầm trung trước, sau đó mới đến dòng S, Note

Samsung tuyên bố sẽ mang công nghệ mới lên smartphone tầm trung trước, sau đó mới đến dòng S, Note

Trải nghiệm gội đầu bằng thiết bị ứng dụng AI với giá phải chăng ở Trung Quốc

Trải nghiệm gội đầu bằng thiết bị ứng dụng AI với giá phải chăng ở Trung Quốc Samsung gia hạn thay thế miễn phí màn hình điện thoại bị sọc

Samsung gia hạn thay thế miễn phí màn hình điện thoại bị sọc Windows 11 giúp dễ dàng sao chép văn bản từ hình ảnh

Windows 11 giúp dễ dàng sao chép văn bản từ hình ảnh Danh sách những mẫu Galaxy được cập nhật One UI 8

Danh sách những mẫu Galaxy được cập nhật One UI 8 Xu hướng đáng lo ngại: Dùng ChatGPT đoán địa điểm trong ảnh

Xu hướng đáng lo ngại: Dùng ChatGPT đoán địa điểm trong ảnh iPhone thất thế trước đối thủ Trung Quốc tại thị trường cạnh tranh nhất thế giới

iPhone thất thế trước đối thủ Trung Quốc tại thị trường cạnh tranh nhất thế giới Sạc từ ổ cắm USB âm tường có nhanh hơn củ sạc thường?

Sạc từ ổ cắm USB âm tường có nhanh hơn củ sạc thường?

10 nữ thần học đường đẹp nhất Việt Nam: Nhã Phương - Lan Ngọc hack tuổi quá mượt, số 1 là huyền thoại không ai địch nổi

10 nữ thần học đường đẹp nhất Việt Nam: Nhã Phương - Lan Ngọc hack tuổi quá mượt, số 1 là huyền thoại không ai địch nổi Lời xúc động của Giám đốc Công an Quảng Ninh về sự hy sinh của đồng đội trẻ

Lời xúc động của Giám đốc Công an Quảng Ninh về sự hy sinh của đồng đội trẻ Lời cầu hôn 140 tỷ đồng của "búp bê xứ Hàn": Nhẫn cưới, căn hộ hoành tráng đến chấn động, sau 18 năm thế nào?

Lời cầu hôn 140 tỷ đồng của "búp bê xứ Hàn": Nhẫn cưới, căn hộ hoành tráng đến chấn động, sau 18 năm thế nào? Dự đoán đáng lo ngại của Elon Musk dần trở thành hiện thực

Dự đoán đáng lo ngại của Elon Musk dần trở thành hiện thực Cuộc sống hiện tại của đồng chí cảnh vệ cao 1m85 từng gây bão khi lên TV: Đẹp trai hơn, tình trạng yêu đương mới đáng nói!

Cuộc sống hiện tại của đồng chí cảnh vệ cao 1m85 từng gây bão khi lên TV: Đẹp trai hơn, tình trạng yêu đương mới đáng nói!

Nam người mẫu gây bức xúc vì phát ngôn thiếu ý thức về đại lễ 30/4

Nam người mẫu gây bức xúc vì phát ngôn thiếu ý thức về đại lễ 30/4 "Thánh gỏi đu đủ" Ty Thy tố bạn trai trộm hơn 7 cây vàng, hành hung: Người đàn ông lên tiếng

"Thánh gỏi đu đủ" Ty Thy tố bạn trai trộm hơn 7 cây vàng, hành hung: Người đàn ông lên tiếng Bà Trương Mỹ Lan vẫn lãnh án tử hình, nộp 31 tỷ đồng án phí

Bà Trương Mỹ Lan vẫn lãnh án tử hình, nộp 31 tỷ đồng án phí Nữ diễn viên đòi nợ 24 tỷ đồng: "Tôi đồng ý cả việc họ trả tôi 100 triệu một lần, trả 5 năm, 10 năm cũng được"

Nữ diễn viên đòi nợ 24 tỷ đồng: "Tôi đồng ý cả việc họ trả tôi 100 triệu một lần, trả 5 năm, 10 năm cũng được" Tử tù Trương Mỹ Lan không được nhận lại 2 túi Hermès bạch tạng

Tử tù Trương Mỹ Lan không được nhận lại 2 túi Hermès bạch tạng "Báu vật showbiz" khiến 1 sao nam mê mệt đến ruồng bỏ vợ con giờ ra sao?

"Báu vật showbiz" khiến 1 sao nam mê mệt đến ruồng bỏ vợ con giờ ra sao?

Ngô Thanh Vân xác nhận ông xã kém 11 tuổi đã được lên chức cha?

Ngô Thanh Vân xác nhận ông xã kém 11 tuổi đã được lên chức cha? Sốc: Nam diễn viên nổi tiếng đột ngột qua đời ở tuổi 31, lộ lời trăng trối gây xót xa

Sốc: Nam diễn viên nổi tiếng đột ngột qua đời ở tuổi 31, lộ lời trăng trối gây xót xa Nam người mẫu xin lỗi vì phát ngôn 'mệt mỏi' dịp Đại lễ 30/4

Nam người mẫu xin lỗi vì phát ngôn 'mệt mỏi' dịp Đại lễ 30/4